МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РЕСПУБЛИКИ

КАЗАХСТАН

Некоммерческое акционерное общество

Алматинский институт энергетики и связи

|

А.Д.Джангозин |

К.С.Чежимбаева

Ю.М. Гармашова

ЦИФРОВАЯ МОДУЛЯЦИЯ

Учебное пособие

Алматы 2009

В учебном пособии излагаются вопросы модуляции в типичных цифровых коммуникационных системах, основные модуляционные методы и критерии отбора модуляционных схем.

Учебное пособие предназначено для бакалавров, обучающихся по специальности 050719 – Радиотехника, электроника и телекоммуникации

Содержание

|

Глава 1…………………………………………………………………………. |

4 |

|

Введение………………………………………………………………………... |

4 |

|

1.1 Цифровые коммуникационные системы…………………………………. |

4 |

|

1.2 Канал связи………………………………………………………………… |

7 |

|

1.3 Основные методы модуляции…………………………………………….. |

11 |

|

1.4 Критерии выбора схем модуляции……………………………………….. |

13 |

|

1.5 Краткий обзор цифровых схем модуляции………………………………. |

16 |

|

Глава 2………………………………………………………………………….. |

20 |

|

2 Модуляция основной полосы частот (Линейные коды)…………………... |

20 |

|

2.1 Дифференциальное кодирование…………………………………………. |

21 |

|

2.2 Описание линейного кодирования……………………………………….. |

25 |

|

2.3 Плотность спектральной мощности линейных кодов…………………... |

31 |

|

2.4 Норма ошибки бита линейных кодов…………………………………….. |

48 |

|

2.5 Линейные коды замены………………………………………………….... |

60 |

|

2.6 Блочные коды……………………………………………………………… |

64 |

|

2.7 Резюме…………………………………………………………………….... |

83 |

|

Список литературы……………………………………………………………. |

85 |

ГЛАВА 1

Введение

В этой главе мы кратко обсудим роль модуляций в типичных цифровых коммуникационных системах, основные модуляционные методы и критерии отбора модуляционных схем. Так же эта глава включает в себя краткое описание различных коммуникационных каналов, которые будут служить основой для дальнейших обсуждений модуляционных схем.

1.1 Цифровые коммуникационные системы

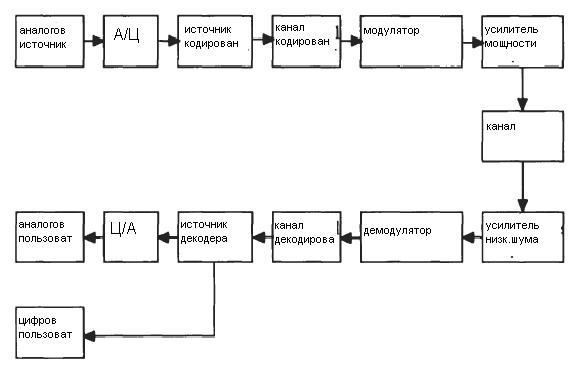

На рисунке 1.1 представлена обычная блок – схема типичной цифровой коммуникационной системы. Сообщение может быть передано из аналогового источника (т.е. голос) или из цифрового источника, (т.е. компьютерные данные). Аналогово-цифровой преобразователь квантует аналоговые сигналы и представляет их в цифровой форме (бит 1 и 0). Источник кодирующего устройства принимает цифровые сигналы и кодирует их в более короткие цифровые сигналы. Это кодирование источника вызывает уменьшение избыточности скорости передач.

Это, в свою очередь уменьшает полосу пропускания необходимой данной системе. Кодирующее устройство канала принимает выходной цифровой сигнал исходного кодирующего устройства и кодирует его в более длинный цифровой сигнал. Избыточность преднамеренно добавляется в закодированный цифровой сигнал так, чтобы некоторые из ошибок, вызванных шумом или интерференцией в течение передачи через канал могли быть исправлены в приемнике. Наиболее часто передача происходит в высокочастотной полосе пропускания, модулятор, таким образом, воздействует кодируемыми цифровыми символами на несущей. Иногда передача находится в основной полосе частот, в таких случаях модулятор называется модулятор основной полосы частот, также названный formator, который форматирует кодируемые цифровые символы в форме волн, удобные для передачи. Обычно после модулятора следует усилитель мощности. Для высокочастотной передачи, модуляция и демодуляция обычно выполняется в промежуточной частоте (IF). В этом случае верхний конвертер вставляется между модулятором и усилителем мощности. Если IF слишком низкая, по сравнению с несущей частотой, то необходимы несколько стадий преобразований несущей частоты. Для беспроводных систем антенна - заключительная часть передатчика

Рисунок 1.1 - Блок-схема типичной цифровой системы связи

Среду передачи обычно называют каналом, где шум добавляется к сигналу и затухание и эффекты ослабления воздействуют как сложный мультипликативные факторы на сигнал. Часть шума, в данном случае, широкое значение шума, который включает все виды из неопределенных электрических помех снаружи или изнутри системы. Канал также обычно имеет ограниченную полосу пропускания частоты так, что его можно представить в виде фильтра. В приемнике, фактически, происходит обратная обработка сигнала. Сначала полученный слабый сигнал усиливается (и down-converted если необходимо) и демодулируется. Затем добавленная избыточность убирается декодером канала и исходным декодером, возвращая сигнал к его первоначальной форме к такой, какая она была прежде, чем была послана пользователю. Цифро-аналоговый (D/A) конвертер необходим для аналоговых сигналов.

Блок-схема на рисунке 1.1 - только типичная конфигурация системы. Реальная конфигурация системы может быть более сложной. Для многопользовательской системы, этап мультиплексирования вставлен перед модулятором. Для многостанционной системы управляющий этап многочисленного доступа вставлен перед передатчиком. Другие особенности подобно частоте распространения и шифрования можно также добавить в систему. Реальная система также могла быть более простой. Кодирование источника и кодирование канала могут быть не нужны в простой системе. Фактически, только модулятор, канал, демодулятор и усилители существенны во всех системах связи (с антеннами для беспроводных систем).

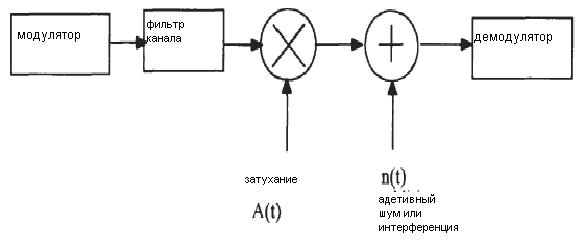

Ради описания методов модуляции и демодуляции и анализа их работ, упрощенная модель системы, показана на рисунке 1.2.

Рисунок 1.2 - Модель цифровой системы связи для модуляции

и демодуляции

Эта модель исключает не относящиеся к блокам модуляций так, чтобы необходимые блоки выделялись. Однако недавно разработанный модем позволил объединить методы модуляция и кодирование канала вместе. В этом случае, кодирующий канал - часть модулятора, а канал декодера - часть демодулятора. Из рисунка 1.2, полученный сигнал на входе демодулятора может быть выражен как

![]()

![]() (1.1)

(1.1)

![]()

где * обозначает скручивание.

На рисунке 1.2 канал описан тремя элементами.

Первый - фильтр канала. Из-за того, что сигнал s(t) должен передаваться от модулятора к передатчику, к каналу (среда передачи) и к приемнику, прежде, чем он достигнет демодулятора, его канальный фильтр становится более сложным, функция передачи которого

![]() (1.2)

(1.2)

где HT(f), Hc(f) и Hr(f) - функция передачи(перемещения) передатчика,

канала, и приемника, соответственно. Эквивалентно, реакция импульса

фильтра канала

![]() (1.3)

(1.3)

где hT(t), hC(t) и hR(t) - ответы импульса передатчика, канала и приемника, соответственно.

Второй элемент - фактор A(t), который более сложен. Этот фактор представляет затухание в некоторых типах каналов, в таких, как мобильный радио-канал. Третий элемент - совокупный шум и время интерференции n (t). Мы обсудим затухание и шум более подробно в следующих разделах. Модель канала на рисунке 1.2 - общая модель. Она может быть упрощена в некоторых случаях, мы будем рассматривать в следующих разделах.

1.2 Канал связи

Характеристика канала играет важную роль в изучении, выборе и проектировании схемы модуляции. Схемы модуляции изучены для различных каналов, чтобы знать их функции в этих каналах. Схемы модуляции выбраны или разработаны согласно характеристике канала, чтобы оптимизировать их работу. В этом разделе мы обсуждаем несколько важных моделей канала в коммуникациях.

1.2.1 Совокупный белый Гауссовский шумовой канал

Совокупный, белый Гауссовский шумовой (AWGN) канал - это универсальная модель канала для анализа схем модуляции. В этой модели канал только добавляет белый Гауссовский шум к сигналу, проходящему через него. Это подразумевает, что канал амплитудной частой является плоским (т.е. с неограниченной или бесконечной полосой пропускания), и ответ фазовой частоты линеен для всех частот так, чтобы с модулированные сигналы проходили через это без любой потери амплитуды и искажения фазы компонентов частоты. Затухание не существует. Единственное искажение появляется из-за AWGN. Полученный сигнал в (1.1) упрощен к

![]() (1.4)

(1.4)

где n (t) – совокупный, белый Гауссовский шум.

Белизна n (t) подразумевает, что это постоянный случайный процесс с flat.

Спектральная плотность мощности (PSD) для всех частот. Это - соглашение принято PSD как

![]()

![]() (1.5)

(1.5)

Это подразумевает, что «белый процесс» имеет бесконечную мощность. Это, конечно, математическая идеализация. Согласно теореме Wiener-Khinchine, автокорреляционная функция AWGN

(1.6)

(1.6)

где и (T) - Dirac дельта функция.

Это показывает, что шумовые образцы являются некоррелированными независимо от того, как близко они во времени. Образцы также являются независимыми, начиная с Гауссовского процесса.

В любое время вероятность амплитуды n (t) зависит от функции Гауссовской плотности вероятности, которая равна

(1.7)

(1.7)

где, ŋ используется, чтобы представить значимость случайного процесса n (t), и σ2 изменение случайного процесса.

Следует обратить внимание на, что

σ2 = ![]() , для AWGN процесс σ2

- мощность шума, который является бесконечным из-за его "белизны".

, для AWGN процесс σ2

- мощность шума, который является бесконечным из-за его "белизны".

Однако, когда r (t) является коррелированным с функцией orthonormal (t), конечный шум имеет конечную разницу. Фактически

(1.8)

(1.8)

Тогда функция плотности вероятности (PDF) n может быть написана как

(1.9)

(1.9)

Этот результат будет часто использоваться в этой книге.

На самом деле, AWGN канал не существует, так как никакой канал не может иметь бесконечную полосу пропускания. Однако, когда полоса пропускания сигнала является меньшей, чем полоса пропускания канала, многие практические каналы приблизительны к AWGN каналу. Например, линия вида (ЛОС) радио-каналы, включая стационарную земную микроволновую связь и стационарные спутниковые связи, являются приблизительно AWGN каналами, когда погода является хорошей. Широкополосные коаксиальные кабели - также приблизительно являются AWGN каналами, при условии, если там нет других помех, кроме Гауссовского шума.

В этой книге все схемы модуляции изучены для AWGN канала.

По двум причинам. Во-первых, некоторые каналы приблизительно близки к AWGN каналу, но результаты могут использоваться непосредственно. Во - вторых, совокупный Гауссовский шум независим от других ухудшений канала таких, как ограниченная полоса пропускания, затухание и других существующих ухудшении. Таким образом, AWGN канал - лучший канал в данном случае. Когда существуют другие ухудшения канала, работа системы ухудшится. Степень деградации может измениться для различных схем модуляции. Действие в AWGN может служить стандартом в оценке деградации и также в оценке эффективности с ухудшением.

1.2.2 Канал с ограниченной полосой пропускания

Когда полоса пропускания канала является меньшей, чем полоса пропускания сигнала, то канал является ограниченным по полосе пропускания (band limited). Ограничение по полосе пропускания происходит из-за межсимвольной интерференции (ISI) (то есть цифровой импульс будет распространяться вне продолжительности передачи (периода Ts)) и из-за столкновения (interfere) со следующим символом или даже большим количеством символов. IS1 служит причиной увеличения вероятности ошибки бита или нормы ошибки бита (BER), как это обычно называется. Когда увеличение полосы пропускания канала невозможно или невыгодно, метод стабилизации канала используются для борьбы с межсимвольной интерференцией ISI. В течение многих лет, были изобретены и использовались многочисленные методы стабилизации. Новые методы стабилизации появляются непрерывно. Мы не будем раскрывать их в этой книге. Для предварительного изучения методов стабилизации, рекомендуем читателю (Главу 6) или любой другую книгу по системам связи.

1.2.3 Канал затухания

Затухание – явление, появляющееся при быстром изменении амплитуды и фазы радиосигнала за короткий период времени или расстояния. Затухание вызвано интерференцией между двумя или более версиями переданного сигнала, которые достигают приемника в различное время. Эти волны называются многопутевыми волнами, объединяются в антенне приемника, чтобы в результате получить сигнал, который может (широко) измениться по амплитуде и фазе. Если задержка многопутевых сигналов более длинны, чем период символа, эти многопутевые сигналы нужно рассматривать, как различные сигналы. В этом случае, мы имеем индивидуальные многопутевые сигналы.

В мобильных коммуникационных каналах, типа земного мобильного канала и спутникого мобильного канала, затухание и многопутевая интерференция вызвана отражениями от окружающих зданий и ландшафтов. Кроме того, относительное движение между передатчиком и приемником приводит к случайной модуляции частоты в данном сигнале, к различным Doppler shifts, перемещая на каждом из многопутевых компонентов. Движение окружение объектов, таких как транспортные средства, также вызывает изменение времени Doppler shift на многопутевой компонент. Однако, если окружающие объекты будут двигаться с меньшей скоростью, чем мобильная единица, эти эффект могут игнорироваться [2].

Затухание и многопутевая интерференция также существуют в установленных LOS микроволновых связях [3]. Ясными, спокойными летними вечерами нормальная атмосферная турбулентность минимальна. Тропосфера расслаивается с неоднородной температурой и распределениями влажности

Затухание является причиной амплитуды колебания и изменения фазы в полученных сигналах. Многопутевое затухание является причиной межсимвольной интерференции. Doppler shift является причиной перемещения несущей частоты и увеличения полоса пропускания сигнала. При этом приведут к ухудшению действий модуляции. Анализ действий модуляции в каналах затухания раскрыты в другой главе, где характеристики каналов затухания будут обсуждены более подробно.

1.3 Основные методы модуляции

Цифровая модуляция - процесс, который превращает цифровой символ на сигнал подходящий для передачи. Для передачи данных на короткие расстояния обычно используется модуляция основной полосы частот. Модуляцию основной полосы частот часто называют кодированием линии (line coding). Последовательность цифровых символов используются, чтобы создать квадратную форму волны пульса с некоторыми особенностями, которые представляют каждый тип символа без двусмысленности так, чтобы они могли быть восстановлены на приеме.

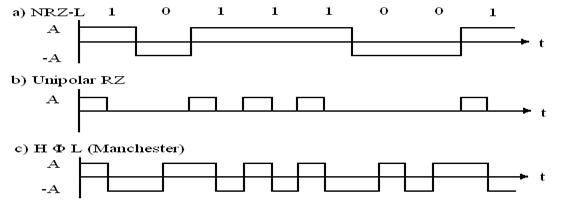

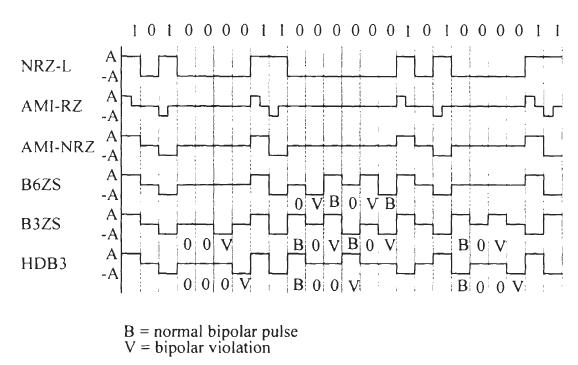

Эти особенности - изменения амплитуды импульса, ширины импульса и положения импульса. Рисунок 1.3 показывает несколько форм волны модуляции основной полосы частот.

Рисунок 1.3 - Примеры основной полосы частот цифровой модуляции

Первый – невозвращение к нулевому уровню (NRZ-L) модуляции, которая представляет символ 1 положительным квадратный импульс с длиной T и символом 0 отрицательным квадратным импульсом с длиной T.

Второе - униполярное возвращение к нулевой модуляции с положительным импульсом T/2, для символа 1 и пробел для 0. Третье - двухфазный уровень или Манчестер, после его изобретения, модуляция, которая использует форму волны, состоящую из положительной первой половины T импульс и отрицательная вторая половина T импульс, для 1 и полностью измененная форма волны для 0. Эти и другие схемы основной полосы частот будут подробно разобраны в Главе 2.

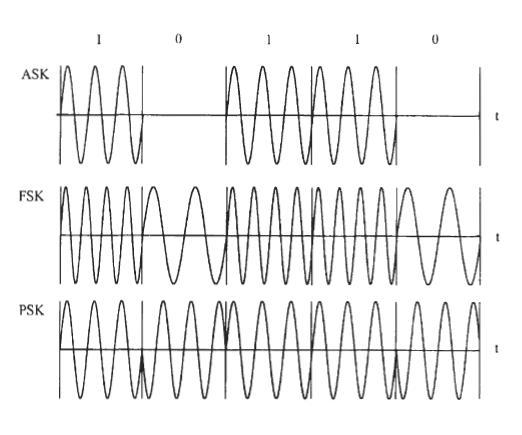

Для дальнего расстояния и беспроводных передач обычно используется модуляция bandpass. Bandpass - модуляция также называется модуляцией несущей. Последовательность цифровых символов используются, чтобы изменить параметры высокочастотного синусоидального сигнала, так называемой - несущей. Известно, что синусоидальный сигнал имеет три параметра: амплитуда, частота и фаза. Таким образом, модуляция амплитуды, модуляция частоты и модуляция фазы - три основных метода модуляции в модуляции полосы пропускания. Рисунок 1.4 показывает три основные модуляции несущей.

Это - амплитуда shift keying (ASK), частота shift keying (FSK) и фазовая shift keying (PSK). В ASK, модулятор производит колебание для каждого символа 1, и никакого сигнала для каждого символа 0. Эту схему также называют релейным keying (OOK). В общей схеме ASK амплитуда для символа 0 не обязательно - 0. В FSK, для символа 1 колебание передается с более высокой частотой, для символа 0 - с более низкой частотой, или наоборот.

Рисунок 1.4 - Схемы трех основных bandpass модуляции.

В PSK, символ 1 передан как колебание, несущая с нулевой начальной фазой, в то время как символ 0 передается, как колебание несущей с начальной фазой 180.

Базируя на этих трех основных схемах, разнообразные схемы модуляции могут быть получены от их комбинаций. Например, объединяя два двоичных сигнала PSK (BPSK) с ортогональными несущими, можно получить новую схему, называемую фазовой квадратурной shift keying (QPSK). Модулируя одновременно амплитуду и фазу несущей, мы можем получить схему названную модуляцией амплитуды квадратуры (QAM), и т.д.

1.4 Критерии выбора схем модуляции

Сущность цифрового модема в том, чтобы эффективно передать цифровые биты и восстанавливать их после искажения и шума и других помех в канале. Есть три первичных критерия выбора схем модуляции: эффективность мощности, эффективность полосы пропускания и сложность системы.

1.4.1 Эффективность мощности

Норма битовой ошибки, или вероятность ошибки бита схемы модуляции, связано обратно пропорционально к Eb/No,отношением битовой энергии к интенсивности шумового спектра. Например, P b для ASK в АWGN канале

(1.10)

(1.10)

где Eb - средняя энергия бита (частицы);

No - интенсивность спектра шумовой мощности (PSD);

Q (s) - Гауссовский интеграл, иногда называемый Q-функцией. Она определяется как

, (1.11)

, (1.11)

который является монотонно уменьшающейся функцией Х. Поэтому эффективность мощности из схемы модуляции определяется, как требуемый Eb/No для некоторой вероятности ошибки бита (Pb) по AWGN канал.

Pb=10-5 обычно используется, как рекомендуемая вероятность ошибки бита.

1.4.2 Эффективность полосы пропускания

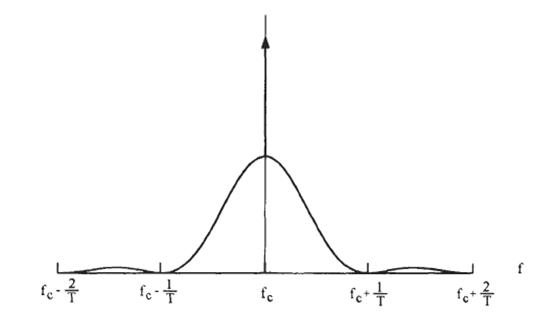

Определение эффективности полосы пропускания немного более сложнее. Эффективность полосы пропускания определяется как число битов в секунду, которое может быть передано в один герц полосы пропускания системы. Очевидно, для некоторого модулируемого сигнала это зависит от требуемых условий полосы пропускания системы. Например, односторонняя плотность спектральной мощности ASK сигнала, нам дают модулируемую равновероятную независимую случайную двоичную последовательность, и показывается на рисунке 1.5,

(1.11 а)

(1.11 а)

где T – продолжительность;

А - несущая амплитуда;

fс - является несущей частотой.

Из рисунка мы можем видеть, что спектр

сигнала растянут на отрезке от![]() до

до ![]() .

.

Таким образом, чтобы совершенно передать сигнал требуется система бесконечной полосы пропускания, которая является непрактичной. Полоса пропускания практической системы является конечной, она изменяется в зависимости от различных критериев. Например, на рисунке 1.5, большинство энергии сигнала концентрируется в отрезке между двумя нулями, таким образом, полосы пропускания от 0 до 0 кажется адекватной. Три вида эффективность полосы пропускания используются в литературе следующим образом:

Рисунок 1.5 - Плотность спектральной мощности

Эффективность полосы пропускания Nyquist - система использует Nyquist (идеал прямоугольный) фильтрование в основной полосе частот, который требуется минимальной полосы пропускания для передачи без вмешательств цифровых сигналов. Тогда, основные полосы частот – 0.5Rs, где Rs - норма символа, и полоса пропускания в несущей частоты является W = R.

![]() (1.12)

(1.12)

где Rs=Rb/log2M, Rb - норма бита для модуляции М-мерной, эффективность полосы пропускания

Эффективность полосы пропускания от нуля к нулю. Для схем модуляции, которые имеют плотность спектральной мощности ноль, типа ASK рисунок 1.5, определяют полосу пропускания, поскольку ширина главного спектрального лепестка - удобный путь определения полосы пропускания.

Процентная эффективность полосы пропускания - если спектр модулируемого сигнала не имеет нулей, как в общей непрерывной модуляции фазы (CPM), полоса пропускания от нуля к нулю больше не существует. В этом случае может использоваться энергия полосы пропускания процента. Обычно используются 99 %, даже при том, что другие проценты (например, 90 %, 95 %) также используются.

1.4.3 Сложность системы

Сложность системы связана с суммой вовлеченных схем и технических трудностей в системе. Связано со сложностью системы, стоимостью производства, которая является, конечно, главным беспокойством в выборе метода модуляции.

Обычно демодулятор более сложнее, чем модулятор. Последовательный демодулятор намного более сложен, чем непоследовательный демодулятор, так как требуется восстановление несущей.

Для некоторых методов демодуляции, требуется сложные алгоритмы, подобно Viterbi алгоритму. Все они - основание для сравнения сложности.

Начиная с эффективности мощности, эффективность полосы пропускания и сложность системы - главные критерии выбора метода модуляции, мы будем всегда обращать внимание на них в анализе методов модуляции в остальной части книги.

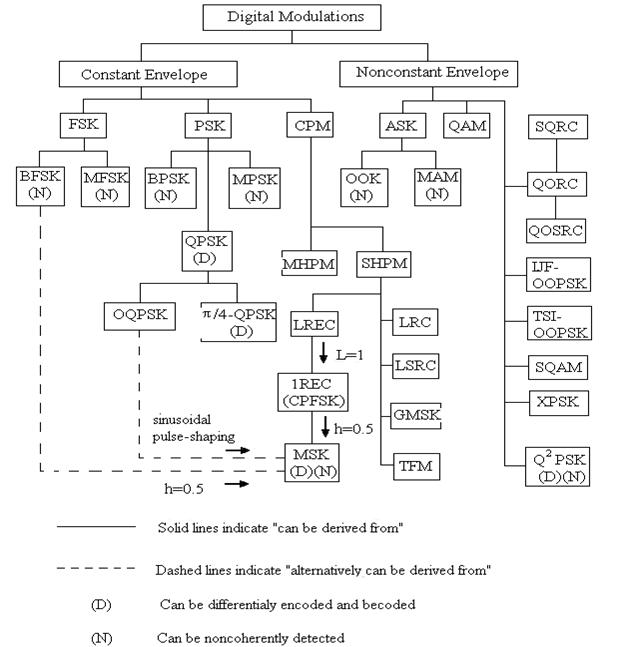

1.5 Краткий обзор цифровых схем модуляции

Мы вносим в список сокращений и названия различных цифровых модуляций, и вводим их в таблицу 1.1 и в дерево цифровой модуляции изображены схематически на рисунке 1.6. Некоторые из схем могут быть получены больше чем одной "родительской" схемы. Схемы, где может использоваться дифференциальное кодирование отмеченной D, и те, которые могут некогерентное демодулирование отмеченной N. Все схемы могут когерентно демодулироваться.

Схемы модуляции, внесенные в список в таблицу, и в дереве классифицируются как две большие категории: постоянные огибающие и непостоянные огибающие. Под постоянными огибающими классифицируется - три подкласса: FSK, PSK, CPM. Под непостоянным классом огибающих три подкласса: АSK, QAM, и другие непостоянные огибающие модуляции.

Среди внесенных в список схем, АSK, PSK, и FSK - основные модуляции: MSK, GMSK, CPM, MHPM, и QAM, и т.д. - производные схемы. Производные схемы - разновидности и комбинации основных схем.

Постоянный класс огибающих является подходящим для систем связи, чьи усилители мощности должны работать в нелинейной области характеристик «ввода – вывода», чтобы достигать максимальной эффективности усилителя.

Пример.TWTA в спутниковых коммуникациях. Однако родовые FSK схемы в этом классе являются несоответствующими для спутникового применения, так как они имеют очень низкую эффективность полосы пропускания по сравнению с PSK схемами. Двоичные FSK используется в каналах управления низкой нормы первого порядка сотовой системы, AMPS (обслуживание службы мобильного телефона США.) и ETACS (европейская система полной связи доступа). Нормы данных - 10 Kbps для AMPS и 8 Kbps для ETACS. PSK схемы, включая BPSK, QPSK, OQPSK и MSK, использовались в спутниковой системе связи.

π/4-QPSK стоит специального внимания, из-за его способности избежать резкое изменение фазы на 180 и позволять дифференциальную демодуляцию. Это использовалось в цифровом мобильном телефоне сотовой системы, типа цифровой сотовой (USDC) системы Соединенных Штатов.

Таблица 1.1- Схемы цифровой модуляции

|

Abbreviation |

Alternate Abbr. |

Descriptive name |

|

Frequency Shift Keying (FSK) |

||

|

BFSK |

FSK |

Binary Frequency Shift Keying |

|

MFSK |

|

M-ary Frequency Shift Keying |

|

Phase Shift Keying |

||

|

BPSK |

PSK |

Binary Phase Shift Keying |

|

QPSK |

4PSK |

Quadrature Phase Shift Keying |

|

OQPSK |

SQPSK |

Offset QPSK, Staggered QPSK |

|

π/4-QPSK |

|

π/4, Quadrature Phase Shift Keying |

|

MPSK |

|

M-ary Phase Shift Keying |

|

Continuous Phase Modulations (CPM) |

||

|

SHPM |

|

Single-h (modulation index) Phase Modulation |

|

MHPM |

|

Multi-h Phase Modulation |

|

LREC |

|

Rectangular Pulse of Length L |

|

CPFSK |

|

Continuous Phase Frequency Shift Keying |

|

MSK |

FFSK |

Minimum Shift Keying |

|

SMSK |

|

Serial Minimum Shift Keying |

|

LRC |

|

Raised Cosine Pulse of Length L |

|

LSRC |

|

Spectrally Raised Cosine Pulse of Length L |

|

GMSK |

|

Gaussian Minimum Shift Keying |

|

TFM |

|

Tamed Frequency Modulation |

|

Amplitude and Amplitude/Phase modulations |

||

|

ASK |

|

Amplitude Shift Keying (generic name) |

|

OOK |

ASK |

Binary On-Off Keying |

|

MASK |

MAM |

M-ary ASK, M-ary Amplitude Modulation |

|

QAM |

|

Quadrature Amplitude Modulation |

|

Nonconstant Envelope Modulations |

||

|

QORC |

|

Quadrature Overlapped Raised Cosine Modulation |

|

SQORC |

|

Staggered QORC |

|

QOSRC |

|

Quadrature Overlapped Squared Raised Cosine Modulation |

|

Q2PSK |

|

Quadrature Quadrature Phase Shift Keying |

Продолжение таблицы 1.1

|

IJF-OQPSK |

|

Intersymbol-Interference/Jitter Free OQPSK |

|

TSI-OQPSK |

|

Two-Symbol-Interval OQPSK |

|

SQAM |

|

Superposed-QAM |

|

XPSK |

|

Cross correlated QPSK |

Рисунок 1.6 - Дерево цифровой модуляции

Схемы PSK имеют постоянную огибающую, но прерывистые переходы фазы от символа к символу. Схемы CMP имеют не только постоянную огибающую, но также и непрерывные переходы фазы. Таким образом, они имеют меньше side lope энергии в их спектрах по сравнению с PSK - схемами.

Класс CPM включает LREC, LRC, LSRC, GMSK, и TFM. Их различия лежат в их различных импульсах частоты , которые раскрываются в их названиях(именах). Например, LREC означает, что импульс частоты является прямоугольным импульс с длиной L периода символа. MSK и GMSK - две важные схемы в классе CPM.

MSK - особый случай CPFSK, но он также может быть получен от OQPSK с дополнительным синусоидальным формированием импульса. MSK имеет превосходную мощность и эффективность полосы пропускания. Его модулятор и демодулятор также не слишком сложны. MSK использовался в Передовых Технологиях Связи спутника(ACTS) НАСА. GMSK имеет Гауссовский импульс частоты.

Таким образом, он может достигнуть еще лучшей эффективности полосы пропускания, чем MSK. GMSK используется в американских системах сотовых цифровых пакетах данных (CDPD) и европейских системах GSM (глобальная система для мобильной коммуникации).

MHPM заслуживает особого внимания, так как оно имеет лучшее действие ошибки (error performance), чем одиночная – h CPM, индекс модуляции h, которой циклически изменен.

Общие схемы непостоянной огибающей , типа ASK и QAM, обычно не подходят для систем с нелинейными усилителями мощности. Однако QAM, с большим созвездием (constellation) сигнала, может достигнуть чрезвычайно высокой эффективности полосы пропускания. QAM широко использовался в модемах, используемых в телефонных сетях, типа компьютерных модемов. QAM можно даже использовать для спутниковых систем. В этом случае, однако, back-off в TWTA должна обеспечивать входную и выходную мощность, чтобы гарантировать линейность усилителя мощности.

Третий класс при непостоянной модуляции огибающей включает довольно многие схемы. Они прежде всего разработаны для спутниковых применений, так как они имеют очень хорошую эффективность полосы пропускания и минимальное изменение амплитуды. Все из них, кроме Q2, PSK базируются на формировании импульса амплитуды в 2Ts и их структуры модулятора являются подобными OQPSK. Схема Q2PSK базируется на четырех ортогональных несущих.

Глава 2

2 Модуляция основной полосы частот (Линейные коды)

Модуляция основной полосы частот определена как прямая передача без преобразования частоты. Эта - технология представляет собой цифровую последовательность импульса в форме волны удобной для передачи основной полосы частот. Разнообразие форм волны было предложено как попытка найти небольшое количество желательных свойств, типа хорошей полосы пропускания и эффективности мощности, и адекватной синхронизаций информации. Модуляция основной полосы частот этих форм волн иногда называют линейными кодами, основная полоса частот formаts (или формы волны), PCM формы волны (или formats, или кодами).

PCM (импульсная кодовая модуляция) относится к процессу, в котором двойная последовательность, представляющая цифро-аналоговый сигнал, закодированный в импульс в форме волны. Для сигнала данных PCM не обязателен. Поэтому часть линейного кода и формат основной полосы частот (или форма волны) является более подходящей, и модель наиболее часто используема. Линейные коды были, главным образом, развивались инженерами в годах 60-ых в AT&T, IBM или RCA для цифровой передачи по телефонным кабелям или цифровой записи на магнитную ленту [1-5]. Последнее время линейные коды, главным образом, концентрируются на волоконно - оптических системах передач [6-11].

В этой главе мы сначала вводим понятия метода дифференциального кодирования, которое используется в последующих разделах главы о построении линейных кодов. Затем мы опишем различные основные линейные кодирования в параграфе 2.2. Плотность спектральной мощности будет раскрыта в параграфе 2.3.

Демодуляция этих форм волны заключается в проблеме обнаружения сигналов в шуме. В параграфе 2.4 мы сначала описываем оптимальное обнаружение двойных сигналов в совокупном белом Гауссовском шуме (AWGN) и затем применяем общие формулы к полученным выражениям для вероятностей ошибки бита или норм ошибки бита (BER) различных линейных кодов. Общие результаты могут использоваться для любого двойного сигнала, включая bandpass сигналы, которые будут описаны в последующих главах.

Также должно быть подчеркнуто то, что практические датчики для линейных кодов часто не оптимальны для упрощения схем. Однако работа оптимального датчика всегда может быть рекомендуемой для сравнения. Коды замены и коды линейной схемы являются более сложными кодами с улучшенным действием основных линейных кодов. Они раскрыты в параграфе 2.5 и 2.6. Параграф 2.7 объединяет эту главу. Явление межсимвольной интерференций (Intersymbol interference) (ISI) и методы стабилизации, включая метод duo binary передачу сигналов, являются важными темами в основной полосе частот, где bandpass модуляция сопровождается или нет (is followed or not).

Более глубокое изучение этих тем требует большого количества времени, и поэтому некоторые особенности не включены в эту книгу, которая предназначена для схем модуляции. Для начального ознакомления с IS1 и стабилизацией читатель может обратиться к любому учебнику по цифровым коммуникациям.

2.1 Дифференциальное кодирование

Так как в некоторых полосах частот двоичной формы волны, используют метод, называемый дифференциальным кодированием, мы нуждаемся в более глубоком изучении этого метода основной полосы частот. Этот метод используется не только в модуляции основной полосы частот, но также и в band pass модуляция, где он используется для того, чтобы кодировать основную полосу частот данных перед тем, как модулировать их в несущую. Преимущество использования дифференциального кодирования станет ясным, когда мы рассмотрим схемы его использования. Изучаемым в данный момент метод, будет использоваться повсюду в остальной части книги.

Пусть {ak} будет первоначальной двоичной последовательностью данных, а дифференцированно кодируемая двоичная последовательность данных {dk} определяется согласно условию:

![]() (2.1)

(2.1)

где ![]() указывает сложение по модуль-2.

указывает сложение по модуль-2.

Сложение по модулю -2 также называют exclusive-OR (XOR) . 0+0=0, 0+1=1, 1+0=1 и 1+1=0 - это правила сложения по модулю-2. Из формулы (2.1) и из правил сложения по модулю-2 мы можем видеть, что текущий результат (output ) бита кодирования определен текущим исходным (input) кодом и предыдущим результатом кода. Если они отличны, то результирующий код будет -1 , если одинаковы, то – 0. Этот метод называется дифференциальным кодированием.

Для использования дифференциального кодирования необходим начальный код, и это называют (рекомендованным) reference кодом. Например, если {k} и {dk} оба начинаются с k = 1, то нам необходим d0 reference код. После этого d0 может быть выбирается как 0 или 1, тогда {ak} может кодироваться в две различные последовательности данных. Они дополнительны друг к другу.

Правило декодирования

![]() (2.2)

(2.2)

где шляпа указывает полученные данные в приемнике.

Полученный ![]() может быть тем же самым или отличаться от

{dk}.

Например, шумовой канал может при получении изменять некоторые из битов в

{dk}. Даже,

если шум незначительный, так что биты не изменяются шумом, то измененная

полярность на разных уровнях передатчика и приемника могут изменять полярность

всей последовательности.

может быть тем же самым или отличаться от

{dk}.

Например, шумовой канал может при получении изменять некоторые из битов в

{dk}. Даже,

если шум незначительный, так что биты не изменяются шумом, то измененная

полярность на разных уровнях передатчика и приемника могут изменять полярность

всей последовательности.

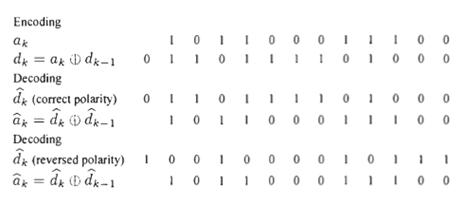

Таблица 2.1 - Пример дифференциального кодирования

Дифференциальное кодирование используется также для эффекта обращенной полярности. Это показывает формула (2.2), в которой результат декодирования зависит от двух различных последовательностей, полученных битов, но не от их полярности. Когда полярность всей последовательности изменена, различие между двумя последовательными битами остается не -измененной.

Таблица 2.1 является примером, который показывает процесс кодирования и декодирования с изменением или без изменения полярности. Результаты те же самые. Отметьте, что в примере приняты ошибки, не вызванные шумом.

Первый бит {dk} – это reference бит, который 0 в примере.

Рисунок 2.1 показывает блок-схемы дифференциального кодирующего устройства и декодера выраженные формулами (2.1) и (2.2).

Рассмотрим распределение вероятности дифференцированно кодируемой последовательности. Это нам понадобится, когда мы будем рассчитывать позже в главе функцию автокорреляции кодирования последовательности. Предположим, что последовательность данных {ak} постоянна, ее биты независимы и распределены в (p0, p 1 ), где p0 =Pr(1) и

p1 =Pr(1)

, p0 + p1 =1. Предположим,

что ![]() - это

распределение k-ого бита кодируемой последовательности {dk} , где

- это

распределение k-ого бита кодируемой последовательности {dk} , где ![]() и

и ![]() .

Согласно формуле (2.1), мы имеем

.

Согласно формуле (2.1), мы имеем

![]() (2.3)

(2.3)

![]() (2.4)

(2.4)

Так как начальный бит определен при

кодировании, ![]() и

и ![]() .

.

Они принимают значение 0 или 1, в

зависимости от того, что выбрано. Например, если - reference 0, то ![]() . Это легко проверить, так как если

. Это легко проверить, так как если ![]() тогда

тогда ![]() , для всех k. То есть

дифференциальное кодирование не изменяет распределение данных для одинаково

вероятных данных. Однако, когда распределение первоначальных данных не

одинаково, дифференциальное кодирование действительно изменяет распределение

данных. Далее мы можем показать, что

, для всех k. То есть

дифференциальное кодирование не изменяет распределение данных для одинаково

вероятных данных. Однако, когда распределение первоначальных данных не

одинаково, дифференциальное кодирование действительно изменяет распределение

данных. Далее мы можем показать, что

Рисунок 2.1 - Дифференциальный кодер (a), и декодер (b).

![]() асимптотически независим от величин p0 и p1.

асимптотически независим от величин p0 и p1.

Начинаем с любого из вышеупомянутых двух уравнений, скажем (2.3), из которого мы имеем

![]()

Подставляя z- преобразование, в обе стороны вышеупомянутого уравнения, мы получаем

![]()

где Qo (z) - z-преобразование последовательности {qo}. Преобразовав выражение, мы имеем

![]()

Используя теорему конечной величины, мы

получаем предел ![]() как

как

![]()

![]()

![]()

Таким образом, мы можем сделать вывод, что распределения первоначальные данные независимо от распределения дифференциальные кодируемые данные, они всегда асимптотически равны.

Чтобы увидеть, как ![]() быстро сходится к 1/2, мы

определяем два отношения как

быстро сходится к 1/2, мы

определяем два отношения как

и заменяем (2.3) и (2.4) выражением r k, и мы имеем

![]() (2.5)

(2.5)

![]()

Затем мы определяем разность отношений как

![]()

Если ![]() и

и ![]() , то решение формулы (2.5) даст rk=1, т.е.

, то решение формулы (2.5) даст rk=1, т.е. ![]() для

для

![]()

Вычисления показывают, что для ![]() и

и![]() , фактически равняются

, фактически равняются ![]() при k=10 и 38,

соответственно. Для очень искаженного распределения (т.е. ро=0,01), чтобы

достичь

при k=10 и 38,

соответственно. Для очень искаженного распределения (т.е. ро=0,01), чтобы

достичь ![]() необходимо

411 повторений. Все эти значения k являются малыми по сравнению с числами

данных в практических системах. Таким образом, мы можем видеть, что распределение

дифференцированно кодируемых данных становится фактически равным очень быстро, независимо

от распределения первоначальных (оригинальных) данных.

необходимо

411 повторений. Все эти значения k являются малыми по сравнению с числами

данных в практических системах. Таким образом, мы можем видеть, что распределение

дифференцированно кодируемых данных становится фактически равным очень быстро, независимо

от распределения первоначальных (оригинальных) данных.

Дифференциальное кодирование может быть также получено, путем двойного дополнения сложения по модуль 2 как результат , который

![]() (2.6)

(2.6)

где ![]() обозначает двойное дополнение x.

Снова это второе правило может произвести две дополнительные последовательности

с двумя различными выборами опорного бита. Соответственно правило декодирования

обозначает двойное дополнение x.

Снова это второе правило может произвести две дополнительные последовательности

с двумя различными выборами опорного бита. Соответственно правило декодирования

![]() (2.7)

(2.7)

которая является также способным к исправлению переменной полярности. Блок-схемы кодера и декодера, определенные этими наборами правил, подобны тем, которые изображены на рисунке 2.1 , за исключением того, что на выходе и кодера и декодера необходим инвертер.

Вышеупомянутые аргументы о распределении также ссылаются к данным, кодированным этим путем, так как эта кодированная последовательность - только дополнение к предыдущей.

Другой тип дифференциального кодирования это

![]() ,

(2.8)

,

(2.8)

которая производит последовательность с тремя уровнями (-1,0, + 1). Произвольный начальный опорный бит a0 должен быть рассчитан. Очевидно, что распределение dk

(2.9)

(2.9)

Расшифровка может быть произведена следующим

образом. Сначала ![]() преобразовывают

к униполярной

преобразовывают

к униполярной ![]() ,

c помощью исправление полной волны, тогда

,

c помощью исправление полной волны, тогда ![]() восстанавливается от

восстанавливается от ![]() путем XOR

действия:

путем XOR

действия:

![]() (2.10)

(2.10)

где известен начальный ![]() .

.

Эта схема кодирования – также является защитой от проблемы (inversion-ambiguity) двусмысленности инверсии полярности, после того, как исправления полной волны, форма волны могла быть такой же.

2.2 Описание линейного кодирования

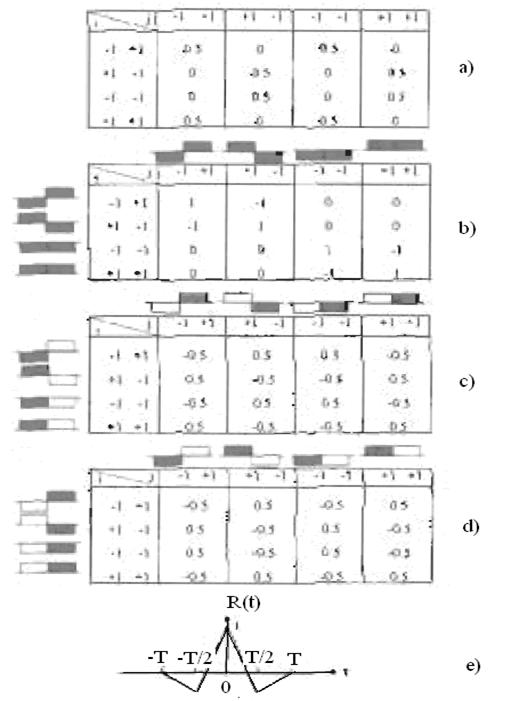

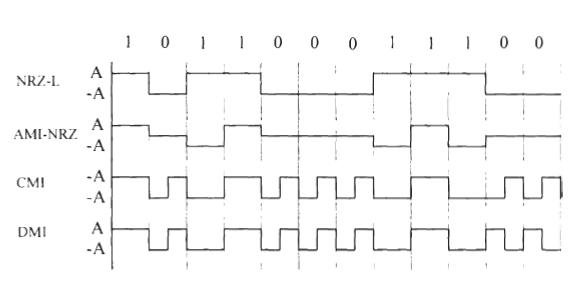

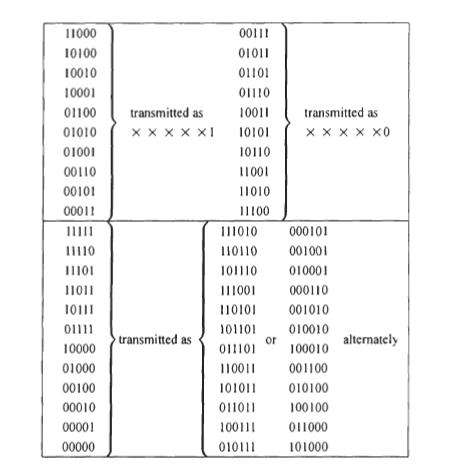

Многодвойных линейных кодов были предложены в литературе, и некоторые из них используются в практических системах. Основные коды классифицируется в четыре класса: коды без возвращения к нулю (NRZ), с возвращением к нолю (RZ), псевдотроичное (PT), и двухфазный. NRZ и RZ классы могут быть далее разделены на униполярные и полярные подклассы. Коды включают коды замены и блочные коды. Есть некоторые другие коды, которые не принадлежат ни одному из классов. Некоторые кодексы могут принадлежать больше, чем одному классу. Рисунок 2.2 - весьма полное собрание форм волны различных основных линейных кодов. Каждый из них будет изучен подробно в короткое время. Рисунок 2.2 не включает коды замены и блокирующие коды. Они будут изучены отдельно, в последней части этой главы.

Причина такого широкого рассмотрения линейных кодов в различии их действия, которое будет вести к различным применениям. Особенности для выбора линейных кодов следующие. Для специфического применения некоторые из особенностей могут быть важны, в то время другие могут быть нет.

1) Адекватная синхронизация информации. Бит или символ синхронизации обычно восстанавливается от полученной последовательности данных. Это требует, чтобы формат линейных кодов обеспечивал адекватную плотность перехода в кодируемой последовательности. Форматы с более высокой плотностью перехода более предпочтительны, так как восстановление синхронизации этого вида волн будет проходить с меньшими проблемами. Ряд из двоичных 1 и 0 в данных не должны служить проблемой для восстановления синхронизации.

2) Спектр, подходящий для канала. Например, линейные коды с компонентами без dc и с маленькими near-dc компонентами плотности спектральной мощности (PSD) желательны для систем магнитных записей, соединенных каналов ac, или систем, использующих сцепление трансформатора, которые имеют очень низкую частотную характеристику. Кроме того, линейные коды PSD должны иметь достаточно маленькую полосу пропускания по сравнению с полосой пропускания канала IS1, так, чтобы не возникло проблем.

3) Узкая полоса пропускания. Полоса пропускания линейного кода должна быть столь узкой, насколько возможно.

Рисунок 2.2 - Линейные коды

Полоса пропускания передачи может быть уменьшена путем фильтрования и многоуровневой схемы передачи. Отрицательной стороной является увеличение Pb из-за увеличения в IS1 и уменьшения в отношении сигнала к шуму. Некоторые линейные коды могут перенести меньше изменений, чем другие.

Низкая вероятность ошибки. Линейные коды могут быть восстановлены с низкой вероятностью бита от шума and/or IS1 возвращенного полученного сигнала. Коды с более низкой Pb (вероятность ошибки) предпочтительны для средней энергии бита, но рассматривать нужно и другие характеристики также, как полоса пропускания и способности самосинхронизации.

Способность обнаружения ошибки. Некоторые схемы имеют способность обнаружения ошибки в полученной последовательности, не вводя дополнительные биты, как в схемах кодируемого канала. Эта способность обнаружения ошибки может использоваться как средство контроля процесса. Однако исправление ошибки невозможно, этого можно достичь с помощью методов кодирования канала или через автоматические схемы передачи (retransmission).

Независимые битовые последовательности. Линейные коды должны быть способны к кодированию любых последовательностей данных из любого источника, и декодер должен быть способен к декодированию этого назад к первоначальным данным. Другими словами, признаки кода независимы от исходных данных .

Дифференциальное кодирование. Эта особенность полезна так, как дифференцированно закодированные последовательности являются независимыми от инверсии полярности, как мы и изучали в предыдущем параграфе. Однако, если дифференциальное кодирование несвойственно, непосредственно для линейных кодов, то отдельные дифференциально - кодируемые схемы могут быть включены в систему.

В дальнейшем мы описываем различные линейные коды, в основном, в группах. Но некоторые из линейных кодов выбраны из-за их важности или уникальных особенностей. Когда мы изучаем эти коды, вышеупомянутые критерии должны быть учтены, и мы будем возвращаться к ним время от времени.

Мы акцентируем свое внимание на правилах кодирования и их характеристиках. Вообще, мы пренебрегаем действием кодера и декодера. Простые коды могут быть осуществлены простыми комбинациями и последовательными цифровыми повторениями, в то время как сложные коды могут быть переведены в цифровой сигнал обрабатывающим методом. Всестороннее изучение действия кодера и декодера не необходимо, и они также не входят в эту книгу. Заинтересованные читатели могут обратиться к рекомендованным спискам для схем. Однако многие схемы являются устаревшими, новые схемы должны быть разработаны на основе новых IС чипов.

2.2.1 Коды без возвращения к нулю

Группа без возвращения включает первые

три кода на рисунке 2.2. Два уровня (![]() A)

амплитуды импульса используются, чтобы отличить набор двоичных 1 и 0 в формате

NRZ-L. Эта форма волны не имеет никакого

dc компонента для равновероятной двоичной

последовательности данных. В NRZ-М формате изменение уровня

(от А к -A или от

-A к A) отмечается меткой (1) в двойной

последовательностью, если нет изменения, то (0). NRZ-S

форма волны подобны за исключением того, что изменение уровня используется,

чтобы указать место (0). И NRZ-М и NRZ-S являются

дифференцированно кодируемыми формами волны. Они могут быть произведены путем

модулирования дифференцированно кодируемых двойных последовательностей,

используя NRZ-L формат.

Форма волны NRZ-М производится путем кодирования по правилу (2.1) и форма

волны NRZ-S с помощью

кодирования по правилу (2.6). Опорный (references) бит

- 0. Соответственно последовательность кодов для NRZ-М была ранее

описана в таблице 2.1.

A)

амплитуды импульса используются, чтобы отличить набор двоичных 1 и 0 в формате

NRZ-L. Эта форма волны не имеет никакого

dc компонента для равновероятной двоичной

последовательности данных. В NRZ-М формате изменение уровня

(от А к -A или от

-A к A) отмечается меткой (1) в двойной

последовательностью, если нет изменения, то (0). NRZ-S

форма волны подобны за исключением того, что изменение уровня используется,

чтобы указать место (0). И NRZ-М и NRZ-S являются

дифференцированно кодируемыми формами волны. Они могут быть произведены путем

модулирования дифференцированно кодируемых двойных последовательностей,

используя NRZ-L формат.

Форма волны NRZ-М производится путем кодирования по правилу (2.1) и форма

волны NRZ-S с помощью

кодирования по правилу (2.6). Опорный (references) бит

- 0. Соответственно последовательность кодов для NRZ-М была ранее

описана в таблице 2.1.

Восстановление NRZ-L' от NRZ-М или NRZ-S достигнуто дифференциальным декодированием.

Главное преимущество NRZ-М и NRZ-S перед NRZ-L – этого устойчивость к переменной полярности, вследствие дифференциального кодирования.

Все три вышеуказанные форматы могут быть сделаны униполярными, за счет изменения нижнего уровня от – A до уровня 0. Для двойной последовательности с одинаково вероятными 1-ми и 0-ми, что является обычным предположение, униполярные формы волны имеют dc-компонент на уровне A/2, тогда как полярные не имеют.

Так как 1-ый ряд в NRZ-S и 0-ойряд в NRZ-М., и ряды из 1-ц или 0-ей в NRZ-L не содержат никаких переходов, этот класс форм волны не может обеспечить достаточную синхронизацию информации для данных с длинными рядами из 1 и 0. Решение этого недостатка включает предварительное кодирование последовательности данных, чтобы устранить длинные ряды из 1-ц и 0-ей или передачу отдельной последовательности синхронизации.

Как известно, NRZ-L обширно используется в цифровой логике. NRZ-М используется, прежде всего, в магнитных кассетных записях. В телекоммуникациях применение формата NRZ ограничено коротко приемными сетями из-за временной характеристики.

2.2.2 Коды с возвращением к нолю

Недостаток синхронизации информации форматов NRZ можно преодолеть, с помощью введения большого количества переходов в форму волны. Эти примеры RZ формата показаны на рисунке 2.2. Однако, полоса пропускания RZ формата шире, чем формата NRZ, как мы и увидим в дальнейшем.

В униполярном RZ формате двоичная 1 представлена положительным импульсом для полубититового периода, тогда возвращающего к нулевому уровню в течение следующей половины периода, заканчивающегося переходом в середине бита. Двоичный «0» представлен нулевым уровнем для полного битового периода. Так как у них нет никаких переходов в нулевом ряду, предварительно кодируя или scrambling, необходимо устранять длинные ряды из 0-ей. Этот формат также имеет dc-компонент, так как он является униполярным.

В полярном RZ формате 1 и 0 соответственно представляется положительным и отрицательным полупериодом импульса. Эта форма волны гарантирует два перехода в бит. Оно не имеет dc компонента.

2.2.3 Псевдотроичные Коды (включая АМI)

Эта группа линейных кодов использует три

уровня ![]() A

и 0. Коды AMI (alternative mark inversion) также находятся в этой группе. Их часто называют биполярными

кодами в телекоммуникационной индустрии. В AMI-RZ

(АМI возвращения к нолю) формате единица представлена RZ

импульсом с альтернативными полярностями, если единица последовательны. 0 представлен

нулевым уровнем. В АМI - NRZ

(АМI без возвращения к нулю), правило кодирования то же

самое, как AMI-RZ, за исключением того, что импульс символа имеет

полную длину T. Они не имеют dc компонента, но подобно униполярному RZ их

недостаток переходов заключается в проблеме синхронизации ряда 0. Поэтому AM1

коды с нулевым извлечением будут обсуждены позже в этой главе.

A

и 0. Коды AMI (alternative mark inversion) также находятся в этой группе. Их часто называют биполярными

кодами в телекоммуникационной индустрии. В AMI-RZ

(АМI возвращения к нолю) формате единица представлена RZ

импульсом с альтернативными полярностями, если единица последовательны. 0 представлен

нулевым уровнем. В АМI - NRZ

(АМI без возвращения к нулю), правило кодирования то же

самое, как AMI-RZ, за исключением того, что импульс символа имеет

полную длину T. Они не имеют dc компонента, но подобно униполярному RZ их

недостаток переходов заключается в проблеме синхронизации ряда 0. Поэтому AM1

коды с нулевым извлечением будут обсуждены позже в этой главе.

Восстановление NRZ-L от кода АМI-NRZ достигнуто простым исправлением полной волны. Подобно этому, AMI-RZ - коды из полной волны могут быть исправлены в RZ-L форму волны, которая может быть легко преобразована в форму волны NRZ-L.

Эти форматы используются в передаче данных основной полосы частот и при магнитной записи. Форматы AMI-RZ наиболее часто используется в системах телеметрии, например, AT&T для TI системы несущей.

Другие члены этой группы включают decode NRZ и decode RZ . Decode форматы также называют сдвоенными двоичными в литературе [1, 2]. В decode NRZ переход от 1 к 0 или от 0 до 1 изменяет полярность импульса, нулевой уровень не представляет никаких переходов данных. В decode RZ используется то же самое правило кодирования за исключением того, что ширина импульс – только полбита (то есть, возвращается к нолю для второй половины бита).

Decodes и коды AMI связаны дифференциальным кодированием [2]. Если

последовательность данных, это последовательность ![]() , используемая для непосредственного составления

decode, тогда последовательность

, используемая для непосредственного составления

decode, тогда последовательность ![]() , где

, где ![]() , может

использоваться для составления кода AMI, который является decode

к первоначальной последовательности

, может

использоваться для составления кода AMI, который является decode

к первоначальной последовательности ![]() . Предположим,

что а0 = 0, мы преобразовываем

. Предположим,

что а0 = 0, мы преобразовываем ![]() =(1,0,1,1,0,0,0,1,1,1,0,0) в

=(1,0,1,1,0,0,0,1,1,1,0,0) в ![]() =

(-1,1,-1,0,1,0,0-1,0,0,1,0). Используя

=

(-1,1,-1,0,1,0,0-1,0,0,1,0). Используя ![]() и правила AMI,

мы можем строить точные Decodes ,как на рисунке (с заменами А и -A на 1 и -1,

соответственно).

и правила AMI,

мы можем строить точные Decodes ,как на рисунке (с заменами А и -A на 1 и -1,

соответственно).

Decodes могут быть расшифрованы

следующим образом. Сначала ![]() преобразован к униполярному

преобразован к униполярному ![]() , с помощью

исправления полной волны, затем

, с помощью

исправления полной волны, затем ![]() восстановлен от

восстановлен от ![]() путем суммирования

по модулю- 2:

путем суммирования

по модулю- 2: ![]() Читатели

могут легко проверить вышеупомянутый пример.

Читатели

могут легко проверить вышеупомянутый пример.

2.2.4 Двухфазные Коды (включая Манчестер)

Эта группа линейных кодов использует полупериодные импульсы с различными фазами согласно правилам кодирования в форме волны. Четыре формы волны этой группы показаны на рисунке 2.2.

Формат Bi-Ф-L (двухфазный уровень) лучше известен как Манчестер, и его также называют diphase, или split-phase. В этом формате 1 представлен как импульс с первой половиной бита в более высоком уровне и второй половине бита на более низком уровне. 0 представлен как импульс с противоположной фазой (т.е. нижний уровень для первой половины бита и высший уровень для второй половины бита).

Конечно, формы импульса для 1 и 0 могут изменяться.

Bi-Ф-M (двухфазная марка) формат требует, чтобы переход всегда присутствовал в начале каждого бита. 1 кодируется, как второй переход в середине бита, и 0 кодируется, как второй переход в бите. Результат представляется так, что 1 является одной из 2-х фаз импульса. В Bi-Ф-S (двухфазное пространство) формате противоположные правила кодирования применены к 1 и 0. Вышеупомянутые три двухфазных формата гарантируют то, что есть, по крайней мере один переход с битовой продолжительности, таким образом, обеспечивая адекватную синхронизацию информации в демодуляторе.

Четвертый формат в этой группе – это conditioned(обусловленный) Bi-Ф -L. Фактически, это – дифференцированно - кодируемый Bi-Ф-L (то есть последовательность данных, используемые для модуляции произведена от первоначальной двойной последовательности с дифференциальным кодированием). Подробно NRZ-М и NRZ-S, этот формат является защитным от инверсий полярности в схеме.

Двухфазные форматы используются в магнитной записи, оптических коммуникациях и в некоторых спутниковых связях телеметрии. Манчестерский код был определен для IEEE 802.3 стандартным для основной полосы частот коаксиального кабеля, используя направляющую несущую многократного доступа и обнаружение столкновения (CSMА/СD) (то есть Ethernet [13,14]. Это также использовалось в MILSTD- 1553B, который является огражденной системой витой пары, разработанной для высоко-шумовых окружающих сред [14].

Дифференциальный Манчестер был определен для IEEE 802.5 стандартным для символического кольца, использующее любую основную полосу коаксиал кабеля или витую пару. Поскольку это дифференциальное кодирование используется, дифференциальный Манчестер предпочтено для канала с витой пары.

2.2.5 Задержка Модуляция (Код Мiller)

Задержка модуляции (DM) [3], или код Miller также может классифицироваться в двухфазные группы, так как у них есть две фазы в форме волны. Однако оно имеет некоторые уникальные особенности. 1 представлена переходом в середине бита. 0 представлен не переходом, если это не сопровождается другим 0. Тогда переход помещен в конец первых 0 битов. Этот формат имеет очень маленькую полосу пропускания, и он является наиболее важным и имеет очень маленький dc компонент. Это делает его подходящим для магнитной записи, так как магнитные записи не имеют никакого dc ответа [3].

2.3 Плотность спектральной мощности линейных кодов

В этом параграфе мы представляем общую формулу для спектральной плотности мощности (PSD) для вычисления в цифровой форме модулируемых форм волны основной полосы частот. Это может использовано, в основном, для двоичных линейных кодов. Поэтому во многих случаях мы будем использовать эту формулу для различных кодов в остальной части параграфа. Однако эта формула не применима для некоторых кодов, также для некоторых методов для вычисления PSD, их мы обсудим позже. Мы знаем, что большинство сигналов, подобно звуковым сигналам и видео сигналам, по существу случайные. Поэтому цифровые сигналы, полученные из этих сигналов, также случайны. Данные сигналы также случайные.

Предположите, что цифровой сигнал может быть представлен

![]() (2.11)

(2.11)

где ак - дискретные случайные биты данных;

g(t) - сигнал продолжительности T (то есть, отличный от нуля только в [O, TI).

Позвольте нам называть g(t) как symbol function. Это может быть любой сигнал с преобразованием Фурье.

Например, это может быть символ основной полосы частот, формирующий импульс или скачок модулируемой несущей в полосе пропускания. Случайная последовательность {ak} может быть двоичной или не двоичной.

Мы описываем, что спектральная плотность мощности s (t)

(2.12)

(2.12)

где ![]() G(f) - преобразование Фурье от g(t);

G(f) - преобразование Фурье от g(t);

R(n) – автокорреляция функции случайной последовательности {ak), определенная, как ![]() , где E

{x) является средней вероятностью числа x.

, где E

{x) является средней вероятностью числа x.

Уравнение (2.12) показывает, что PSD цифрового модулируемого сигнала решается не только путем символьной функции, но также с помощью автокорреляционной функции последовательности данных.

В последующем мы будем принимать, что

первоначальная двоичная последовательность данных имеет 1 и 0 одинаковой

вероятности, то есть, ![]() .

.

Однако, чтобы написать модулируемую форму волны в формуле (2.1l), последовательность {ak} в (2.11) является обычно не первоначальной последовательностью, скорее получено из оригинала. Поэтому распределение вероятности должно быть рассчитано.

Для некоррелированой последовательности {ak},

(2.13)

(2.13)

где ![]() - дисперсия;

- дисперсия;

ma – мода последовательности {ak).

Использование формулы суммы Пуассона

(2.14)

(2.14)

где Rb = 1/T – интенсивность битовых данных.

Для линейных кодов с R (n) = 0 для

![]() более

подходящей является формула (2.12). Для линейных кодов с

более

подходящей является формула (2.12). Для линейных кодов с ![]() более подходящей

является (2.14).

более подходящей

является (2.14).

Среди основной полосы частот, модулированные сигналы, NRZ-L, NRZ-М., NRZ-S, RZ (полярный или униполярный), AMI-RZ, AMI- NRZ, Bi-Ф-L, и decode (RZ или NRZ), могут быть написаны в виде (2.11). Поэтому их PSD может быть найдено, весьма легко используя вышеупомянутые ряды систем уравнений. Однако есть некоторые цифровые сигналы, которые не могут просто представить через (2.1 1). Среди линейных кодов Bi-Ф-M, Bi-Ф-S, DM и заменяющих кодов и блока кодов, который будет описан позже, принадлежат этой группе.

Если сигнал - wide sense stationary (WSS),чтобы найти их PSD, надо

сначала найдите их автокорреляцию R (r), затем взять преобразование

Фурье, чтобы найти PSD (Wiener-Khintchine - теорема). Если сигнал - cyclostationary, то R (T)

–среднее время зависимости - времени ![]() в периоде. Wiener-Khintchine - теорема

является все еще применима, когда среднее время R (t,r), используется

для нестационарного, включая cyclostationary процесса.

в периоде. Wiener-Khintchine - теорема

является все еще применима, когда среднее время R (t,r), используется

для нестационарного, включая cyclostationary процесса.

Некоторая кодируемые последовательности, такие как Bi-Ф-М и модуляция задержки, могут быть описаны, как первое правило Марковского случайного процесса. Где R (T) может быть найден, используя метод рассмотренного в книге [3]. Мы будем использовать этот метод, когда мы сталкиваемся с вычислением PSDs Bi-Ф-M и задержка модуляция.

Для более сложных кодированных последовательностей можно использовать общую формулу, данную как [15,16]:

![]() (2.15)

(2.15)

где Gi(f) – преобразование Фурье состояние i импульса формы волны;

T - ширина импульса;

![]() - Kronecker дельта функция;

- Kronecker дельта функция;

pi - состояние установившееся данной вероятности;

Uij(f) - преобразование вероятности состояния j, установившееся после состояния i. вероятность pi найдено путем использования остатка Uij(f) в его полюсах, когда f=0. Uij(f) рассчитан с помощью графика потока сигнала и формулой Масона [17].

Мы не пытаемся использовать этот метод в этой главе, чтобы не делать наше обсуждение более математическими. Вместо этого результаты, полученные, используя этот метод, могут быть использованы, когда необходимо. Или мы можем использовать компьютерное моделирование Монте-Карло, чтобы найти и PSD.

Теперь мы готовы обсудить PSDs двоичных линейных кодов, описанных в предыдущем параграфе.

2.3.1 PSD Кодов без возврата к нулю

Вспомним, что NRZ-М. и NRZ-S произведены с помощью модуляции NRZ-L с дифференцированным кодированием последовательности данных. Предположим, что первоначальные двоичные данные одинаково вероятны. Тогда согласно параграфу 2.1, дифференцированно кодируемые последовательности с (2.1) или (2.6) являются также одинаково вероятными. Другими словами, статистические свойства последовательностей используются непосредственно для модуляции тех же NRZ-L, NRZ-М., и NRZ-S. И их символьные функции также одинаковы. В результате их PSDs те же самые.

Символьная функция NRZ форматов – это квадратный импульс с амплитудой в интервале [O. TI, который может быть выражен как

(2.16)

(2.16)

Это преобразование Фурье, может быть легко найдено как

(2.17)

(2.17)

![]()

где ![]() -

это синусоидальная функция.

-

это синусоидальная функция.

Затем мы должны найти автокорреляцию функции R(n) для двоичной последовательности данных {ak}. Для этой формы волны

(2.18)

(2.18)

Таким образом

(2.19)

(2.19)

Заменяя выражения G(f) и R (n), в формуле (2.12) мы имеем,

(2.20)

(2.20)

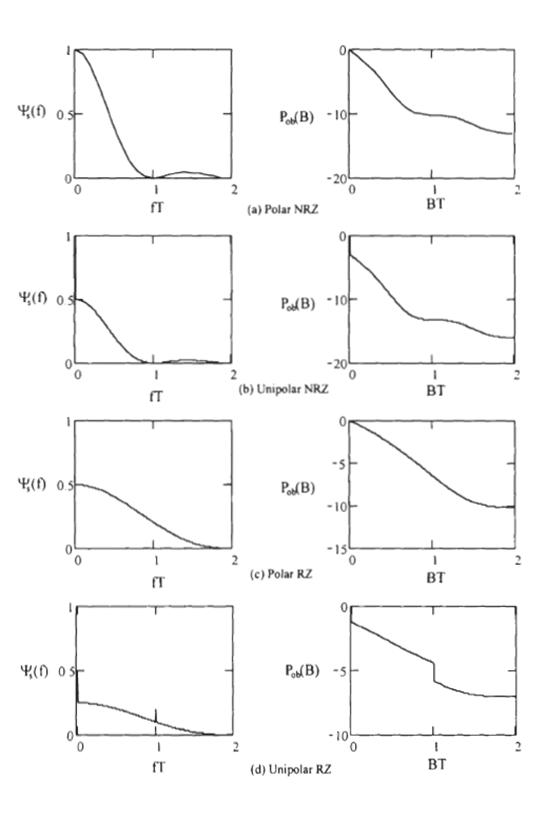

Рисунок 2.3 (a) показывает график ![]() и мощности Pob(B),

определенный как

и мощности Pob(B),

определенный как

(2.21)

(2.21)

На рисунке Pob (B)

измеряется в децибеле, горизонтальная ось - нормализованная частота f

T =f/Rb. На рисунке

мы устанавливаем, что А=1 и T=1 для единой символьной энергии импульса.

Это PSD - функция преобразована с его первым нулем в f T=1.

Энергия сигнала концентрируется около 0 частоты и нулевой полосы

пропускания - ![]() ;

90%- энергия полоса пропускания -

;

90%- энергия полоса пропускания -

![]() , и 99%- полоса пропускания -

, и 99%- полоса пропускания - ![]() .

.

Мы упоминали, что все три NRZ

формы волны могут быть сделаны униполярными. Предположим, что амплитуда

импульса A, тогда dc компонент присутствует A/2 в сигналах, и он

представлен, как импульсная функция с интенсивностью ![]() до 0 частоты в спектральной

плотности мощности, как это будет показано в дальнейшем. В этом случае функция

импульса, такая же, как и в формуле (2.16), и данные представлены в виде

до 0 частоты в спектральной

плотности мощности, как это будет показано в дальнейшем. В этом случае функция

импульса, такая же, как и в формуле (2.16), и данные представлены в виде

(22.2)

(22.2)

Из этого мы имеем

![]() (2.23)

(2.23)

и

![]() (2.24)

(2.24)

Заменяем выражение G (f), ma, и ![]() в

формуле (2.14), мы имеем,

в

формуле (2.14), мы имеем,

(2.25)

(2.25)

Для единой средней энергии символа мы

должны предположить, что А=![]() . Это PSD имеет ту же

самую форму, как и полярная NRZ. Единственное различие - импульс при 0 частотах.

. Это PSD имеет ту же

самую форму, как и полярная NRZ. Единственное различие - импульс при 0 частотах.

PSD и вне –полосе пропускания мощности представлены на

рисунке 2.3 (b). Полосы пропускания ![]() .

.

Рисунок 2.3 - PSD линейных кодов (Pob (B) измеряется в децибелах)

Рисунок 2.4 - PSD линейных кодов (Pob (B) измеряется в децибелах) (продолжение)

2.3.2 PSD Коды с возвратом к нолю

Для RZ форматов, функция импульса - это квадратный импульс с продолжительностью в полбита

(2.26)

(2.26)

Соответственно преобразование Фурье

(2.27)

(2.27)

Для полярной формы волны RZ

, (2.28)

, (2.28)

который является таким же для полярной NRZ. Таким образом,

(2.29)

(2.29)

Заменяя (2.27) и (2.29) в (2.12), результат

(2.30)

(2.30)

Для единой средней энергии символа мы

должны предположить, что А=![]() .PSD и вне – полосы пропускания

мощности показываются на рисунке 2.3 (с). По сравнению с PSD

формата NRZ, этот PSD – вытянутая версия с осью частоты, увеличенная в два

раза. Поэтому вся эта полоса пропускания увеличена в два по сравнению с NRZ.

Полосы пропускания

.PSD и вне – полосы пропускания

мощности показываются на рисунке 2.3 (с). По сравнению с PSD

формата NRZ, этот PSD – вытянутая версия с осью частоты, увеличенная в два

раза. Поэтому вся эта полоса пропускания увеличена в два по сравнению с NRZ.

Полосы пропускания ![]() .

.

Для униполярного RZ формата импульс символа такой же, как в (2.26).

Последовательность данных, ее мода и

дисперсия та же самая, как и у униполярного NRZ, заданного в

(2.22). (2.23) и (2.24). Заменяя G (f) в (2.27). ma

и ![]() в

(2.14), мы имеем

в

(2.14), мы имеем

(2.31)

(2.31)

Для единой средней энергии символа мы должны предположить, что А=2. PSD и вне- полосы пропускания мощности представлены на рисунке 2.3 (d). Из рисунка мы можем видеть кроме непрерывного спектра, напоминающий PSD полярного RZ, оно является заостренным на всех нечетных числах частоты.

Их интенсивность определяется второй частью (2.31) и задано как

Для А = 2, интенсивность компонентов формируют f = 0. Rb. 3Rb. 5Rb. 7Rb. И 9Rb, которые: 0.25, 0.101, 0.01 1, 0.004, 0.002, и 0.001 в двухстороннем спектре. Все дискретные гармоники составляют в целом 0.5, и остальная часть энергии (0.5) находится в непрерывной части спектра.

Ширина полосы пропускания ![]() , которые являются

почти такими же, как у полярного RZ формата.

, которые являются

почти такими же, как у полярного RZ формата.

2.3.3 PSD - Псевдотроичных кодов

Для AM1 кодов последовательность данных {ak} выражается тремя значениями:

(2.32)

(2.32)

Мы можем найти R (0) следующим образом

![]()

Смежные биты в {аk},

коррелированные. Образец смежного бита в первоначальной двоичной

последовательности, должен быть один из: (1,1), (1,0), (0, I), и (0, O).

Возможно, ![]() преобразован в - 1, 0, 0, 0. Каждый из

них имеет вероятность, равную 1/4. Таким образом,

преобразован в - 1, 0, 0, 0. Каждый из

них имеет вероятность, равную 1/4. Таким образом,

![]()

Для n> 1,а k и а k +1 не

коррелируется. Возможные производные от ![]() - это

- это![]() 1,0,0,0. Каждый процесс

происходит с вероятностью 1/4.

1,0,0,0. Каждый процесс

происходит с вероятностью 1/4.

Таким образом,

![]()

Суммируя вышеперечисленные результаты, мы имеем

Заменяя R(n) и символьного импульса спектра (2.27) в (2.12), мы имеем PSD AMI-RZ кода:

(2.33)

(2.33)

В PSD, показанной

на рисунке 2.4 (a), мы устанавливаем, что А= 2 , чтобы нормализовать PSD.

Ширина полосы пропускания -![]() , которая является более узкой, по

сравнению с RZ форматами, с особенно нулевой полосой пропускания,

которая является только половиной других.

, которая является более узкой, по

сравнению с RZ форматами, с особенно нулевой полосой пропускания,

которая является только половиной других.

PSD AMI-NRZ может быть получен, заменяя T/2 на T в G (f) AMI-RZ

(2.27), так как они оба имеют одинаковые правила кодирования, и единственное различие- это ширина импульса. Таким образом, PSD АМИ-NRZ получается как

(2.34)

(2.34)

В PSD, показанной

на рисунке 2.4 (a), мы устанавливаем, что А= ![]() , чтобы нормализовать PSD.

Ширина полосы пропускания

, чтобы нормализовать PSD.

Ширина полосы пропускания ![]() , которые более узкие, чем AMI-RZ.

, которые более узкие, чем AMI-RZ.

PSDs других членов этой группы (то есть diodes NRZ и diodes RZ (или сдвоенные двоичные коды)) получены в последующем. Как мы описали ранее, decodes может быть построен, используя AM1 правила и дифференцированно кодированные последовательности, эти decodes могут быть выражены в форме (2.11) как

![]() (2.35)

(2.35)

где

Последовательность {dk} - псевдотроичная последовательность, полученная из первоначальных двоичных данных последовательности {ak}. Его распределение вероятности, точно такое же, как и распределение AMI (2.32). Поэтому PSD decodes такие же, как и коды AMI и ширина полосы пропускания является также одинаковой соответственно AMI кодам.

2.3.4 PSD - Двухфазных кодов

Для Bi-Ф-L (Манчестера), символьной функции, импульс является полу положительным и полуотрицательным, определенный как

(2.36)

(2.36)

Преобразование Фурье из g (t) это

![]() (2.37)

(2.37)

Распределение вероятности данных

которая является одинаковой и для NRZ. Мы показали, что R (n) = 1 для n = 0 и

R (n) = 0 для n ![]() 0

(2.19). Использование (2.12) мы получаем

0

(2.19). Использование (2.12) мы получаем

(2.38)

(2.38)

Этот PSD показан на рисунке 2.4 (c), где мы устанавливаем, что А= 1 для единой энергии символа.

PSD обусловленного Bi-Ф-L такой же , как и для Bi-Ф -L, так как это просто дифференцированно кодируемый Bi-Ф-L, и дифференциальное кодирование не изменяет распределение вероятности одинаково вероятных данных.

Очевидно, что Bi-Ф-М. и Bi-Ф –S имеют одинаковый PSD, начиная с марок и места, одинаково вероятны, равновероятную последовательность данных.

Поэтому мы можем предположить, что их PSD одинаковы, как и Bi-Ф-L. Фактически это предположение является правильным. Мы докажем это в следующем.

Мы будем использовать метод, используемый в получении PSD модуляции задержки или в Miller коде.

Мы будем базировать наше обсуждение на Bi-Ф-М, и этот результат применим к Bi-Ф-S, поскольку мы это уже упоминали.

Правило кодирования Bi-Ф-М. может

быть описано как Марковский случайный процесс первого порядка. Каждый интервал

бита может быть разделен на интервалы на два полубита, тогда каждый интервал

может быть описан уровнями, встречающимися в интервалах на два полубита.

Временно примем, что амплитуда А-1, тогда два уровня - +1 и - 1. Он

является четырьмя типами интервалов бита или, что это может произойти в

маленьком интервале: (-1+1) . (1-1). (-1-1) и (1 1) Они одинаково

вероятны (то есть pi=1/4, i=(1.2.3.4). Состояние маленького интервала зависит только от

состояния предыдущего интервала бита. Это Марковский процесс первого

порядка. Процесс тогда полностью описан, когда ![]() , матрица

вероятности-перехода, в который элемент Pil = p

(j / i) равняется условной вероятности состояния j встречающийся после

данного состояния, i произошел в предыдущем интервале бита. Для Bi-Ф -M с

помощью правил кодирования мы можем найти матрицу перехода как

, матрица

вероятности-перехода, в который элемент Pil = p

(j / i) равняется условной вероятности состояния j встречающийся после

данного состояния, i произошел в предыдущем интервале бита. Для Bi-Ф -M с

помощью правил кодирования мы можем найти матрицу перехода как

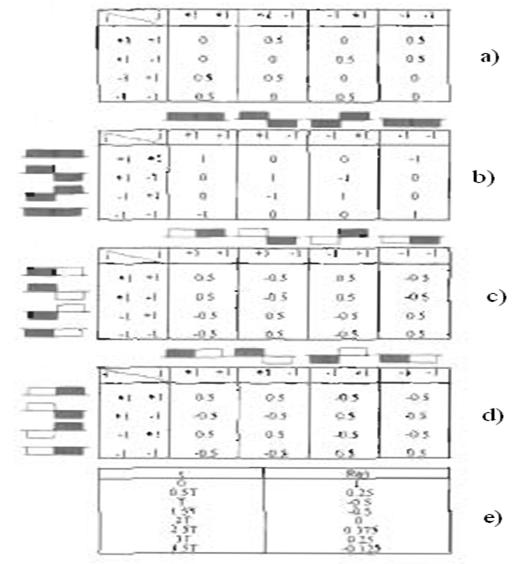

который представлен на рисунке 2.5 (a).

Функция автокорреляции R (r) , где T = nT (n = 0,1,2. ..)

(2.39)

(2.39)

где г, (t) = форма волны состояния i.

p (j / i. n) = вероятность возникновения состояния j в t = nT.

Данное состояние i в t = 0, которые являются равными i, j-м элементам матрицы Pn.

W= матрица с элементами wij= , WT - это

транспонированная матрица W.

, WT - это

транспонированная матрица W.

Интеграл этого расчета "time averaging" переменного времени R (nT, t) через битовый интервал,

чтобы получить R (nT).

Базируемое на формах волны состояние, мы можем найти W как

этого расчета "time averaging" переменного времени R (nT, t) через битовый интервал,

чтобы получить R (nT).

Базируемое на формах волны состояние, мы можем найти W как

которое описано на рисунке 2.5 (b), где заштрихованные области - области интегрирования. Заменяя P и W в (2.39),в результате мы получаем

Подобно этому, мы можем найти автокорреляцию для T = (n + 1/2) T следующим образом

(2.40)

(2.40)

где

и

,

,

которые описаны на рисунке 2.5 (c, d). Результаты для n >0

Из-за симметрии R (r), ясно, что R (-T/2) =-0.5 и R (nT/2) = 0

для всего n <-1. Автокорреляция по промежуточным значениям r получена, точно соединяя эти пункты. R (r) Bi-Ф-М показано на рисунке 2.5 (e). С помощью использования преобразования Фурье из R (r), легко найти PSD как

, (2.41)

, (2.41)

который является такой же, как эти для Bi-Ф -L или Манчестера.

Ширина полосы пропускания всех двухфазных кодов

![]()

2.3.5 PSD - Модуляции задержки

Спектральный анализ модуляции задержки также базируется на Марковском процессе первого порядка [3]. Автокорреляция R (nT) и R ((n + 1/2) T) также дается в (2.39) и (2.40).

Матрица вероятности-перехода

,

,

который показан на рисунке 2.6 (a). W матрица

Все они представлены на рисунке 2.6.

Используя эти матрицы, мы можем определить R (T) для T = nT и

(n + 1/2) T.

Промежуточное звено R(T) получено, с помощью соединяя этих пунктов. Кроме того, это может быть легко проверено

![]()

Поэтому

![]()

Таким образом, первые восемь выражений R (T) от R (0) до R (3.5Т), данные в рисунке 2.6 (e), полностью определяют R (T).С помощью использования преобразования Фурье из R (r), используя (2.42), и отношение

![]()

где * указывает сопряженный PSD DM

![]()

где Rе указывает реальную часть.

Рисунок 2.5

Рисунок 2.6

(2.43)

(2.43)

где ![]() .

.

PSD показан на рисунке 2.4 (d), где А = 1 для единой энергии символа. PSD имеет пик в f = 0.4Rb, и он имеет очень узкую ширину полосы пропускания, приблизительно 0.5Rb. Однако он сходится к нулю очень медленно. В результате его энергия в пределах полосы пропускания 2Rb - только 76.4 %, и в пределах 250Rb – только 83.7 %.

2.4 Норма ошибки бита линейных кодов

В этом параграфе мы обсуждаем оптимальное обнаружение линейных кодов, переданных через AWGN канал, и их вероятностные ошибки. Мы должны иметь ввиду, что модель канала AWGN подразумевает, что ответ(response) частоты канала является плоским и имеет бесконечную полосу пропускания. Единственное искажение введено аддитивным белым Гауссовским шумом. Однако это достаточно точная модель полосы пропускания сигнала, которая является намного более узкой, чем этого канал. Также важно обратить внимание, что оптимальный приемник не может являться практическим решением. Другие неоптимальные приемники могут быть столь же хороши, как оптимальный в некоторых обстоятельствах (например, высокое сигнально- шумовое отношение) и их структуры более простые. Тем не менее, вероятность ошибки в AWGN канале служит для сравнения действия.

Мы начинаем с двоичных кодов и будем переходить к псевдотроичным кодам.

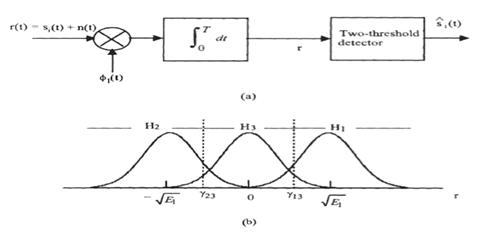

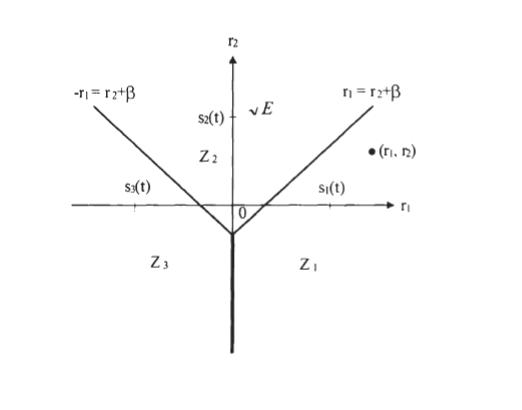

2.4.1 BER Двоичных кодов

Двоичные линейные коды состоят из двух видов сигналов, или форм с точки зрения теория обнаружения, мы имеем две гипотезы:

где p1 и p2 называются приорными (priori) вероятностями. Энергия этих двух сигналов

и

Эти два сигнала могут быть коррелированными. Мы определяем

как коэффициент корреляции

s1 (t) и s2 (t). ![]() . Полученный сигнал

. Полученный сигнал

![]()

где шум n (t) - AWGN

с нулевой серединой и двухсторонней спектральной плотностью ![]() .

.

Оптимальный приемник состоит из коррелятора или согласованного фильтра, который, согласовывают к различным сигналам.

![]()

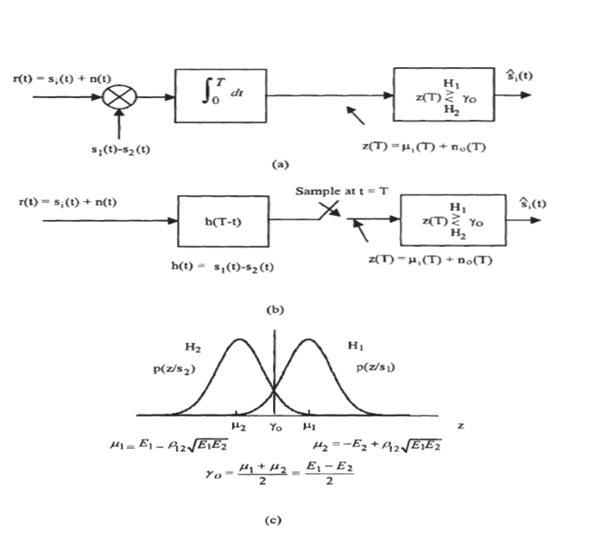

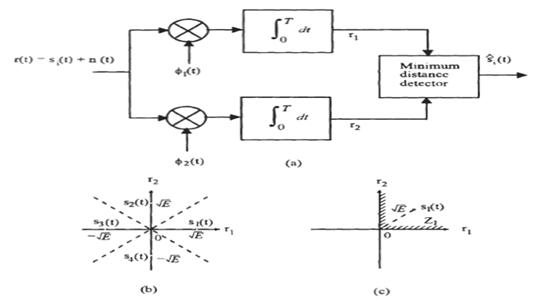

Эти две формы приемника показаны на

рисунке 2.7 (a, b), и они эквивалентны в частях с вероятностью ошибки. Области

решения двоичного обнаружения сигнала показана на рисунке 2.7 (c), где ![]() .

.

Пороговый детектор сравнивает интегратор

или результат образца z= z (T) с порогом ![]() , и решает, какая гипотеза является

правдоподобной, то есть правило решения это следующее

, и решает, какая гипотеза является

правдоподобной, то есть правило решения это следующее

Для критерия минимальной вероятности ошибки и р1 = p2 порог рассчитывается по формуле

![]() (2.45)

(2.45)

Вероятностью ошибки бита

(2.46)

(2.46)

где

является энергией различных сигналов, и Q (x) – это Q-функция, которую мы уже рассматривали в главе 1 (см. (1. 11)).

Рисунок 2.7 - Оптимальный приемник для двоичных сигналов:

(a) Коррелятор,

(b) согласовывающии фильтр,

(c) области решений.

Выражение (2.46) показывает, что

расстояние (![]() ) между двумя сигналами sl

(t) и s2 (t), меньше, чем Pb. Это

показывает, что чем большее расстояние, тем легче для декодера отличить их. В

части энергии каждого сигнала, вышеупомянутое выражение Pb становится

) между двумя сигналами sl

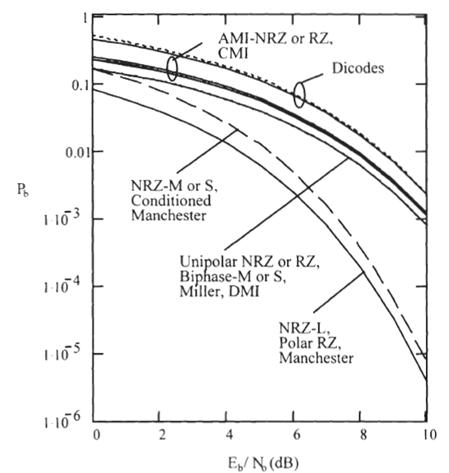

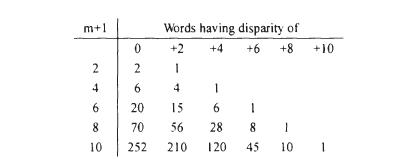

(t) и s2 (t), меньше, чем Pb. Это