АЛМАТИНСКИЙ ИНСТИТУТ ЭНЕРГЕТИКИ И СВЯЗИ

Кафедра автоматической электросвязи

ТЕХНОЛОГИИ ПАКЕТНОЙ КОММУТАЦИИ

Конспект лекций

для студентов всех форм обучения специальности

5В0719 – Радиотехника, электроника и телекоммуникации.

Алматы 2010

СОСТАВИТЕЛИ: К.С.Чежимбаева, С.А.Калиева. Технологии пакетной коммутации. Конспект лекций для студентов всех форм обучения специальности 5В0719 – Радиотехника, электроника и телекоммуникации. - Алматы: АИЭС, 2010.- 53 с.

Приведен краткий курс лекций по дисциплине «Технологии пакетной коммутаций» для специальности «Радиотехника, электроника и телекоммуникации». Изложены основные принципы и методы проектирования и анализа современных сетевых технологий с коммутацией пакетов.

Введение

Конспект лекций преследует цель краткого изложения теоретических основ дисциплины "Технологии пакетной коммутации" для освоения студентами современной технологии пакетной коммутации.

Целью дисциплины является изложение принципов и методов проектирования и анализа современных сетевых технологий с коммутацией пакетов и их научных основ; уяснить закономерности эволюции и конвергенции современных сетей телекоммуникации. Она углубляет и развивает подготовку инженеров, овладевающих современной технологией построения телекоммуникационных сетей с коммутацией пакетов, знакомит с концепцией построения сетей следующего поколения, принципами построения мультисервисных сетей. Основная задача курса «Технологии пакетной коммутаций»:

– обучить студентов теоретическим знаниям и принципам построения цифровых сетей с коммутацией пакетов, а также привить им практические навыки по методологии составления протоколов и их взаимодействия;

– обучить методам определения соответствия характеристик сети растущим требованиям информационных технологий и приложений;

– обучить методам технической эксплуатации коммутационных систем и цифровых сетей.

В процессе обучения студенты должны приобрести:

– знания принципов и методов сопряжения цифровых систем передачи и коммутации и их функционирование в реальных сетевых технологиях, технической реализации узлов коммутации и цифровых сетей;

– умение выполнить проектно-конструкторские и расчетные работы по созданию и внедрению в эксплуатацию сетей различного назначения;

– умение анализировать и составлять протоколы обмена различных уровней;

– навыки самостоятельного проведения исследований, изучения и проработки технического задания, технической литературы.

По данной дисциплине проводятся лекционные и практические занятия, проводятся лабораторные работы, кроме того, предполагается выполнение расчетно-графических работ с применением компьютера и проведение самостоятельных работ с целью углубления общих знаний теории.

Кредиты |

Курс |

Семестр |

Лекции |

Практическиезанятия |

Лаборат.работы |

Экзамен |

3 |

4 |

7 |

1,5(22час.) |

1 (15 час.) |

0,5(15час.) |

7 |

1 Лекция. Принципы технологии пакетной коммутаций. Эталонная модель взаимодействия открытых систем

Цель лекции: изучение методов коммутации: каналов, сообщений и пакетов.

Существует следующие методы коммутации:

-коммутация каналов (Circuit Switching дословном переводе коммутация цепей);

-коммутация сообщений (Message Switching);

-коммутацию пакетов (Packet Switching).

При коммутации каналов:

-сначала создается сквозной канал связи;

-затем по этому каналу связи в реальном масштабе времени осуществляется обмен информацией;

-после завершения обмена канал связи разрушается.

При коммутации каналов системные ресурсы, в основном, используются на установление соединения. Лишь небольшая часть системных ресурсов используется на поддержание соединения. Обмен в реальном масштабе времени определяет основную область применения коммутации каналов – передача речевых сообщений. Недостаток коммутации каналов – низкая эффективность использования канала связи. Следствие: высокая стоимость эксплуатации канала связи.

Коммутация сообщений:

- обмен данными производится не в масштабе реального времени;

-сквозное соединение между входом и выходом системы не требуется;

- избыточные сообщения не теряются, а запоминаются и передаются с задержкой.

Недостатки коммутации сообщений:

- длительное время доставки сообщений;

- непригодность для обмена речевыми сообщениями.

Основное применение документальная электросвязь (телеграфия, факсимильная связь).

При коммутации пакетов сообщение разбивается на блоки определенного размера – пакеты. Каждый пакет передается независимо, как только освобождается доступный канал связи. На приемной стороне производится восстановление сообщения из пакетов, принятых в разное время и может быть по разным путям. Коммутация пакетов использует асинхронный способ передачи. Канал связи предоставляется только при необходимости.

В сетях с коммутацией пакетов сегодня применяется два класса механизмов передачи пакетов:

- дейтаграммная передача;

- виртуальные каналы.

Дейтаграммный способ передачи данных основан на том, что все передаваемые пакеты обрабатываются независимо друг от друга, пакет за пакетом. Принадлежность пакета к определенному потоку между двумя конечными узлами и двумя приложениями, работающими на этих узлах, никак не учитывается.

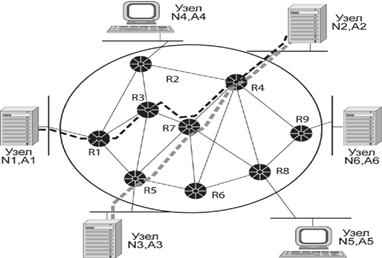

Выбор следующего узла например, коммутатора Ethernet или маршрутизатора IP/IPX, происходит только на основании адреса узла назначения, содержащегося в заголовке пакета. В таблице маршрутизации для одного и того же адреса назначения может содержаться несколько записей, указывающих, соответственно, на различные адреса следующего маршрутизатора. Такой подход используется для повышения производительности и надежности сети. В примере на рисунке 1.1 пакеты, поступающие в маршрутизатор R1 для узла назначения с адресом N2, А2, в целях баланса нагрузки распределяются между двумя следующими маршрутизаторами — R2 и R3, что снижает нагрузку на каждый из них, а значит, уменьшает очереди и ускоряет доставку. Некоторая "размытость" путей следования пакетов с одним и тем же адресом назначения через сеть является прямым следствием принципа независимой обработки каждого пакета, присущего дейтаграммным протоколам. Пакеты, следующие по одному и тому же адресу назначения, могут добираться до него разными путями и вследствие изменения состояния сети, например, отказа промежуточных маршрутизаторов.

Рисунок 1.1 - Дейтаграммный принцип передачи пакетов

Такая особенность дейтаграммного механизма как размытость путей следования трафика через сеть также в некоторых случаях является недостатком. Например, если пакетам определенной сессии между двумя конечными узлами сети необходимо обеспечить заданное качество обслуживания.

Механизм виртуальных каналов (virtual circuit или virtual channel) создает в сети устойчивые пути следования трафика через сеть с коммутацией пакетов. Этот механизм учитывает существование в сети потоков данных.

Если целью является прокладка для всех пакетов потока единого пути через сеть, то необходимым (но не всегда единственным) признаком такого потока должно быть наличие для всех его пакетов общих точек входа и выхода из сети. На рисунке 1.2 показан фрагмент сети, в которой проложены два виртуальных канала. Первый проходит от конечного узла с адресом N1, A1 до конечного узла с адресом N2, A2 через промежуточные коммутаторы сети R1, R3, R7 и R4. Второй обеспечивает продвижение данных по пути N3, A3 — R5 — R7 — R4 — N2, A2. Между двумя конечными узлами может быть проложено несколько виртуальных каналов, как полностью совпадающих в отношении пути следования через транзитные узлы, так и отличающихся.

Рисунок 1.2 - Принцип работы виртуального канала

Важной особенностью сетей с виртуальными каналами является использование локальных адресов пакетов при принятии решения о передаче. Вместо достаточно длинного адреса узла назначения применяется локальная, то есть меняющаяся от узла к узлу, метка, которой помечаются все пакеты, перемещаемые по определенному виртуальному каналу. Эта метка в различных технологиях называется по-разному: в технологии X.25 - номер логического канала, в технологии frame relay - идентификатор соединения уровня канала данных, в технологии АТМ - идентификатор виртуального канала.

Эталонная модель взаимодействия открытых систем. В 1984 г. ISO (Международная организация стандартизации) выпустила стандарт «Эталонная модель взаимодействия открытых систем» (Open System Interconnect - OSI).

В модели OSI средства взаимодействия делятся на семь уровней: прикладной, представительный, сеансовый, транспортный, сетевой, канальный и физический (см.рисунок 1.3). Каждый уровень имеет дело с определенным аспектом взаимодействия сетевых устройств.

Рисунок 1.3 - Модель взаимодействия открытых систем ISO/OSI

Назначение уровней.

Прикладной уровень – управление взаимодействием прикладных процессов в терминалах пользователей и оконечных элементов сети.

Уровень представления – перекодирование сообщение, поступающих с седьмого уровня в форматы данных, используемые в данной сети. Выполнение операций сжатия данных и шифрования.

Сеансовый уровень – открытие сеанса связи между удаленными процессами пользователей

Присваивание условных адресов точек ввода-вывода информации (портов взаимодействующих оконечных систем).

Транспортный уровень – транспортировка данных от отправителя к получателю.

Разделение сообщения на пакеты, имеющие заголовки с адресной и служебной частью, выдача пакетов в сеть.

Сетевой уровень – обеспечение выбора маршрута, по которому будут следовать пакеты сообщения.

Канальный уровень – обеспечение запроса физического соединения с соседним пунктом выбранного маршрута и организация последовательности передачи пакетов.

Группирование пакетов в кадры. Защита от ошибок (помехоустойчивое кодирование). При необходимости – запрос на повторную передачу.

Физический уровень – обеспечение взаимодействия (интерфейса) со средой передачи, побитовая передача кадров по линии связи

2 Лекция. Стандарты локально-вычислительных сетей. Технология Ethernet

Цель лекции: изучить стандарты локально-вычислительных сетей. Протоколы технологии Ethernet.

Локальной вычислительной сетью принято называть сеть, все элементы которой располагаются на сравнительно небольшой территории. Такая сеть обычно предназначена для сбора, передачи и распределённой обработки информации в пределах одного предприятия или организации.

Структура ЛВС отражает в определённых пределах структуру обслуживаемой организации, а поэтому часто имеет иерархическое построение. В ЛВС применяется прямая передача дискретной информации, при которой цифровые сигналы, без модуляции несущей частоты (используемой для широкополосной передачи по телефонным линиям) поступают в физический канал (соединительный кабель).

За основу архитектуры ЛВС принята эталонная модель ВОС. Работа ЛВС описывается на первых двух уровнях модели ВОС – физическом и канальном. Существуют три основных вида топологий: "шина", "звезда" и "кольцо".

Ethernet - это самый распространенный на сегодняшний день стандарт локальных сетей. Стандарты IEEE 802 имеют достаточно четкую структуру, приведенную на рисунке 2.1.

Рисунок 2.1 - Структура стандартов IEEE 802.X

Стандарты семейства IEEE 802.X охватывают только два нижних уровня семиуровневой модели OSI - физический и канальный.

Уровень MAC. Этот уровень обеспечивает корректное совместное использование общей среды, предоставляя ее в соответствии с определенным алгоритмом в распоряжение той или иной станции сети. После того как доступ к среде получен, ею может пользоваться более высокий уровень - уровень LLC, организующий передачу логических единиц данных, кадров информации, с различным уровнем качества транспортных услуг.

Уровень LLC отвечает за передачу кадров данных между узлами с различной степенью надежности, а также реализует функции интерфейса с прилегающим к нему сетевым уровнем. Подуровень LLC поддерживает два типа управление логическим каналом:

- первый обеспечивает передачу данных без установления соединения и без подтверждения их доставки;

- второй обеспечивает передачу данных с установлением соединения, при этом обеспечивает подтверждения доставки данных, их целостности и управление потоком данных, т.е передача следующего кадра проводится только после получения подтверждения о приеме предыдущего.

Первый тип управления обеспечивает широковещательную передачу данных и используется в сетях типа Ethernet, а второй - в сетях типа Token Ring, FDDI.

Форматы кадров. Различия в форматах кадров могут иногда приводить к несовместимости аппаратуры, рассчитанной на работу только с одним стандартом, хотя большинство сетевых адаптеров, мостов и маршрутизаторов умеет работать со всеми используемыми на практике форматами кадров технологии Ethernet.

Ниже приводится описание всех четырех модификаций заголовков кадров Ethernet (причем под заголовком кадра понимается весь набор полей, которые относятся к канальному уровню):

- кадр 802.3/LLC (или кадр Novell 802.2);

- кадр Raw 802.3 (или кадр Novell 802.3);

- кадр Ethernet DIX (или кадр Ethernet II);

- кадр Ethernet SNAP.

Заголовок кадра 802.3/LLC является результатом объединения полей заголовков кадров, определенных в стандартах 802.3 и 802.2.

На рисунке 2.2 показаны основные форматы кадров.

Рисунок 2.2 - .Два базовых MAC формата кадра

Поля имеют следующие назначения:

- преамбула: 7 байт, каждый из которых представляет чередование единиц и нулей 10101010. Преамбула позволяет установить битовую синхронизацию на приемной стороне;

- ограничитель начала кадра (SFD, start frame delimiter): 1 байт, последовательность 10101011, указывает, что далее последуют информационные поля кадра. Этот байт можно относить к преамбуле;

- адрес назначения (DA, destination address): 6 байт, указывает MAC-адрес станции (MAC-адреса станций), для которой (которых) предназначен этот кадр. Это может быть единственный физический адрес (unicast), групповой адрес (multicast) или широковещательный адрес (broadcast);

- адрес отправителя (SA, source address): 6 байт, указывает MAC-адрес станции, которая посылает кадр;

- поле типа или длины кадра (T or L, type or length): 2 байта. Существуют два базовых формата кадра Ethernet – Ethernet-II и IEEE 802.3, причем различное назначение у них имеет именно рассматриваемое поле. Для кадра Ethernet-II в этом поле содержится информация о типе кадра;

- данные (LLC Data): поле данных, которое обрабатывается подуровнем LLC. Сам по себе кадр IEEE 802.3 еще не окончательный. В зависимости от значений первых нескольких байт этого поля, могут быть три окончательных формата этого кадра IEEE 802.3.

Метод доступа к среде передачи - CSMA/CD.

Ethernet IEEE 802.3. использует метод доступа к среде передачи - CSMA/CD (carrier-sense multiple access/collision detection) - множественный доступ с обнаружением несущей. Перед началом передачи данных сетевой адаптер Ethernet "прослушивает" сеть. Если среда передачи в данный момент кем-то используется, адаптер задерживает передачу, если же нет, то начинает передавать. В том случае, когда два адаптера, предварительно прослушав сетевой трафик и обнаружив "тишину", начинают передачу одновременно, происходит коллизия. При обнаружении адаптером коллизии обе передачи прерываются, и адаптеры, прослушав канал, повторяют передачу спустя некоторое случайное время. Приведем основные правила алгоритма CSMA/CD для предающей станции. Передача кадра:

1. Станция, собравшаяся передавать, прослушивает среду. И передает, если среда свободна. В противном случае (т.е. если среда занята) переходит к шагу 2. При передаче нескольких кадров подряд станция выдерживает определенную паузу между посылками кадров - межкадровый интервал, причем после каждой такой паузы перед отправкой следующего кадра станция вновь прослушивает среду (возвращение на начало шага 1).

2. Если среда занята, станция продолжает прослушивать среду до тех пор, пока среда не станет свободной, и затем сразу же начинает передачу.

3. Каждая станция, ведущая передачу, прослушивает среду, и в случае обнаружения коллизии, не прекращает сразу же передачу, а сначала передает короткий специальный сигнал коллизии - jam-сигнал, информируя другие станции о коллизии, и прекращает передачу.

4. После передачи jam-сигнала станция замолкает и ждет некоторое произвольное время в соответствии с правилом бинарной экспоненциальной задержки и затем возвращается к шагу 1.

Межкадровый интервал IFG (interframe gap) составляет в 9,6 мкм (12 байт). С одной стороны он необходим для того, чтобы принимающая станция могла корректно завершить прием кадра.

Jam-сигнал (jamming - дословно глушение). Передача jam-сигнала гарантирует, что ни один кадр не будет потерян, так как все узлы, которые передавали кадры до возникновения коллизии, приняв jam-сигнал, прервут свои передачи и замолкнут в преддверии новой попытки передать кадры.

Прием кадра. Принимающая станция или другое сетевое устройство, например, концентратор или коммутатор первым делом синхронизируется по преамбуле и затем преобразовывает манчестерский код в бинарную форму (на физическом уровне). Далее обрабатывается бинарный поток.

На уровне MAC оставшиеся биты преамбулы сбрасываются, а станция читает адрес назначения и сравнивает его со своим собственным. Если адреса совпадают, то поля кадра за исключением преамбулы, SDF и FCS помещаются в буфер, и вычисляется контрольная сумма, которая сравнивается с полем контрольной последовательности кадра FCS (используется метод циклического суммирования CRC-32). Если они равны, то содержимое буфера передается протоколу более высокого уровня. В противном случае кадр сбрасывается.

Физические спецификации технологии Ethernet на сегодняшний день включают следующие среды передачи данных:

10Base-5 - коаксиальный кабель диаметром 0.5 дюйма, называемый "толстым" коаксиалом. Имеет волновое сопротивление 50 Ом. Максимальная длина сегмента - 500 метров (без повторителей).

10Base-2 - коаксиальный кабель диаметром 0.25 дюйма, называемый "тонким" коаксиалом. Имеет волновое сопротивление 50 Ом. Максимальная длина сегмента - 185 метров (без повторителей).

10Base-T - кабель на основе неэкранированной витой пары (Unshielded Twisted Pair, UTP). Образует звездообразную топологию с концентратором. Расстояние между концентратором и конечным узлом - не более 100 м.

10Base-F - оптоволоконный кабель. Топология аналогична стандарту на витой паре. Имеется несколько вариантов этой спецификации - FOIRL, 10Base-FL, 10Base-FB.

Число 10 обозначает битовую скорость передачи данных этих стандартов - 10 Мбит/с, а слово Base - метод передачи на одной базовой частоте 10 МГц (в отличие от стандартов, использующих несколько несущих частот, которые называются broadband – широкополосными).

3 Лекция. Стандарты локальных сетей. Технологии Fast Ethernet, Gigabit Ethernet, Token Ring, FDDI

Цель лекции: изучить протоколы технологии: Fast Ethernet, Gigabit Ethernet, Token Ring, FDDI.

Технология Fast Ethernet является эволюционным развитием классической технологии Ethernet. Форматы кадров технологии Fast Ethernet не отличаются от форматов кадров технологий 10-Мегабитного Ethernet. Все времена передачи кадров Fast Ethernet в 10 раз меньше соответствующих времен технологии 10-Мегабитного Ethernet: межбитовый интервал составляет 10 нс вместо 100 нс, а межкадровый интервал - 0.96 мкс вместо 9.6 мкс соответственно.

Спецификации физического уровня Fast Ethernet. Стандарт определяет три спецификации для работы с разными типами кабелей: 100BaseTX и 100BaseT4 для работы на витой паре и 100BaseFX для работы по оптическому кабелю.

Спецификация 100BaseTX требует применения двух пар: неэкранированной - UTP (unshielded twisted pair) или экранированной - STP (shielded twisted pair) - одну для передачи, другую для приема. Этим требованиям отвечают два основных стандарта по кабелям: EIA/TIA-568 UTP, категория 5 и STP типа 1 компании IBM. В 100BaseTX возможно обеспечение дуплексного режима при работе с сетевыми серверами (для реализации этой возможности требуется установить дуплексные коммутаторы), а также использование всего двух из четырех пар восьмижильного кабеля - две другие пары остаются свободными и могут быть использованы в дальнейшем для расширения возможностей сети.

Спецификация 100BaseT4 использует неэкранированную витую пару категории 3. Для соединения используется четыре пары, три из которых предназначены для передачи данных и одна для обнаружения конфликтов. Используется схема кодирования 8В6Т и битовая скорость по одной паре 25 МГц, что в сумме обеспечивает битовую скорость передачи данных 100 МГц.

Спецификация 100BaseFX предусматривает работу с многомодовым оптоволокном с 62,5-мкм ядром и 125-мкм оболочкой. Применяется схема кодирования 4В5В и битовая скорость передачи составляет 125 МГц (аналогично FDDI), что обеспечивает результирующую скорость передачи данных 100 МГц. Стандарт 100BaseFX ориентирован в основном на магистральное соединение повторителей Fast Ethernet в пределах одного здания.

Протокол Gigabit Ethernet. Хотя переход на новые высокоскоростные технологии такие, как Fast Ethernet и 100VG-AnyLAN, начался не так давно, уже находятся в разработке два новых проекта - технология Gigabit Ethernet и Gigabit VG, предложенные соответственно Gigabit Ethernet Alliance и комитетом IEEE 802.12.

1000 BaseX (Gigabit Ethernet). С целью развития возможностей сети Ethernet для работы на гигабитовых скоростях в подкомитете IEEE 802.3z была создана рабочая группа Gigabit Task Force. Bra группа разработала ряд технических документов, определивших передачу информации со скоростью 1000 Мбит/с по оптическому кабелю, и один документ по передаче сигналов на гигабитовых скоростях по неэкранированной витой паре, UTP.

Для использования в Gigabit Ethernet в стандарт Fibre Channel пришлось внести определенные изменения. Это было связано с тем, что, во-первых, Gigabit Ethernet должна была иметь пропускную способность ровно 1000 Мбит/с (подобно тому, как Ethernet и Fast Ethernet имеют скорости 10 и 100 Мбит/с соответственно), а пропускная способность Fibre Channel составляет лишь 850 Мбит/с.

Во-вторых, Gigabit Ethernet должна соответствовать международному стандарту ISO 11801 на кабельные системы общего назначения в помещении пользователя. В большинстве сетей на оптическом кабеле применяется многомодовое волокно диаметром 62,5 мкм, что обеспечивает при использовании трансиверов на коротковолновом лазере (наиболее экономичное решение) передачу данных Gigabit Ethernet на 300 м. Это значительно меньше, чем заданная в стандарте ISO 11801 длина прогонов магистрали в зданиях (550 м). Для передачи данных на большие расстояния обычно применяются одномодовые оптические кабели и трансиверы на длинноволновом лазере.

В результате исследований было определено, что трансивер на длинноволновом лазере может обеспечить передачу данных на 550 м со скоростью 1000 Мбит/с при использовании многомодового оптического волокна диаметром 62,5 мкм. На этой основе была создана технология, получившая в проекте стандарта название 1000BaseLX и обеспечивающая передачу данных на 500 м по многомодовому кабелю и на 3000 м по одномодовому кабелю. Для тех пользователей, которым не нужны такие длинные каналы связи, была предложена более дешевая технология 1000BaseSX, обеспечивающая передачу данных по многомодовому кабелю с использованием трансиверов на коротковолновом лазере. При этом обеспечивается дальность связи до 300 м по 62,5-мкм многомодовому волокну. Кроме того, при использовании 50-мкм многомодового волокна, широко распространенного в ряде стран, l000BaseSX обеспечивает передачу данных на расстояния до 550 м.

Основные характеристики стандарта Token Ring

Сети стандарта Token Ring так же, как и сети Ethernet, используют разделяемую среду передачи данных, которая состоит из отрезков кабеля, соединяющих все станции сети в кольцо. Кольцо рассматривается как общий разделяемый ресурс, и для доступа к нему используется не случайный алгоритм, как в сетях Ethernet, а детерминированный, основанный на передаче станциями права на использование кольца в определенном порядке. Право на использование кольца передается с помощью кадра специального формата, называемого маркером или токеном.

Стандарт Token Ring был принят комитетом 802.5 в 1985 году. В это же время компания IBM приняла стандарт Token Ring в качестве своей основной сетевой технологии. В настоящее время именно компания IBM является основным законодателем моды технологии Token Ring, производя около 60% сетевых адаптеров этой технологии.

Сети Token Ring работают с двумя битовыми скоростями - 4 Мбит/с и 16 Мбит/с. Первая скорость определена в стандарте 802.5, а вторая является новым стандартом де-факто, появившимся в результате развития технологии Token Ring. Смешение станций, работающих на различных скоростях, в одном кольце не допускается.

Сети Token Ring, работающие со скоростью 16 Мбит/с, имеют и некоторые усовершенствования в алгоритме доступа по сравнению со стандартом 4 Мбит/с.

История создания стандарта FDDI.

Технология Fiber Distributed Data Interface - первая технология локальных сетей, которая использовала в качестве среды передачи данных оптоволоконный кабель.

Попытки применения света в качестве среды, несущей информацию, предпринимались давно - еще в 1880 году Александр Белл запатентовал устройство, которое передавало речь на расстояние до 200 метров с помощью зеркала, вибрировавшего синхронно со звуковыми волнами и модулировавшего отраженный свет.

Работы по использованию света для передачи информации активизировались в 1960-е годы в связи с изобретением лазера, который мог обеспечить модуляцию света на очень высоких частотах, то есть создать широкополосный канал для передачи большого количества информации с высокой скоростью. Примерно в то же время появились оптические волокна, которые могли передавать свет в кабельных системах, подобно тому, как медные провода передают электрические сигналы в традиционных кабелях. Однако потери света в этих волокнах были слишком велики, чтобы они могли быть использованы как альтернатива медным жилам. Недорогие оптические волокна, обеспечивающие низкие потери мощности светового сигнала и широкую полосу пропускания (до нескольких ГГц) появились только в 1970-е годы. В начале 1980-х годов началось промышленная установка и эксплуатация оптоволоконных каналов связи для территориальных телекоммуникационных систем.

В 1980-е годы начались также работы по созданию стандартных технологий и устройств для использования оптоволокнных каналов в локальных сетях. Работы по обобщению опыта и разработке первого оптоволоконного стандарта для локальных сетей были сосредоточены в Американском Национальном Институте по Стандартизации - ANSI, в рамках созданного для этой цели комитета X3T9.5. Начальные версии различных составляющих частей стандарта FDDI были разработаны комитетом Х3Т9.5 в 1986 - 1988 годах, и тогда же появилось первое оборудование - сетевые адаптеры, концентраторы, мосты и маршрутизаторы, поддерживающие этот стандарт. В настоящее время большинство сетевых технологий поддерживают оптоволоконные кабели в качестве одного из вариантов физического уровня, но FDDI остается наиболее отработанной высокоскоростной технологией, стандарты на которую прошли проверку временем и устоялись, так что оборудование различных производителей показывает хорошую степень совместимости. В таблице 3.1 представлены результаты сравнения технологии FDDI с технологиями Ethernet и Token Ring.

Таблица 3.1 - Сравнения технологии FDDI с технологиями Ethernet и Token Ring.

Характеристика |

FDDI |

Ethernet |

Token Ring |

|

Битовая скорость |

100 Мбит/с |

10 Мбит/с |

16 Мбит/c |

|

Топология |

Двойное кольцо деревьев |

Шина/звезда |

Звезда/кольцо |

|

Метод доступа |

Доля от времени оборота токена |

CSMA/CD |

Приоритетная система резервирования |

|

Среда передачи данных |

Многомодовое оптоволокно, неэкранированная витая пара |

Толстый коаксиал, тонкий коаксиал, витая пара, оптоволокно |

Экранированная и неэкранированная витая пара, оптоволокно |

|

Максимальная длина сети (без мостов) |

200 км (100 км на кольцо) |

2500 м |

1000 м |

|

Максимальное расстояние между узлами |

2 км (-11 dB потерь между узлами) |

2500 м |

100 м |

|

Максимальное количество узлов |

500 (1000 соединений) |

1024 |

260 для экранированной витой пары, 72 для неэкранированной витой пары |

|

Тактирование и восстановление после отказов |

Распределенная реализация тактирования и восстановления после отказов |

Не определены |

Активный монитор |

4 Лекция. Коммутаторы локальных сетей D-LinK

Цель лекции: изучить технология коммутации: коммутация второго уровня; типы коммутации. Виды коммутаторов: технологическая реализация коммутаторов; классификация коммутаторов по возможностям управления.

Типичная сеть состоит из узлов (компьютеров), соединенных средой передачи данных (кабельной или беспроводной) и специализированным сетевым оборудованием, таким, как маршрутизаторы, концентраторы или коммутаторы. Все эти компоненты сети, работая вместе, позволяют пользователям пересылать данные с одного компьютера на другой, возможно даже в другую часть света.

Коммутаторы – фундаментальная часть большинства современных сетей. Используя микросегментацию, они дают возможность одновременно посылать по сети информацию множеству пользователей. Микросегментация позволяет создать частные или выделенные сегменты – по одной рабочей станции на сегмент (к порту коммутатора подключается не сегмент, а только рабочая станция). Каждая рабочая станция, при этом получает доступ сразу ко всей полосе пропускания, и ей не приходится конкурировать с другими станциями. Если оборудование работает в дуплексном режиме, то исключаются коллизии.

Существует множество различных типов коммутаторов и сетей. Коммутаторы, которые обеспечивают выделенное соединение для каждого узла внутренней сети компании, называются коммутаторами локальных сетей (LAN Switches).

Преимущества использования коммутаторов LAN в сетях.

Большинство первых локальных сетей использовало концентраторы для организации соединения между рабочими станциями сети. По мере роста сети, появлялись следующие проблемы:

- масштабируемость сети (Scalability) – это сети, построенной на концентраторах, ограниченные полосой пропускания, которая затрудняет рост сети без потери производительности, а современные приложения требуют большую полосу пропускания, чем раньше;

- задержка (Latency) – количество времени, которое требуется пакету, чтобы достичь пункта назначения. Т.к. каждый узел в сети, построенной на концентраторах, должен ждать появления возможности передачи данных во избежание коллизий, то задержка может значительно увеличиться при наращивании узлов в сеть. Или, если кто-то передает по сети большой файл, все остальные узлы должны ждать окончания его передачи, чтобы получить возможность отправить свои данные;

- сбой в сети (Network failure) – в обычной сети, одно устройство, подключенное к концентратору, может вызвать проблемы у остальных устройств, подключенных к нему из-за несоответствия скоростей работы (100 Мбит/с сетевой адаптер и 10 Мбит/с концентратор) или большого числа широковещательных сообщений (broadcast). Коммутаторы могут быть сконфигурированы для ограничения количества широковещательных пакетов;

- коллизии (Collisions) – в полудуплексном Ethernet используется метод Carrier Sense Multiple Access /Collision Detection (CSMA/CD) для доступа к разделяемой среде передачи данных. При этом способе доступа, узел не сможет отправить свой пакет до тех пор, пока не убедиться, что среда передачи свободна. Если два узла обнаружили, что среда передачи свободна и начали передачу в одно и то же время, возникает коллизия, и пакет теряется. Часть сети Ethernet, все узлы которой распознают коллизию независимо от того, в какой части сети эта коллизия возникла, называется доменом коллизий (collision domain). Сеть Ethernet, построенная на концентраторах, всегда образует один домен коллизий.

Простая замена концентраторов на коммутаторы позволяет значительно повысить эффективность локальных сетей, при этом не требуется замена кабельной проводки или сетевых адаптеров. Коммутаторы делят сеть на отдельные логические сегменты, изолируя трафик одного сегмента от трафика другого сегменты, создавая при этом небольшие по размеру домены коллизий.

Разделение большой сети на несколько автономных сегментов при помощи коммутаторов имеет несколько преимуществ. Поскольку перенаправлению подвергается только часть трафика, коммутаторы уменьшают трафик, принимаемый устройствами во всех сегментах сети. Коммутаторы могут выполнять функции межсетевого экрана (брандмауэра), не пропускающего некоторые потенциально опасные сетевые ошибки и обеспечивать обмен данными между большим количеством устройств. Коммутаторы увеличивают фактический размер сети, позволяя подключать к ней удаленные станции, которые иначе подключить нельзя. Для сетей Fast Ethernet или Gigabit Ethernet коммутатор является эффективным способом преодоления ограничения более “двух повторителей” при построении сети на концентраторах. Коммутаторы могут соединять локальные сети с различной полосой пропускания. Например, с помощью коммутатора можно соединить 10-мегабитную и 100-мегабитную локальные сети Ethernet. Некоторые коммутаторы поддерживают коммутацию без буферизации пакетов (cut-through switching), что уменьшает задержки в сети.

Еще одно существенное преимущество коммутаторов над концентраторами следующее. Все узлы, подключенные к концентратору, делят между собой всю полосу пропускания. Коммутаторы предоставляют каждому узлу (если он подключен непосредственно к порту коммутатора) отдельную полосу пропускания, чем уменьшают вероятность коллизий в сетевых сегментах.

Технологии коммутации. Коммутаторы обычно работают на канальном уровне модели OSI. Они анализируют входящие кадры, принимают решение об их дальнейшей передаче на основе МАС - адресов и передают кадры пунктам назначения. Основное преимущество коммутаторов – прозрачность для протоколов верхнего уровня. Т.к. коммутатор функционирует на 2-м уровне, ему нет необходимости анализировать информацию верхних уровней модели OSI.

Коммутация 2-го уровня – аппаратная. Передача кадра в коммутаторе обрабатывается специализированным контроллером, называемым Application-Specific Integrated Circuits (ASIC). Эта технология, разработанная для коммутаторов, позволяет поддерживать гигабитные скорости с небольшой задержкой.

Существуют две основные причины использования коммутаторов 2-го уровня – сегментация сети и объединение рабочих групп. Высокая производительность коммутаторов позволяет разработчикам сетей значительно уменьшить количество узлов в физическом сегменте. Деление крупной сети на логические сегменты повышает производительность сети (за счет разгрузки сегментов), а также гибкость построения сети, увеличивая степень защиты данных, и облегчает управление сетью.

Несмотря на преимущества коммутации второго уровня, она все же имеет некоторые ограничения. Наличие коммутаторов в сети не препятствует распространению широковещательных кадров (broadcast) по всем сегментам сети, сохраняя ее прозрачность.

Таким образом, очевидно, что сети необходима функциональность 3-го уровня OSI модели. Коммутация третьего уровня – это аппаратная маршрутизация, где передача пакетов обрабатывается контроллерами ASICs. В отличие от коммутаторов 2-го уровня, коммутаторы 3-го уровня принимают решения на основе информации сетевого уровня, а не на основе МАС - адресов. Основная цель коммутации 3-го уровня – получить скорость коммутации 2-го уровня и масштабируемость маршрутизации. Обработку пакетов коммутатор 3-го уровня выполняет таким же образом, как и у маршрутизатора:

- на основе информации 3-го уровня (сетевых адресов) определяет путь к месту назначения пакета;

- проверяет целостность заголовка 3-го уровня, вычисляя контрольную сумму;

- проверяет время жизни пакета;

- обрабатывает и отвечает на любую дополнительную информацию;

-обновляет статистику в Информационной базе управления (Management Information Base -MIB);

- обеспечивает управление безопасностью (если необходимо);

-обеспечивает необходимое качество сервиса (QoS) для мультимедийных приложений чувствительных к задержкам передачи.

Основное отличие между маршрутизаторами и коммутаторами 3-го уровня заключается в том, что в основе коммутации 3-го уровня лежит аппаратная реализация. В маршрутизаторах общего назначения коммутация пакетов обычно выполняется программным образом. Т.к. коммутаторы 3-го уровня обычно быстрее и дешевле маршрутизаторов, то их использование в локальных сетях очень привлекательно.

Коммутация 4-го уровня основывается на аппаратной маршрутизации сетевого уровня, которая отвечает за управляющую информацию 4-го уровня. Информация в заголовках пакета обычно включает адресацию сетевого уровня, тип протокола 3-го уровня, время жизни (TTL) и контрольную сумму. В пакете также содержится информация о протоколах верхних уровней, такая, как тип протокола и номер порта. Простое определение коммутации 4-го уровня – это возможность принимать решение о передаче пакета, основываясь не только на МАС или IP адресах, но и на параметрах 4-го уровня, таких, как номер порта.

Маршрутизаторы умеют управлять трафиком, основываясь на информации транспортного уровня. Одним из методов является создание расширенных списков доступа (extended access lists).

Когда коммутаторы выполняют функции 4-го уровня, они читают поля TCP и UDP внутри заголовка и определяют, какой тип информации передается в этом пакете. Администратор сети может запрограммировать коммутатор: обрабатывать трафик в соответствии с приоритетом приложений. Эта функция позволяет определить качество сервиса для конечных пользователей. Когда задано качество сервиса, коммутация 4-го уровня будет выделять, например, трафику видеоконференции, большую полосу пропускания по сравнению, например, с почтовым сообщением или пакетом FTP.

Коммутация 4-го уровня необходима, если выбранная политика предполагает разделение управления трафиком по приложениям или требуется учет количества трафика, вырабатываемого каждым приложением. Однако следует заметить, что коммутаторам, выполняющим коммутацию 4-го уровня, требуется возможность определять и хранить большое число таблиц коммутации, особенно, если коммутатор используется внутри ядра корпоративной сети.

Коммутаторы можно классифицировать по управлению. Управляемы коммутаторы – поддерживают широкий набор функций управления и настройки, включающие Web-интерфейс управления, интерфейс командной строки (CLI), Telnet, SNMP (Simple Network Management Protocol), TFTP (Trivial File Transfer Protocol ) и др. В качестве примера можно привести коммутаторы D-Link DES-3226, DES-3226S, DES-3250TG, DES-6300, DGS-3212SR, DGS-3224SR и др. Неуправляемы коммутаторы – функции управления и настройки не поддерживают. Примером могут служить коммутаторы D-Link серии DxS-10xx. Настраиваемые коммутаторы занимают промежуточную позицию между ними. Эти коммутаторы позволяют выполнять настройку определенных параметров, но не поддерживают управление по SNMP. Примером таких коммутаторов являются DES-1218R/26R.

5 Лекция. Виртуальные локальные сети VLAN

Цель лекции: изучить технологию магистральных связей, а так же конфигурацию VLAN.

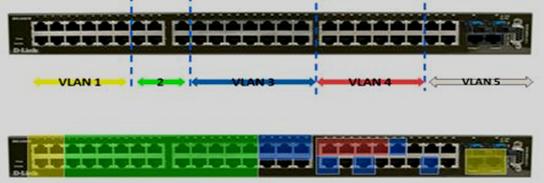

Virtual Local Area Network (VLAN) или Виртуальные Локальные Сети – технология, которая коренным образом изменила и преобразила жизнь многих коммутаторов. Сейчас эта технология является одной из главных технологий коммутации в сетях Ethernet. Создание виртуальных локальных сетей позволило «виртуально» разделять пользователей, которые подсоединены к одному коммутатору на несколько групп, которые не общаются между собой по средствам коммутации. Технология позволяет на базе одного коммутатора создать несколько виртуальных логических коммутаторов, которые будут коммутировать фреймы только между пользователями определённых групп. Группы могут задаваться на основе различных методов, например, по МАС адресам хостов или портам коммутатора, либо с помощью протокола 802.1q, алгоритм работы которого будет детально описан далее. Трафик клиентов внутри одной группы коммутируется без каких-либо ограничений, тогда как для передачи трафика между группами необходим маршрутизатор, на самом коммутаторе связать эти два сегмента нельзя (примечание: в этом случае коммутатор не обладает полным функционалом третьего уровня по модели OSI и не может маршрутизировать пакеты).

Классификация Виртуальных Локальных Сетей. Существует достаточно много различных типов Виртуальных Локальных Сетей, и принципиальное различие между ними - это критерий, по которому та или иная станция или другое устройство становятся членом какой-либо из VLAN, это критерий присвоения членства. Давайте рассмотрим несколько примеров:

1. Членство в VLAN может назначаться, исходя из номера порта, к которому подсоединена станция. Другие порты, с которыми эта станция должна общаться, также включены в эту VLAN.

2. Номер VLAN может быть назначен руководствуясь МАС адресами устройств. В этом случае необходимо где-то держать таблицы принадлежности определённых МАС адресов к определённым VLAN.

3. Одним из более редких, но существующих типов VLAN, являются сети, в которых зачисление в VLAN производится по типу трафика, который передаёт устройство.

4. Направление, которое сейчас развивается, это классификация пользователей и определение их в соответствующий VLAN по логину и паролю, бизнес-роли и другим характеристикам, которые относятся к пользователя, а не к рабочей станции.

Помимо классификации по признакам зачисления, VLAN делятся на динамические и статические.

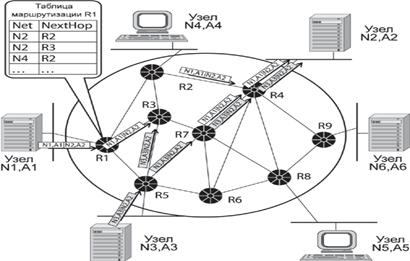

Статические VLAN – это Виртуальные Локальные Сети, в которых зачисление в ту или иную VLAN жёстко привязано настройками коммутаторов и не может изменяться в зависимости от поведения сети. Пример статической VLAN на основе портов:

![]()

Рисунок 5.1- VLAN на основе портов

В этом случае, станции, которые будут подключены к портам одного цвета, смогут общаться между собой, но не смогут общаться со станциями, которые подключены к портам другого цвета. Если станция, которая подключена к одному VLAN будет переподключена в порт, который принадлежит другой VLAN, станция автоматически станет членом другой VLAN. В таком решении, VLAN будет работать только в пределах одного коммутатора и базу данных МАС адресов придётся прописывать вручную в настройках коммутатора.

Статические VLAN имеют следующие преимущества:

- очень быстрое и простое конфигурирование, которое ограничивается записью таблицы МАС адресов или просто указанием вхождения нужных портов в конкретные VLAN;

- статические VLAN дают достаточно высокую степень защищённости в сети, так как любое изменение в сети должно подкрепляться переконфигурированием коммутатора. Слабым местом в безопасности может быть подмена МАС адресов или физический доступ к коммутатору, которые должны устраняться другими способами;

- лёгкое конфигурирование и достаточно простые алгоритмы работы, в свою очередь, обеспечивают лёгкость мониторинга.

Среди недостатков наиболее важным является слабая масштабируемость, статические VLAN по портам или МАС адресам действуют не дальше одного коммутатора и предназначены только как stand-alone решения, что не перекрывает нынешние требования компаний к сетевой инфраструктуре.

Динамические VLAN имеют способность перестраиваться при изменении топологии автоматически без переконфигурации устройств.

Для поддержания динамических VLAN обычно используются серверы баз данных, в которых находится информация о всех устройствах или пользователях в сети и при появлении пользователя согласно этим базам он автоматически попадает в VLAN, к которой он должен принадлежать. При использовании серверов очень сильно увеличивается свобода выбора характеристик зачисления в определённый VLAN, так как руководит процессом аутентификации и авторизации в определённом VLAN не коммутатор, а программное обеспечение сервера, которое может дополняться и изменяться. Таким образом, приметами отношения к определённой VLAN могут быть не только МАС, IP адреса или тип протокола, но и, например, имя пользователя, смарт-карты, токены, серийные номера компонентов компьютера или отпечатки пальцев пользователей. Для приёма в определённый VLAN может использоваться несколько характеристик, что усилит степень безопасности сети компании. В коммутаторах могут использоваться три типа VLAN и широковещательных доменов:

- VLAN на базе портов;

- широковещательные домены на базе MAC-адресов;

- VLAN на основе меток в дополнительном поле кадра – стандарт IEEE 802.1Q.

а)VLAN на базе портов.

При использовании VLAN на базе портов каждый порт назначается в определенную VLAN, независимо от того, какой пользователь или компьютер подключен к этому порту. Это означает, что все пользователи, подключенные к этому порту, будут членами одной VLAN. Конфигурация портов статическая и может быть изменена только вручную. Основные характеристики:

- применяются в основном в пределах одного коммутатора. Если необходимо организовать несколько рабочих групп в пределах небольшой сети на основе одного коммутатора, например, необходимо разнести технический отдел и отдел продаж, то решение VLAN на базе портов оптимально подходит для данной задачи;

- простота настройки. Создание виртуальных сетей на основе группирования портов не требует от администратора большого объема ручной работы - достаточно каждому порту, находящемуся в одной VLAN, присвоить один и тот же идентификатор VLAN (VLAN ID);

- возможность изменения логической топологии сети без физического перемещения станций – достаточно всего лишь изменить настройки порта, с одной VLAN (например, VLAN технического отдела) на другую (VLAN отдела продаж), и рабочая станция сразу же получает возможность совместно использовать ресурсы с членами в новой VLAN. Таким образом, VLAN обеспечивают гибкость при перемещениях, изменениях и наращивании сети;

- каждый порт может входить только в один VLAN. Поэтому для объединения виртуальных подсетей – как внутри одного коммутатора, так и между двумя коммутаторами - нужно использовать уровень IP: один из портов каждого VLAN подключается к маршрутизатору, и на нем настраивается таблица маршрутизации для пересылки пакетов из одной подсети в другую.

Недостатком такого решения является то, что один порт каждого VLAN’а необходимо подключать к маршрутизатору, при этом порты и кабели используются очень расточительно, плюс затраты на маршрутизатор. Решить данную проблему можно двумя способами: во-первых, использовать коммутаторы, которые на основе фирменного решения позволяют включать порт в несколько VLAN. Второе решение заключается в использовании коммутаторов 3-го уровня.

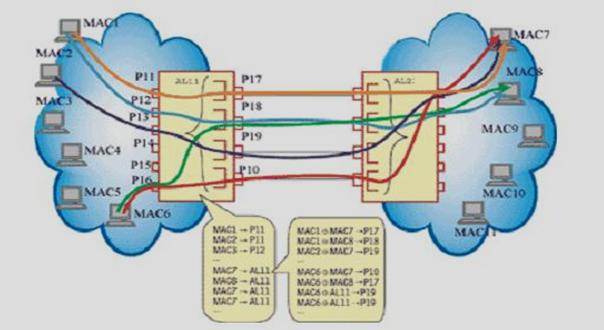

б) VLAN на базе MAC-адресов.

Второй способ, который используется для образования виртуальных сетей, основан на группировании МАС-адресов. При существовании в сети большого количества узлов этот способ требует выполнения большого количества ручных операций от администратора. Однако он оказывается более гибким при построении виртуальных сетей на основе нескольких коммутаторов, чем способ группирования портов. Группирование МАС-адресов в сеть на каждом коммутаторе избавляет от необходимости их связи несколькими портами, однако, требует выполнения большого количества ручных операций по маркировке МАС-адресов на каждом коммутаторе сети.

Широковещательные домены на базе MAC-адресов, позволяют физически перемещать станцию, позволяя оставаться ей в одном и том же широковещательном домене без каких-либо изменений в настройках конфигурации Настройка виртуальной сети на основе MAC-адресов может отнять много времени - представьте себе, что вам потребуется связать с VLAN адреса 1000 устройств. Кроме того, MAC-адреса "наглухо зашиты" в оборудование, и может потребоваться много времени на выяснение адресов устройств в большой, территориально распределенной сети.

в) VLAN на базе меток – стандарт 802.1Q.

Можно сказать, что работа комитета 802.1q – это настоящий прорыв в технологиях коммутации, подавляющее число компаний с развитой сетевой структурой используют этот вариант VLAN. Эта технология является базисной и критичной для многих сетей, она основана на тегировании фреймов – дополнение фреймов служебной информацией для принятия решений о коммутации. Для дальнейшего разбора технологии необходимо ввести несколько новых понятий:

- tagging – «тегирование» - процедура внедрения во фрейм информации о причастности к VLAN по стандарту 802.1q;

- untagging – «растегирование» - процедура удаления из фрейма информации о причастности к VLAN по стандарту 802.1q;

- ingress port – порт входа, порт, на который приходят фреймы и впоследствии проходят проверку на наличие тегов и причастности к VLAN, и решения о тегировании;

- egress port - порт выхода, порт, из которого выходят фреймы, прошедшие проверку на наличие тегов после принятия решения о тегировании или растегировании.

6 Лекция. Протокол основного дерева

Цель лекции: изучить алгоритм Spanning Tree и управление параметрами протокола основного дерева STP и RSTP.

Spanning Tree Protocol (IEEE 802.1d).

Второй метод, использующийся для повышения отказоустойчивости компьютерной сети - это Spanning Tree Protocol. Разработанный достаточно давно, в 1983 г., он до сих пор остается актуальным. В сетях Ethernet коммутаторы поддерживают только древовидные связи, т.е. которые не содержат петель. Это означает, что для организации альтернативных каналов требуются особые протоколы и технологии, выходящие за рамки базовых, к которым относится Ethernet.

Алгоритм Spanning Tree (STA) позволяет коммутаторам автоматически определять древовидную конфигурацию связей в сети при произвольном соединения портов между собой.

Коммутаторы, поддерживающие протокол STP, автоматически создают древовидную конфигурацию связей без петель в компьютерной сети. Такая конфигурация называется покрывающим деревом - Spanning Tree (иногда ее называют остовым деревом). Конфигурация покрывающего дерева строится коммутаторами автоматически, с использованием обмена служебными пакетами

Рассмотрим подробно работу протокола STP. Алгоритм STA требует, чтобы каждому мосту был присвоен идентификатор. Идентификатор моста– 8-байтное поле, которое состоит из двух частей: 2-байтного приоритета, назначенного администратором, и 6 байтного МАС-адреса его блока управления. Каждому порту также назначается уникальный идентификатор в пределах моста, как правило, это его МАС-адрес. Каждому порту моста ставится в соответствие стоимость маршрута, соответствующая затратам на передачу кадра по локальной сети через данный порт.

Процесс вычисления связующего дерева начинается с выбора корневого моста (root switch), от которого будет строиться дерево. В качестве корневого моста выбирается коммутатор с наименьшим значением идентификатора. Иногда такой выбор может оказаться далеко не рациональным. Для того чтобы в качестве корневого моста было выбрано определенное устройство (исходя из структуры сети), администратор может повлиять на процесс выборов, присвоив соответствующему коммутатору наименьший идентификатор вручную.

Второй этап работы STP – выбор корневого порта (root port) для каждого из остальных коммутаторов сети.

Корневой порт коммутатора – это порт, который имеет по сети кратчайшее расстояние до корневого коммутатора.

Третий шаг работы STP – определение назначенных портов.

Каждый сегмент в коммутируемой сети имеет один назначенный порт (designated port). Этот порт функционирует как единственный порт моста, т.е. принимает пакеты от сегмента и передает их в направлении корневого моста через корневой порт данного коммутатора. Коммутатор, содержащий назначенный порт для данного сегмента, называется назначенным мостом (designated bridge) этого сегмента. Назначенный порт сегмента имеет наименьшее расстояние до корневого моста среди всех портов, подключенных к данному сегменту. Назначенный порт у сегмента может быть только один. У корневого моста все порты являются назначенными, а их расстояние до корня полагается равным нулю. Корневого порта у корневого моста нет.

При построении покрывающего дерева важную роль играет понятие расстояния. По этому критерию выбирается единственный порт, соединяющий каждый коммутатор с корневым коммутатором, и единственный порт, соединяющий каждый сегмент сети с корневым коммутатором. Все остальные порты переводятся в резервное состояние, то есть такое, при котором они не передают обычные кадры данных. При таком выборе активных портов в сети исключаются петли и оставшиеся связи образуют покрывающее дерево.

В качестве расстояния в STA используется метрика стоимость пути (Path Cost) – она определяется как суммарное условное время на передачу данных от порта данного коммутатора до порта корневого коммутатора Условное время сегмента рассчитывается как время передачи одного бита информации и измеряется в 10-наносекундных единицах. Так, для сегмента Ethernet на 10 Мбит/с условное время равно 10 условным единицам.

Вычисление связующего дерева происходит при включении коммутатора и при изменении топологии. Эти вычисления требуют периодического обмена информацией между коммутаторами связующего дерева, что достигается при помощи специальных пакетов, называемых блоками данных протокола моста - BPDU (Bridge Protocol Data Unit).

Пакеты BPDU содержат основную информацию, необходимую для построения топологии сети без петель:

– идентификатор коммутатора, на основании которого выбирается корневой коммутатор;

– расстояние от коммутатора-источника до корневого коммутатора (стоимость корневого маршрута);

– идентификатор порта.

Пакеты BPDU помещаются в поле данных кадров канального уровня, например, кадров Ethernet. Коммутаторы обмениваются BPDU через равные интервалы времени (обычно 1-4с). В случае отказа моста (что приводит к изменению топологии) соседние коммутаторы, не получив BPDU, начинают пересчет связующего дерева.

Пакет BPDU имеет следующие поля:

- идентификатор версии протокола STA - 2 байта. Коммутаторы должны поддерживать одну и ту же версию протокола STA, иначе может установиться активная конфигурация с петлями;

- тип BPDU - 1 байт. Существует два типа BPDU - конфигурационный BPDU, то есть заявка на возможность стать корневым коммутатором, на основании которой происходит определение активной конфигурации, и BPDU уведомления о реконфигурации, которое посылается коммутатором, обнаружившим событие, требующее проведения реконфигурации - отказ линии связи, отказ порта, изменение приоритетов коммутатора или портов;

- флаги - 1 байт. Один бит содержит флаг изменения конфигурации, второй бит - флаг подтверждения изменения конфигурации;

- идентификатор корневого коммутатора - 8 байтов;

- расстояние до корня - 2 байта;

- идентификатор коммутатора - 8 байтов;

- идентификатор порта - 2 байта;

- время жизни сообщения - 2 байта. Измеряется в единицах по 0.5 с, служит для выявления устаревших сообщений. Когда пакет BPDU проходит через коммутатор, тот добавляет ко времени жизни пакета время его задержки данным коммутатором;

- максимальное время жизни сообщения - 2 байта. Если пакет BPDU имеет время жизни, превышающее максимальное, то он игнорируется коммутаторами;

- интервал hello (время приветствия), через который посылаются пакеты BPDU;

- задержка смены состояний - 2 байта. Минимальное время перехода портов коммутатора в активное состояние. Такая задержка необходима, чтобы исключить возможность временного возникновения альтернативных маршрутов при неодновременной смене состояний портов во время реконфигурации.

У пакета BPDU уведомления о реконфигурации отсутствуют все поля, кроме двух первых.

Состояния работы портов. STP предусматривает пять различных режимов работы портов коммутаторов:

- Blocking - При инициализации коммутатора все порты (за исключением отключенных) автоматически переводятся в состояние «Заблокирован». В этом случае порт генерирует, принимает, обрабатывает и ретранслирует только пакеты BPDU. Все остальные пакеты не передаются.

- Listening – В начальный момент работы алгоритма STA порты коммутатора переходят в состояние «Прослушивание». В этот момент пакеты BPDU от других коммутаторов еще не получены и коммутатор считает себя корневым, а все свои порты – назначенными. В том режиме порт может находится до истечения таймера смены состояний (Forwarding Timer). Интервал, выдерживаемый с помощью таймера может изменяться от 4 до 30 с. и нужен он для получения BPDU от всех коммутаторов сети. В этом режиме порт продолжает генерировать, принимать, обрабатывать и ретранслировать BPDU. Если в течение этого времени порт получит BPDU с лучшими параметрами, чем собственные (расстояние, идентификатор коммутатора или порта), то он перейдет в состояние «Заблокирован». В противном случае порт переводится в состояние «Обучение».

- Learning – Обучение – порт начинает принимать пакеты и на основе адресов источника строить таблицу коммутации. Порт в этом состоянии все еще не продвигает пакеты. Порт продолжает участвовать в работе алгоритма STA, и при поступлении BPDU с лучшими параметрами переходит в состояние Blocking «Заблокирован».

- Forwarding – Продвижение - только после двукратной выдержки по таймеру порт переходит в состояние Продвижение и обрабатывает пакеты данных в соответствии с построенной таблицей

- Disable – Отключен – в это состояние порт переводит администратор. Отключенный порт не участвует ни в работе протокола STP, ни в продвижении пакетов данных. Порт можно также вручную включить и он сначала перейдет в состояние Blocking.

Протокол IEEE 802.1w Rapid Spanning Tree Protocol (RSTP) является развитием стандарта 802.1d STP. Он был разработан для преодоления отдельных ограничений STP, которые мешали внедрению некоторых новых функций коммутаторов, например, функций 3-его уровня, всё больше и больше применяемых в коммутаторах Ethernet.

Существенным отличием протоколов STP 802.1d и RSTP 802.1w является способ перехода портов в состояние продвижения и то, каким образом этот переход влияет на роль порта в топологии. RSTP объединяет состояния Disabled, Blocking и Listening, используемые в STP и создает единственное состояние Discarding (Отбрасывание), при котором порт не активен.

Протокол MSTP (Multiple Spanning Tree) обратно совместим с протоколами 802.1D STP и 802.1w Rapid Spanning Tree Protocol (RSTP) и позволяет настраивать несколько независимых «деревьев» STP в разных VLAN – администратор может группировать и назначать VLAN на отдельные «связующие деревья» (spanning tree). Каждое такое «дерево» может иметь свою независимую от других «деревьев» топологию. Также благодаря MSTP облегчается задача администрирования и управления крупными сетями: можно использовать резервные маршруты передачи данных путем настройки нескольких VLAN и настройкой независимых «деревьев» на поучившихся сегментах сети:

- стандартизирован IEEE 802.1s;

- MSTP позволяет использовать более одной копии STP в сети с 802.1q VLAN. Он позволяет одни VLAN связать с одной копией STP, а другие с другой, обеспечивая несколько связей между коммутаторами;

- также MSTP предоставляет возможность распределения нагрузки;

- каждая копия (покрывающее дерево) MSTP также использует протокол RSTP для более быстрой сходимости сети.

7 Лекция. Технология агрегирования пропускной способности портов

Цель лекции:

- изучить управление параметрами работы технологии агрегирования пропускной способности портов;

- создать и настроить агрегированного канала;

Объединение портов и создание высокоскоростных сетевых магистралей.

В настоящее время для повышения надежности и производительности каналов связи в распоряжении интеграторов и сетевых администраторов имеется целый набор протоколов и функций. Наиболее распространенным является создание резервных связей между коммутаторами на основе двух технологий:

- режим резервирования, когда одно из них функционирует, а остальные находятся в "горячем" резерве для замены отказавшего соединения – это протокол Spanning Tree.

- режим баланса нагрузки; при этом данные передаются параллельно по всем альтернативным соединениям.

Рассмотрим подробно каждый способ.

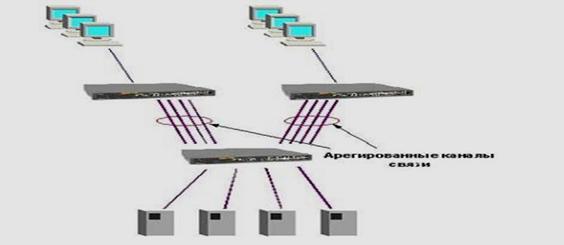

Объединение портов (Port Trunking) - это объединение нескольких физических каналов (Link Aggregation) в одну логическую магистраль. Используется для объединения нескольких портов вместе для образования высокоскоростного канала передачи данных и позволяет активно задействовать избыточные альтернативные связи в локальных сетях.

В отличие от протокола STP (Spanning Tree – протокол покрывающего дерева), при агрегировании физических каналов все избыточные связи остаются в рабочем состоянии, а имеющийся трафик распределяется между ними для достижения баланса нагрузки. При отказе одной из линий, входящих в такой логический канал, трафик распределяется между оставшимися линиями.

Рисунок 7.1- Агрегированные каналы связи между коммутаторами

Включенные в агрегированный канал порты называются членами группы. Один из портов в группе выступает в качестве “связывающего”. Поскольку все члены группы в агрегированном канале должны быть настроены для работы в одинаковом режиме, все изменения настроек, произведенные по отношению к “связывающему” порту, относятся ко всем членам группы. Таким образом, для настройки портов в группе необходимо только настроить “связывающий” порт.

Важным моментом при реализации объединения портов в агрегированный канал является распределение трафика по ним. Если пакеты одного сеанса будут передаваться по разным портам агрегированного канала, то может возникнуть проблема на более высоком уровне протокола OSI. Например, если два или более смежных кадра одного сеанса станут передаваться через разные порты агрегированного канала, то из-за неодинаковой длины очередей в их буферах может возникнуть ситуация, когда из-за неравномерной задержки передачи кадра, более поздний кадр обгонит своего предшественника. Поэтому в большинстве реализаций механизмов агрегирования используются методы статического, а не динамического распределения кадров по портам, т.е. закрепление за определенным портом агрегированного канала потока кадров определенного сеанса между двумя узлами. В этом случае все кадры будут проходить через одну и ту же очередь и последовательность их не изменится. Обычно при статическом распределении выбор порта для конкретного сеанса выполняется на основании некоторых признаков поступающих пакетов (на основе выбранного алгоритма агрегирования портов). Как правило, это МАС-адреса источника или назначения, либо оба вместе.

Рисунок 7.2 - Распределение потоков данных по каналам агрегированной линии связи

Агрегированные линии связи можно организовать с любым другим коммутатором, поддерживающим потоки данных точка-точка по одному порту агрегированного канала.

Объединение каналов следует рассматривать как вариант настройки сети, используемый преимущественно для соединений «коммутатор-коммутатор» или «коммутатор – файл-сервер», требующих более высоких скорости передачи, чем может обеспечить одиночная линия связи.

Также эту функцию можно применять для повышения надежности важных линий. В случае повреждения линии связи объединенный канал быстро перенастраивается (не более, чем за 1 секунд), а риск дублирования и изменения порядка кадров незначителен.

Программное обеспечение коммутаторов D-Link DES-3226S, DES-3326S, DES-3250TG, DGS-3324SR и др. поддерживает два типа агрегирования каналов связи: статическое и динамическое. При статическом агрегировании каналов (установлено по умолчанию), все настройки на коммутаторах выполняются вручную. Динамическое агрегирование каналов основано на спецификации IEEE 802.3ad, которая использует протокол контроля агрегированных линий связи (Link Aggregation Control Protocol) для того, чтобы проверять конфигурацию каналов и направлять пакеты в каждую из физических линий. Кроме этого, протокол LACP описывает механизм добавления и изъятия каналов из единой линии связи.

Для этого, при настройке на коммутаторах агрегированного канала связи, соответствующие порты одного коммутатора должны быть сконфигурированы как «активные», а другого коммутатора как «пассивные». «Активные» порты LACP выполняют обработку и рассылку его управляющих кадров. Это позволяет устройствам, поддерживающим LACP, договориться о настройках агрегированного канала и иметь возможность динамически изменять группу портов, т.е. добавлять или исключать из нее порты. «Пассивные» порты обработки управляющих кадров LACP не выполняют.

Стандарт IEEE 802.3ad применим для всех типов Ethernet-каналов, и с его помощью поэтому можно строить даже многогигабитные линии связи, состоящие из нескольких каналов Gigabit Ethernet.

Управление пропускной способностью портов. Сегментирование трафика. Управление пропускной способностью даёт возможность устанавливать потолочные значения утилизации пропускной способности на передачу данных и на приём на каждом порту коммутатора. Эта функция очень полезна для сервис-провайдеров, которые могут создавать более дешёвые и доступные тарифы для пользователей, ограничивая их трафик.

Настройка коммутаторов позволяет установить ограничения на одно или оба направления протекания трафика.

Также очень полезное свойство коммутаторов, которое даёт возможность разделение потоков трафика без применения технологии VLAN в масштабах одного коммутатора. Администратор получает возможность вручную настроить, какой порт на какой может посылать трафик и с какого порта получать. Эту функцию очень часто используют провайдеры Ethernet to Home из-за её прозрачности и простоты настройки, кроме того, подобные ограничения положительно отражаются на уровне безопасности сети.

Рисунок 7.3

Некоторые единичные пользователи, которые не хотят общаться с другими пользователями в этом же доме, получают доступ только к выходному каналу коммутатора для предоставления услуг доступа в Интернет, другие же могут организовывать группы и совместно использовать сегменты сети для передачи информации между собой, не загружая таким образом магистральное соединение.

Зеркалирование портов достаточно часто применяется для тестирования новых сегментов сети, мониторинга и оценки нормального состояния сети. Кроме того, в сетях с необходимостью в повышенном уровне безопасности зеркалирование применяется как дополнительное средство для прослушивания и анализа трафика в сегменте сети. Зеркалирование портов, это возможность копировать трафик, который проходит через один или несколько портов, и отправлять его на выделенный отдельный порт для анализа. Коммутаторы D-Link дают возможность зеркалирования портов по следующим критериям:

- номер порта;

- входящий трафик;

- исходящий трафик;

- трафик в любом направлении.

Можно зеркалировать любое количество портов в один порт, при условии, что пропускная способность каждого из этих портов будет не меньше пропускной способности зеркального порта. То есть, нельзя зеркалировать порт с пропускной способностью в 1Гбит/с в порт с 100Мбит/с.

8 Лекция. Технологии глобальных сетей X.25, FR, АТМ

Цель лекций: для изучения сетей с пакетной передачей необходимо изучить принципы построения сетей X.25, изучить их протоколы, принципы функционирования, кадры.

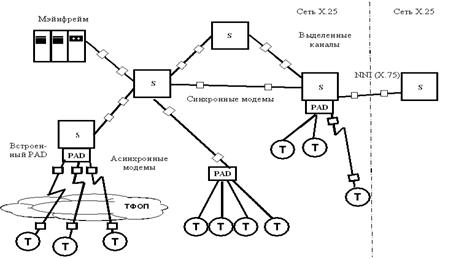

Сети Х.25. В 1976 году был принят стандарт X.25, который стал основой всемирной системы PSPDN (Packet-Switched Public Data Networks).

Сети X.25 долгое время были единственными доступными сетями с коммутацией пакетов коммерческого типа, в которых давались гарантии коэффициента готовности сети. Стандарт X.25 определяет интерфейс между оконечным оборудованием - терминалом (DTE - Data Terminal Equipment) и оборудованием передачи данных (DCE - Data Communication Equipment), работающем в пакетном режиме. В качестве терминала может служить ЭВМ или любая другая система, удовлетворяющая требованиям X.25. Соединение DTE - DTE осуществляется через DCE. Главной особенностью сети X.25 является использование аппарата виртуальных каналов для обеспечения информационного взаимодействия между компонентами сети.

Виртуальные каналы предназначены для организации вызова и непосредственной передачи данных между абонентами сети. Информационный обмен в сети X.25 состоит из трех обязательных фаз:

- установление вызова (виртуального канала);

- информационный обмен по виртуальному каналу;

- разрыв вызова (виртуального канала).

Существуют два вида соединений:

- switched virtual circuit (SVC) - коммутируемый виртуальный канал;

- permanent virtual circuit (PVC) - постоянный виртуальный канал.

Соединения в сети X.25. Постоянный виртуальный канал PVC является аналогом выделенного канала.

Коммутируемый виртуальный канал (SVC) напоминает традиционный телефонный вызов и реализует обмен данными. Имеются три типа коммутируемых виртуальных каналов, работающие в дуплексном режиме, но отличающиеся направлением устанавливаемых соединений: входящий SVC, двунаправленный SVC и выходящий SVC.

Информационное взаимодействие в сети X.25 осуществляется на физическом, канальном и сетевом уровнях.

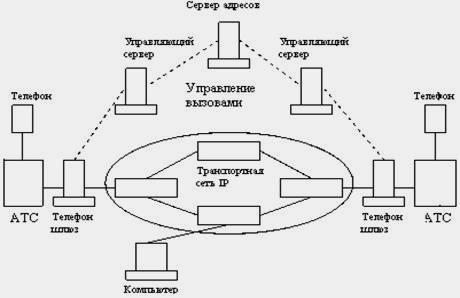

На физическом уровне могут быть использованы любые универсальные или специализированные интерфейсы. Компонентами сети являются устройства трех основных категорий, рисунок 8.1:

- устройства DTE (Data Terminal Equipment);

- устройства DCE (Data Communication Equipment);

- устройства PSE (Packet Switching Exchange).

Рисунок 8.1 – Структура сетей Х.25

Устройство PAD - Пакетный адаптер данных (packet assembler/ disassembler) является специфическим устройством сети X.25. Пакетный адаптер данных PAD предназначен для выполнения операции сборки нескольких низкоскоростных потоков байт от алфавитно-цифровых терминалов в пакеты, передаваемые по сети и направляемые компьютерам для обработки. Компьютеры и локальные сети обычно подключаются к сети X.25 непосредственно через адаптер X.25 или маршрутизатор, поддерживающий на своих интерфейсах протоколы X.25. Основные функции PAD:

- сборка символов, полученных от асинхронных терминалов, в пакеты;

- разборка полей данных в пакетах и вывод данных на асинхронные терминалы;

- управление процедурами установления соединения и разъединения по сети X.25 с нужным компьютером;

- передача символов, включающих старт-стопные сигналы и биты проверки на четность, по требованию асинхронного терминала;

- продвижение пакетов при наличии соответствующих условий, таких, как заполнение пакета, истечение времени ожидания и др.

Основные функции PSE - Коммутатор Х.25:

- прием кадра LAP-B;

- ответ на него другим кадром LAP-B, в котором подтверждается получение кадра с конкретным номером;

- организация повторной передачи кадра при утере или искажении кадра.

В случае правильного приема кадра LAP-B:

- извлечение пакета Х.25;

- на основании номера виртуального канала определение выходного порта;

- формирование нового кадра LAP-B для дальнейшего продвижения пакета.

Адресация в сетях Х.25. Рекомендация Х.121 CCITT определяет международную систему нумерации адресов для сетей передачи данных общего пользования. Если сеть Х.25 хочет обмениваться данными с другими сетями Х.25, то в ней нужно придерживаться адресации стандарта Х.121.

Адреса Х.121 (называемые также International Data Numbers, IDN) имеют разную длину, которая может доходить до 14 десятичных знаков. Первые четыре цифры IDN называют кодом идентификации сети (Data Network Identification Code, DNIC). DNIC поделен на две части; первая часть (3 цифры) определяет страну, в которой находится сеть, а вторая - номер сети Х.25 в данной стране. Таким образом, внутри каждой страны можно организовать только 10 сетей Х.25. Если же требуется перенумеровать больше, чем 10 сетей для одной страны, проблема решается тем, что одной стране дается несколько кодов.

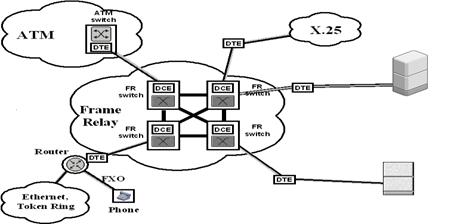

Технология Frame Relay (FR) была разработана специально для передачи неравномерного компьютерного трафика через «хорошие» каналы связи. Сети FR, как и сети X.25, работают на основе виртуальных каналов, но с каждым таким каналом теперь связываются не только параметры пути (метки), но и параметры QoS. Сети X.25 свойственно большая избыточность стека протоколов, в них процедуры обнаружения и исправления ошибок, а также процедуры управления потоком данных предусмотрены и на канальном, и на сетевом уровнях. Узел FR при получении кадра выполняет лишь две функции:

- проверка целостности кадра. Если нет, то кадр будет отброшен;

- проверка правильности адреса. Если адрес неизвестен, то кадр опять же будет отброшен.

При обнаружении ошибки узел FR просто отбрасывает сбойный пакет, не заботясь о необходимости повторной его посылки, - за это ответственно оборудование оконечных пользователей. По сравнению с Х.25, FR затрачивает значительно меньше времени на обработку одного кадра информации, что приводит к задержке всего в 3 мсек/узел, при том, что Х.25-задержка составляет до 50 мсек/узел.

В сети FR могут быть использованы два типа виртуальных каналов: коммутируемые (SVC) и постоянные (PVC). FR оперирует, в основном, с постоянными виртуальными каналами (PVC). Коммутируемые виртуальные соединения применяются в FR достаточно мало.

Компонентами сети FR являются устройства трех основных категорий (рисунок 8.2):

- устройства DTE (Data Terminal Equipment);

- устройства DCE (Data Circuit-Terminating Equipment);

- устройства FRAD (Frame Relay Access Device).

Рисунок 8.2 - Структура сети с протоколом Frame Relay

Основу сети FR образуют специализированные коммутаторы – FRAD (FrameRelay Access Device, устройство доступа к сети с ретрансляцией кадров)

Недостатки Frame Relay. Технология Frame Relay не дает гарантий по задержкам передачи кадров, оставляя эту услугу сетям АТМ.

ATM - Asynchronous Transfer Mode - Асинхронный режим переноса. Сущность технологии АТМ. Транспортирование всех видов информации пакетами фиксированной длины (ячейками), когда потоки ячеек от различных пользователей асинхронно мультиплексируются в едином цифровом тракте. В качестве протокольной единицы в АТМ прият пакет фиксированной длины, включающий заголовок (5 октетов) и информационное поле (48 октетов), общая длина пакета равна 53 октетам.

Из-за возможности возникновения выходных конфликтов в коммутаторе АТМ должна быть предусмотрена возможность буферизации пакетов АТМ. И виртуальные каналы (VC), и виртуальные пути (VP) определены как виртуальные соединения между смежными объектами маршрутизации в ATM сети.

Логическая связь между двумя конечными пользователями состоит из ряда виртуальных связей, если коммутируются n коммутационных узлов, виртуальный путь является связкой виртуальных каналов. Так как виртуальное соединение маркируется посредством иерархического ключа VPI/VCI (идентификатор виртуального пути / идентификатор виртуального канала) в заголовке ATM ячейки, коммутационная схема может использовать или коммутацию полного VC или только VP коммутацию.

Первый случай соответствует полному ATM коммутатору, в то время как последний случай относится к упрощенному коммутационному узлу с уменьшенной обработкой, где минимальный объект коммутации – виртуальный путь. Поэтому коммутатор VP/VC повторно назначает новый VPI/VCI на каждую коммутируемую виртуальную ячейку, принимая во внимание, что только VPI повторно назначается в коммутаторе VP.

9 Лекция. Адресация в IP-сетях

Цель лекции: ознакомить студентов с принципами адресации в IP-сетях.

Фундаментальным принципом Интернет является равнозначность всех объединённых с её помощью физических сетей: любая система коммуникаций рассматривается как компонент Интернет, независимо от её физических параметров, размеров передаваемых пакетов данных и географического масштаба. На рисунке 9.1 использованы одинаковые обозначения для любых физических сетей, объединённых в сеть Интернет.

Универсальная сеть Интернет строится на основе семейства протоколов TCP/IP и включает в себя протоколы четырех уровней коммуникаций.

Рисунок 9.1 – Четыре уровня стека протоколов TCP/IP

Уровень сетевого интерфейса отвечает за установление сетевого соединения в конкретной физической сети компоненте сети Интернет, к которой подсоединён компьютер. На этом уровне работают драйвер устройства в операционной системе и соответствующая сетевая плата компьютера.

Сетевой уровень основа стека протоколов TCP/IP. Именно на этом уровне реализуется принцип межсетевого соединения, в частности маршрутизация пакетов по сети Интернет. Протокол IP - основной протокол сетевого уровня, позволяющий реализовывать межсетевые соединения. Он используется обоими протоколами транспортного уровня TCP и UDP. Протокол IP определяет базовую единицу передачи данных в сети Интернет IP дейтаграмму, указывая точный формат всей информации, проходящей по сети TCP/IP. Программное обеспечение уровня IP выполняет функции маршрутизации, выбирая путь данных по соединениям физических сетей. Для определения маршрута поддерживаются специальные таблицы. Выбор осуществляется на основе адреса сети, к которой подключён компьютер-адресат. Протокол IP определяет маршрут отдельно для каждого пакета данных, не гарантируя надёжной доставки в нужном порядке. Он задаёт непосредственное отображение данных на нижележащий физический уровень передачи и реализует тем самым высокоэффективную доставку пакетов.

На сетевом уровне протокол IP реализует ненадёжную службу доставки пакетов по сети от системы к системе без установления соединения. Это означает, что будет выполнено всё необходимое для доставки пакетов, однако эта доставка не гарантируется. Пакеты могут быть потеряны, переданы в неправильном порядке, продублированы и т.д. Протокол IP не обеспечивает надёжность коммуникации. Нет контроля ошибок для поля данных, а имеется только контрольная сумма для заголовка. Надежную передачу данных реализует следующий уровень, транспортный, на котором два основных протокола, TCP и UDP, осуществляют связь между машиной-отправителем пакетов и машиной-адресатом.

Прикладной уровень - это приложения типа клиент-сервер, базирующиеся на протоколах нижних уровней. В отличие от протоколов остальных трёх уровней, протоколы прикладного уровня занимаются деталями конкретного приложения и не интересуются способами передачи данных по сети. Среди основных приложений TCP/IP, имеющихся практически в каждой его реализации, протокол эмуляции терминала TELNET, протокол передачи файлов FTP, протокол электронной почты SMTP, протокол управления сетью SNMP, используемый в системе World Wide Web (WWW), протокол передачи гипертекста HTTP и другие.