Некоммерческое акционерное общество

АЛМАТИНСКИЙ УНИВЕРСИТЕТ ЭНЕРГЕТИКИ И СВЯЗИ

Кафедра Телекоммуникационных Систем

IP-ТЕЛЕФОНИЯ И ВИДЕОСВЯЗЬ

Сборник задач

для студентов специальности

5В071900 – Радиотехника, электроника и телекоммуникации

Алматы 2013

СОСТАВИТЕЛИ: О.А. Абрамкина. IP-телефония и видеосвязь. Сборник задач для студентов специальности 5В071900 – Радиотехника, электроника и телекоммуникации – Алматы: АУЭС, 2013. – 47 с.

Приведены задачи и практические упражнения, необходимые при освоении дисциплины «IP-телефония и видеосвязь». Изложены основные подходы и методы для решения задач, возникающих при построении IP-телефонии и видеосвязи.

Табл. – 22, библиогр. – 5 назв.

Рецензент: канд.техн.наук, профессор Байкенов А.С.

Печатается по плану издания НАО «Алматинского университета энергетики и связи» на 2012 г.

Ó «НАО» Алматинский университет энергетики и связи, 2013 г.

Введение

«IP-телефония и видеосвязь» изучается студентами 3 и 4 курсов всех форм обучения по специальности 5В071900 – «Радиотехника, электроника и телекоммуникации».

В настоящее время во всем мире широкое распространение получило подключение к сети Интернет. Количество IP-пользователей быстро растет, и вполне естественным является желание расширить возможности IP-сетей, используя их наряду с передачей данных также для интерактивных видеоконференций, передачи потоков голосовой информации и для других приложений реального времени.

Практическая возможность полной интеграции голоса и данных поверх общей инфраструктуры вычислительных сетей привела к появлению так называемой «пакетной телефонии» – технологии передачи аналоговых телефонных сигналов по сетям передачи данных. Используются три основных термина для обозначения технологии передачи речи по сетям с ПК на базе протокола IP:

- IP-телефония (IP Telephony);

- Голос по IP-сетям (Voice over IP - VoIP);

- Интернет-телефония (Internet Telephony).

Под IP-телефонией понимается технология, позволяющая использовать любую сеть с пакетной коммутацией на базе протокола IP (например, сеть Интернет) в качестве средства организации и ведения международных, междугородных и местных телефонных разговоров и передачи факсов в режиме реального времени.

IP-телефония, заявившая о себе в середине 90-х годов любительскими программами типа Internet Phone, сегодня превратилась в мощную составляющую телекоммуникационной индустрии.

При решении о предоставлении услуг IP-телефонии одним из важных вопросов является выбор протокола установления соединений. Сегодня существует три вида таких протоколов и, следовательно, три подхода к построению сетей IP-телефонии: Н.323, основанный на рекомендации МСЭ-T, SIP, разработанный комитетом IETF и протоколы, использующие принципы декомпозиции шлюзов, например, MGCP.

Цель курса – формирование у студентов теоретических основ и практического использования IP-телефонии и видеосвязи. Дисциплина направлена на формирование у студентов систематизированного представления о принципах, методах и средствах реализации услуг IP-телефонии и видеосвязи.

Данный сборник задач предназначен для подготовки студентов к практическим работам, а также к решению курсового проекта.

1 Принципы пакетной передачи речи. Адресация в IP-сети

1.1 Построение сети Интернет и IP-сети

Универсальная сеть Интернет строится на основе семейства протоколов TCP/IP и включает в себя протоколы 4-х уровней коммуникаций. Уровень сетевого интерфейса отвечает за установление сетевого соединения в конкретной физической сети - компоненте сети Интернет, к которой подсоединен компьютер. На этом уровне работают драйвер устройства в операционной системе и соответствующая сетевая плата компьютера.

Сетевой уровень - основа стека протоколов TCP/IP. Именно на этом уровне реализуется принцип межсетевого соединения, в частности, маршрутизация пакетов по сети Интернет. Протокол IP - основной протокол сетевого уровня, позволяющий реализовывать межсетевые соединения. Он используется обоими протоколами транспортного уровня - TCP и UDP.

Протокол IP определяет базовую единицу передачи данных в сети Интернет - IP-дейтаграмму, указывая точный формат всей информации, проходящей по сети TCP/IP. Программное обеспечение уровня IP выполняет функции маршрутизации, выбирая путь данных по соединениям физических сетей. Для определения маршрута поддерживаются специальные таблицы; выбор осуществляется на основе адреса сети, к которой подключен компьютер-адресат.

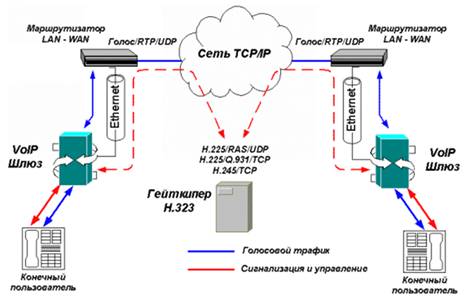

Рисунок 1.1 – Распределения протоколов взаимодействия в сети IP на примере передачи речевого трафика

Протокол IP определяет маршрут отдельно для каждого пакета данных, не гарантируя надежной доставки в нужном порядке. Он задает непосредственное отображение данных на нижележащий физический уровень передачи и реализует тем самым высокоэффективную доставку пакетов.

На сетевом уровне протокол IP реализует ненадежную службу доставки пакетов по сети от системы к системе без установления соединения. Это означает, что будет выполнено все необходимое для доставки пакетов, однако эта доставка не гарантируется. Пакеты могут быть потеряны, переданы в неправильном порядке, продублированы и т.д. Протокол IP не обеспечивает надежности коммуникации. Не имеется механизма подтверждений ни между отправителем и получателем, ни между хост-компьютерами. He имеется контроля ошибок для поля данных только контрольная сумма для заголовка. Не поддерживается повторная передача, нет управления потоком. Обнаруженные ошибки могут быть оглашены посредством протокола ICMP(Internet Control Message Protocol).

Надёжную передачу данных реализует следующий уровень, транспортный, на котором два основных протокола, TCP и UDP, осуществляют связь между машиной-отправителем пакетов и машиной-адресатом.

Наконец, прикладной уровень – это приложения типа клиент-сервер, базирующиеся на протоколах нижних уровней. В отличие от протоколов остальных трех уровней, протоколы прикладного уровня занимаются деталями конкретного приложения и «не интересуются» способами передачи данных по сети. Среди основных приложений TCP/IP, имеющихся практически в каждой его реализации, – протокол эмуляции терминала Telnet, протокол передачи файлов FTP, протокол электронной почты SMTP, протокол управления сетью SNMP, используемый в системе World Wide Web (WWW) протокол передачи гипертекста HTTPи др.

Поскольку в Интернет детали физических соединений скрыты от приложений, прикладной уровень совершенно «не заботится» о том, что клиент приложения работает в сети Ethernet, а сервер подключен к сети Token Ring. Между конечными системами может быть несколько десятков маршрутизаторов и множество промежуточных физических сетей различных типов, но приложение будет воспринимать этот конгломерат как единую физическую сеть. Это и обуславливает основную силу и привлекательность технологии Интернет и I протокола IP.

На базе протокола IP строится не только сеть Интернет, но и любые другие сети передачи данных (локальные, корпоративные), которые могут иметь или не иметь выход на глобальную сеть Интернет. Универсальность и гибкость сетей на базе протокола IP дает возможность применять их не только для передачи данных, но и другой мультимедийной информации. С недавних пор IP-сети стали использовать для передачи речевых сообщений.

Первой рекомендацией для построения сетей IP-телефонии стала рекомендация H.323 Международного союза электросвязи (ITU-T). Н.323 является первой зонтичной спецификацией систем мультимедийной связи для работы в сетях с коммутацией пакетов, не обеспечивающих гарантированное качество обслуживания.

Так как ITU-T исторически занимался проблемами телефонных сетей, то и предложенная рекомендация была в большей степени ориентирована на передачу телефонного трафика по сети с коммутацией пакетов. Сети, построенные на базе протоколов H.323, ориентированы на интеграцию с телефонными сетями и могут рассматриваться как сети ISDN, наложенные на сети передачи данных. В частности, процедура установления соединения в таких сетях IP-телефонии базируется на рекомендации ITU-Т Q.931 и практически идентична той же процедуре в сетях ISDN.

При этом рекомендация H.323 предусматривает применение разнообразных алгоритмов сжатия речевой информации, что позволяет использовать полосу пропускания ресурсов передачи гораздо более эффективно, чем в сетях с коммутацией каналов.

Этот вариант построения сетей IP-телефонии ориентирован на операторов местной телефонной связи (или на компании, владеющие транспортными сетями), которые хотят использовать сети с маршрутизацией пакетов IP для предоставления услуг междугородной и международной связи (см.рисунок 1.2).

Рисунок 1.2 – Вариант построения сетей IP-телефонии

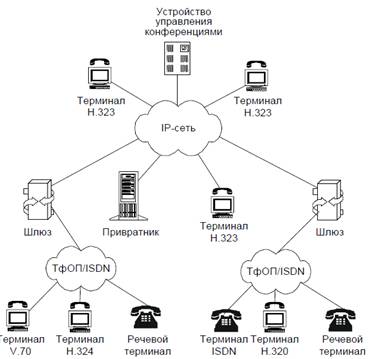

Основными устройствами сети являются: терминал, шлюз, привратник и устройство управления конференциями. Необходимо отметить, что, в отличие от устройств ТфОП, устройства Н.323 не имеют жестко закрепленного места в сети.

Устройства подключаются к любой точке IP-сети. Однако при этом сеть Н.323 разбивается на зоны, а каждой зоной управляет привратник.

1.2 Сценарии установления соединения

Сети IP-телефонии предоставляют возможности для вызовов четырех основных типов:

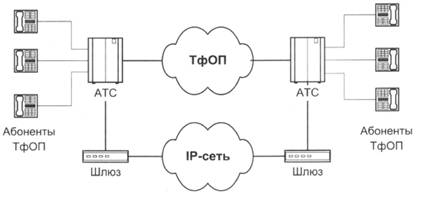

1) «От телефона к телефону» (см.рисунок 1.3).

Вызов идет с обычного телефонного аппарата к АТС, на один из выходов которой подключен шлюз IP-телефонии, и через IP-сеть доходит до другого шлюза, который осуществляет обратные преобразования.

Рисунок 1.3 – Схема связи «телефон-телефон»

Сценарий «телефон-телефон» в значительной степени отличается от остальных сценариев IP-телефонии своей социальной значимостью, поскольку целью его применения является предоставление обычным абонентам ТфОП альтернативной возможности междугородной и международной телефонной связи. В этом режиме современная технология IP-телефонии предоставляет виртуальную телефонную линию через IP-доступ.

Как правило, обслуживание вызовов по такому сценарию IP-телефонии выглядит следующим образом. Поставщик услуг IP-телефонии подключает свой шлюз к коммутационному узлу или станции ТфОП, а по сети Интернет или по выделенному каналу соединяется с аналогичным шлюзом, находящимся в другом городе или другой стране.

Типичная услуга IP-телефонии по сценарию «телефон-телефон» использует стандартный телефон в качестве интерфейса пользователя, а вместо междугородного компонента ТфОП использует либо частную IP-сеть/lntranet, либо сеть Интернет. Благодаря маршрутизации телефонного трафика по IP-сети стало возможным обходить сети общего пользования и, соответственно, не платить за междугородную/международную связь операторам этих сетей.

Следует отметить, что сама идея использовать альтернативные транспортные механизмы для обхода сети ТфОП не является новой. Достаточно вспомнить статистические мультиплексоры, передачу речи по сети Frame Relay или оборудование передачи речи по сети ATM.

Как показано на рисунке 3, поставщики услуг IP-телефонии предоставляют услуги «телефон-телефон» путём установки шлюзов IP-телефонии на входе и выходе IP-сетей. Абоненты подключаются к шлюзу поставщика через ТфОП, набирая специальный номер доступа. Абонент получает доступ к шлюзу, используя персональный идентификационный номер (PIN) или услугу идентификации номера вызывающего абонента (Calling Line Identification). После этого шлюз просит ввести телефонный номер вызываемого абонента, анализирует этот номер и определяет, какой шлюз имеет лучший доступ к нужному телефону. Как только между входным и выходным шлюзами устанавливается контакт, дальнейшее установление соединения к вызываемому абоненту выполняется выходным шлюзом через его местную телефонную сеть.

Полная стоимость такой связи будет складываться для пользователя из расценок ТфОП на связь с входным шлюзом, расценок Интернет-провайдера на транспортировку и расценок удалённой ТфОП на связь выходного шлюза с вызванным абонентом.

Одним из алгоритмов организации связи по сценарию «телефон-телефон» является выпуск поставщиком услуги своих телефонных карт. Имея такую карту, пользователь, желающий позвонить в другой город, набирает номер данного поставщика услуги, затем в режиме донабора вводит свой идентификационный номер и PIN-код, указанный на карте. После процедуры аутентификации он набирает телефонный номер адресата.

Возможны и другие алгоритмы реализации этого сценария: вместо телефонной карты может использоваться информация об альтернативном счете. Счет для оплаты может быть выслан абоненту и после разговора, аналогично тому, как это делается при междугородном соединении в ТфОП.

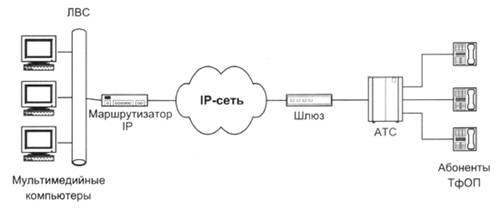

2) «От компьютера к телефону» (см.рисунок 1.4).

Мультимедийный компьютер, имеющий программное обеспечение IP-телефонии, звуковую плату (адаптер), микрофон и акустические системы, подключается к IP-сети или к сети Интернет, и с другой стороны шлюз IP-. телефонии имеет соединение через АТС с обычным телефонным аппаратом.

Следует отметить, что в соединениях 1 и 2 типов вместо телефонных аппаратов могут быть включены факсимильные аппараты, и в этом случае сеть IР-телефонии должна обеспечивать передачу факсимильных сообщений.

Рисунок 1.4 – Схема связи «компьютер-телефон»

Рассмотрим несколько подробнее пример упрощенной архитектуры системы IP-телефонии по сценарию «телефон-компьютер». При попытке вызвать справочно-информационную службу, используя услуги пакетной телефонии и обычный телефон, на начальной фазе абонент А вызывает близлежащий шлюз IP-телефонии. От шлюза к абоненту А поступает запрос ввести номер, к которому должен быть направлен вызов (например, номер службы), и личный идентификационный номер (PIN) для аутентификации и последующего начисления платы, если это служба, вызов которой оплачивается вызывающим абонентом. Основываясь на вызываемом номере, шлюз определяет наиболее доступный путь к данной службе. Кроме того, шлюз активизирует свои функции кодирования и пакетизации речи, устанавливает контакт со службой, ведет мониторинг процесса обслуживания вызова и принимает информацию о состояниях этого процесса (например, занятость, посылка вызова, разъединение и т.п.) от исходящей стороны через протокол управления и сигнализации. Разъединение с любой стороны передается противоположной стороне по протоколу сигнализации и вызывает завершение установленных соединений и освобождение ресурсов шлюза для обслуживания следующего вызова.

Для организации соединений от службы к абонентам используется аналогичная процедура. Популярными программными продуктами для этого варианта сценария IP-телефонии «компьютер-телефон» являются IDT Net2Phone и DotDialer, организующие вызовы к обычным абонентским телефонным аппаратам в любой точке мира.

Эффективность объединения услуг передачи речи и данных является основным стимулом использования IP-телефонии по сценариям «компьютер-компьютер» и «компьютер-телефон», не нанося при этом никакого ущерба интересам операторов традиционных телефонных сетей.

3) «От компьютера к компьютеру» (см.рисунок 1.5).

В этом случае соединение устанавливается через IР-сеть между двумя мультимедийными компьютерами, оборудованными аппаратными и программными средствами для работы с IP-телефонией.

Рисунок 1.5 – Упрощённая схема связи «компьютер-компьютер»

Для поддержки сценария «компьютер – компьютер» поставщику услуг Интернет желательно иметь отдельный сервер (привратник), преобразующий имена пользователей в динамические адреса IP. Сам сценарий ориентирован на пользователя, которому сеть нужна, в основном, для передачи данных, а программное обеспечение IP-телефонии требуется лишь иногда для разговоров с коллегами. Эффективное использование телефонной связи по сценарию «компьютер-компьютер» обычно связано с повышением продуктивности работы крупных компаний, например, при организации виртуальной презентации в корпоративной сети с возможностью не только видеть документы на Web-сервере, но и обсуждать их содержание с помощью IP-телефона. При этом между двумя IP-сетями могут использоваться элементы ТфОП, а идентификация вызываемой стороны может осуществляться как на основе Е.164, так и на основе IP-адресации. Наиболее распространенным программным обеспечением для этих целей является пакет Microsoft NetMeeting, доступный для бесплатной загрузки с узла Microsoft.

4) «От WEB браузера к телефону» (см.рисунок 1.6).

С развитием сети Интернет стал возможен доступ и к речевым услугам. Например, на WEB-странице некоторой компании в разделе «Контакты» размещается кнопка «Вызов», нажав на которую можно осуществить речевое соединение с представителем данной компании без набора телефонного номера. Стоимость такого звонка для вызывающего пользователя входит в стоимость работы в сети Интернет.

Рисунок 1.6 – Схема связи «WEB-браузер - телефон»

Рассмотренные выше сценарии сведены в таблицу 1.1.

Таблица 1.1 – Варианты межсетевого взаимодействия

|

Сценарий |

Входящая сеть |

Транзитная сеть |

Исходящая сеть |

|

«компьютер -компьютер» |

IP |

IP |

IP |

|

IP |

ТфОП |

IP |

|

|

«компьютер -телефон» |

IP |

ТфОП |

ТфОП |

|

ТфОП |

IP |

IP |

|

|

ТфОП |

ТфОП |

IP |

|

|

IP |

IP |

ТфОП |

|

|

«телефон - телефон» |

ТфОП |

IP |

ТфОП |

|

ТфОП |

ТфОП |

ТфОП |

Рассмотрим представленный на рисунке 1.7 сценарий установления соединения «компьютер-компьютер» более подробно.

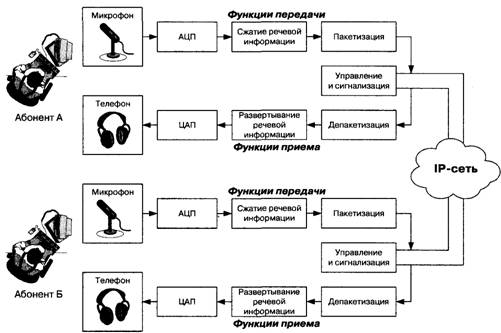

Для проведения телефонных разговоров друг с другом абоненты А и Б должны иметь доступ к Интернет или к другой сети с протоколом IP. Предположим, что такая IP-сеть существует, и оба абонента подключены к ней. Рассмотрим возможный алгоритм организации связи между этими абонентами:

1) абонент А запускает свое приложение IP-телефонии, поддерживающее протокол Н.323;

2) абонент Б уже заранее запустил свое приложение IP-телефонии, поддерживающее протокол Н.323;

Рисунок 1.7 – Сценарий IP-телефонии «компьютер-компьютер»

3) абонент А знает доменное имя абонента В элемент системы имен доменов – Domain Name System (DNS), вводит это имя в раздел «кому позвонить» в своем приложении IP-телефонии и нажимает кнопку Return;

4) приложение IP-телефонии обращается к DNS-серверу (который в данном примере реализован непосредственно в персональном компьютере абонента А) для того, чтобы преобразовать доменное имя абонента Б в IP-адрес;

5) сервер DNS возвращает IP-адрес абонента Б;

6) приложение IP-телефонии абонента А получает IP-адрес абонента Б и отправляет ему сигнальное сообщение Н.225 Setup;

7) при получении сообщения Н.225 Setup приложение абонента Б сигнализирует ему о входящем вызове;

8) абонент Б принимает вызов и приложение IP-телефонии отправляет ответное сообщение Н.225 Connect;

9) приложение IP-телефонии у абонента А начинает взаимодействие с приложением у абонента Б в соответствии с рекомендацией Н.245;

10)после окончания взаимодействия по протоколу Н.245 и открытия логических каналов абоненты А и Б могут разговаривать друг с другом через IP-сеть.

1.3 Расчет количества хостов и подсетей на основе IP-адреса и маски подсети

IP-адреса используются для идентификации устройств в сети. Для взаимодействия по сети IP-адрес должен быть назначен каждому сетевому устройству (в том числе компьютерам, серверам, маршрутизаторам, принтерам и т.д.). Такие устройства в сети называют хостами.

С помощью маски подсети определяется максимально возможное число хостов в конкретной сети. Маски подсети позволяют разделить одну сеть на несколько подсетей.

Одна часть IP-адреса представляет собой номер сети, другая – идентификатор хоста. IP-адрес состоит из четырех частей, записанных в виде десятичных чисел с точками (например, 192.168.1.1). Каждую из этих четырех частей называют октетом. Октет представляет собой восемь двоичных цифр (например, 11000000, или 192 в десятичном виде).

Таким образом, каждый октет может принимать в двоичном виде значения от 00000000 до 11111111, или от 0 до 255 в десятичном виде.

IP-адрес имеет длину 4 байта и обычно записывается в виде четырех чисел, представляющих значения каждого байта в десятичной форме, и разделенных точками, например:

128.10.2.30 – традиционная десятичная форма представления адреса,

10000000 00001010 00000010 00011110 – двоичная форма представления этого же адреса. На рисунке 1.8 показана структура IP-адреса.

Класс А

|

0 |

N сети |

N узла |

Класс В

|

1 |

0 |

N сети |

N узла |

Класс С

|

1 |

1 |

0 |

N сети |

N узла |

Класс D

|

1 |

1 |

1 |

0 |

адрес группы multicast |

Класс Е

|

1 |

1 |

1 |

1 |

0 |

зарезервирован |

Рисунок 1.8 – Структура IP-адреса

Адрес состоит из двух логических частей – номера сети и номера узла в сети. Какая часть адреса относится к номеру сети, а какая к номеру узла, определяется значениями первых битов адреса:

- если адрес начинается с 0, то сеть относят к классу А, и номер сети занимает один байт, остальные 3 байта интерпретируются как номер узла в сети. Сети класса номера в диапазоне от 1 до 126. (Номер 0 не используется, а номер 127 зарезервирован для специальных целей, о чем будет сказано ниже.) В сетях класса А количеств узлов должно быть больше 216, но не превышать 224;

- если первые два бита адреса равны 10, то сеть относится к классу В и является сетью средних размеров с числом узлов 28-216. В сетях класса В под адрес сети и под адрес узла отводится по 16 битов, то есть по 2 байта;

- если адрес начинается с последовательности 110, то это сеть класса С с числом узлов не больше 28. Под адрес сети отводится 24 бита, а под адрес узла - 8 битов;

- если адрес начинается с последовательности 1110, то он является адресом класса D и обозначает особый, групповой адрес — multicast. Если в пакете в качестве адреса назначения указан адрес класса D, то такой пакет должны получить все узлы, которым присвоен данный адрес;

- если адрес начинается с последовательности 11110, то это адрес класса Е, он зарезервирован для будущих применений.

В таблице 1.2 приведены диапазоны номеров сетей, соответствующих каждому классу сетей.

Таблица 1.2 – Диапазоны номеров сетей

|

Класс |

Наименьший адрес |

Наибольший адрес |

|

A |

0.0.0.0 |

126.0.0.0 |

|

B |

128.0.0.0 |

191.255.0.0 |

|

C |

192.0.1.0. |

223.255.255.0 |

|

D |

224.0.0.0 |

239.255.255.255 |

|

E |

240.0.0.0 |

247.255.255.255 |

Количество двоичных цифр в IP-адресе, которые приходятся на номер сети, и количество цифр в адресе, приходящееся на идентификатор хоста, могут быть различными в зависимости от маски подсети.

Маска подсети используется для определения того, какие биты являются частью номера сети, а какие – частью идентификатора хоста (для этого применяется логическая операция конъюнкции – «И»).

Маска подсети включает в себя 32 бита. Если бит в маске подсети равен «1», то соответствующий бит IP-адреса является частью номера сети. Если бит в маске подсети равен «0», то соответствующий бит IP-адреса является частью идентификатора хоста.

В таблице 1.3 показана маска подсети, выделяющая номер сети (полужирным шрифтом) и идентификатор хоста в IP-адресе (который в десятичном виде записывается как 192.168.1.2).

Таблица 1.3 – Пример выделения номера сети и идентификатора хоста в IP-адресе

|

|

1-ый октет: (192) |

2-ой октет: (168) |

3-ий октет: (1) |

4-ый октет: (2) |

|

IP-адрес |

11000000 |

10101000 |

00000001 |

00000010 |

|

Маска подсети |

11111111 |

11111111 |

11111111 |

00000000 |

|

Номер сети |

11000000 |

10101000 |

00000001 |

|

|

Идентификатор хоста |

|

|

|

00000010 |

Маски подсети всегда состоят из серии последовательных единиц, начиная с самого левого бита маски, за которой следует серия последовательных нулей, составляющих в общей сложности 32 бита.

Маску подсети можно определить, как количество бит в адресе, представляющих номер сети (количество бит со значением «1»). Например, «8-битной маской» называют маску, в которой 8 бит – единичные, а остальные 24 бита – нулевые.

Маски подсети записываются в формате десятичных чисел с точками, как и IP-адреса. В следующих примерах показаны двоичная и десятичная запись 8-битной, 16-битной, 24-битной и 29-битной масок подсети.

Таблица 1.4 – Маски подсети

|

|

Двоичная |

Двоичная |

Двоичная |

Двоичная |

Десятичная |

|

8-битная |

11111111 |

00000000 |

00000000 |

00000000 |

255.0.0.0 |

|

16-битная |

11111111 |

11111111 |

00000000 |

00000000 |

255.255.0.0 |

|

24-битная |

11111111 |

11111111 |

11111111 |

00000000 |

255.255.255.0 |

|

29-битная |

11111111 |

11111111 |

11111111 |

11111000 |

255.255.255.248 |

Количество разрядов в номере сети определяет максимальное

количество хостов, которые могут находиться в такой сети. Чем больше бит в

номере сети, тем меньше бит остается на идентификатор хоста в адресе.

IP-адрес с идентификатором хоста из всех нулей представляет собой IP-адрес сети

(192.168.1.0 с 24-битной маской подсети, например). IP-адрес с идентификатором

хоста из всех единиц представляет собой широковещательный адрес данной сети

(192.168.1.255 с 24-битной маской подсети, например).

Так как такие два IP-адреса не могут использоваться в качестве идентификаторов отдельных хостов, максимально возможное количество хостов в сети вычисляется следующим образом:

Таблица 1.5 – Максимально возможное число хостов

|

Маска подсети |

Размер идентификатора хоста |

Максимальное |

||

|

8 бит |

255.0.0.0 |

24 бит |

224 – 2 |

16777214 |

|

16 бит |

255.255.0.0 |

16 бит |

216 – 2 |

65534 |

|

24 бит |

255.255.255.0 |

8 бит |

28 – 2 |

254 |

|

29 бит |

255.255.255.248 |

3 бит |

23 – 2 |

6 |

Поскольку маска всегда является последовательностью единиц слева, дополняемой серией нулей до 32 бит, можно просто указывать количество единиц, а не записывать значение каждого октета. Обычно это записывается как "/" после адреса и количество единичных бит в маске.

Например, адрес 192.1.1.0 /25 представляет собой адрес 192.1.1.0 с маской 255.255.255.128. Некоторые возможные маски подсети в обоих форматах показаны в таблице 1.6.

Таблица 1.6 – Альтернативный формат записи маски подсети

|

Маска подсети |

Альтернативный |

Последний октет |

Последний октет |

|

255.255.255.0 |

/24 |

0000 0000 |

0 |

|

255.255.255.128 |

/25 |

1000 0000 |

128 |

|

255.255.255.192 |

/26 |

1100 0000 |

192 |

|

255.255.255.224 |

/27 |

1110 0000 |

224 |

|

255.255.255.240 |

/28 |

1111 0000 |

240 |

|

255.255.255.248 |

/29 |

1111 1000 |

248 |

|

255.255.255.252 |

/30 |

1111 1100 |

252 |

С помощью подсетей одну сеть можно разделить на несколько. В

приведенном ниже примере администратор сети создает две подсети, чтобы

изолировать группу серверов от остальных устройств в целях безопасности.

В этом примере сеть компании имеет адрес 192.168.1.0. Первые три октета адреса

(192.168.1) представляют собой номер сети, а оставшийся октет – идентификатор

хоста, что позволяет использовать в сети максимум 28 – 2 = 254

хостов.

Сеть компании до ее деления на подсети показана на рисунке 1.9.

Рисунок 1.9 – Пример формирования подсетей: до разделения на подсети

Чтобы разделить сеть 192.168.1.0 на две отдельные подсети, можно «позаимствовать» один бит из идентификатора хоста. В этом случае маска подсети станет 25-битной (255.255.255.128 или /25).

«Одолженный» бит идентификатора хоста может быть либо нулем,

либо единицей, что дает нам две подсети: 192.168.1.0/25 и 192.168.1.128/25.

Сеть компании после ее деления на подсети показана на рисунке 1.10. Теперь она

включает в себя две подсети: A и B.

Рисунок 1.10 – Пример формирования подсетей: после деления на подсети

В 25-битной подсети на идентификатор хоста выделяется 7 бит, поэтому в каждой подсети может быть максимум 27 – 2 = 126 хостов (идентификатор хоста из всех нулей – это сама подсеть, а из всех единиц – широковещательный адрес для подсети).

Адрес 192.168.1.0 с маской 255.255.255.128 является адресом подсети А, а 192.168.1.127 с маской 255.255.255.128 является ее широковещательным адресом. Таким образом, наименьший IP-адрес, который может быть закреплен за действительным хостом в подсети А – это 192.168.1.1, а наибольший – 192.168.1.126. Аналогичным образом диапазон идентификаторов хоста для подсети В составляет от 192.168.1.129 до 192.168.1.254.

Пример расчета количества подсетей и хостов в подсети на основе IP-адреса и маски подсети для сети 59.124.163.151/27.

/27 - префикс сети или сетевая маска

В формате двоичных чисел 11111111 11111111 11111111 11100000

В формате десятичных чисел 255.255.255.224

В четвертом поле (последний октет) 11100000 первые 3 бита определяют число подсетей, в нашем примере 23 = 8.

В четвертом поле (последний октет) 11100000 последние 5 бит определяют число хостов подсети, в нашем примере 25 = 32.

Диапазон IP первой подсети 0~31 (32 хоста),

но 0 - это подсеть, а 31 - это Broadcast. Таким образом,

максимальное число хостов данной подсети - 30.

Первая подсеть: 59.124.163.0

Broadcast первой подсети: 59.124.163.31

Диапазон IP второй подсети с 59.124.163.32 по 59.124.163.63

Вторая подсеть: 59.124.163.32

Broadcast второй подсети: 59.124.163.63

Мы можем высчитать диапазон IP восьмой подсети

с 59.124.163.224 по 59.124.163.255.

Восьмая подсеть: 59.124.163.224

Broadcast восьмой подсети: 59.124.163.255

В нашем примере IP-адрес 59.124.163.151 находится в пятой подсети.

Пятая подсеть: 59.124.163.128/27

Диапазон IP пятой подсети с 59.124.163.128 по 59.124.163.159

Broadcast пятой подсети: 59.124.163.159

1.4 Определение адреса назначения пакета

Протокол IP использует операцию логического «И» для определения того, какому узлу предназначен пакет – расположенному в локальной или удаленной сети. IP – адрес узла складывается с его маской подсети с помощью логического «И». Перед отправкой каждого IP-пакета, IP-адрес назначения точно также складывается с той же маской подсети. Если результаты двух перечисленных выше операций совпадают, это означает, что получатель пакета находится в локальной сети. В противном случае пакет отправляется на IP-адрес маршрутизатора.

Таблица 1.7 – Операция логического «И»

|

Сопоставление бит |

Результат |

|

1 «И» 1 |

1 |

|

1 «И» 0 |

0 |

|

0 «И» 0 |

0 |

|

0 «И» 1 |

0 |

IP-адрес: 10011111 11100000 00000111 10000001

Маска подсети: 11111111 11111111 00000000 00000000

Результат: 10011111 11100000 00000000 00000000

1.5 Оценка эффективности цепочки протоколов (расчет доли дополнительной информации)

Дана цепочка протоколов – FTP-TCP-IP-Ethernet. Длина информационного блока (ИБ) пользователя, передаваемого с помощью данной цепочки – 1024 байт.

Режим работы протоколов – инкапсуляция пакетов TCP/IP в кадр Ethernet (без сегментации).

Протоколы данной цепочки имеют параметры, представленные в таблицах 1.8-1.9.

Таблица 1.8 – Параметры протоколов

|

Характеристика |

Сеансовый уровень FTP/TFTP |

Транспортный уровень TCP |

|

Длина поля данных (байт) |

Файл (поток байт) / 512 |

65511 |

|

Длина заголовка (байт) |

3 / до 16 |

24 |

|

Длина ПК (бит) |

- |

16 (входит в заголовок – КС) |

Таблица 1.9 – Параметры протоколов

|

Характеристика |

Сетевой уровень IP |

Уровень звена данных Ethernet |

|

Длина поля данных (байт) |

65515 |

46 – 1500 |

|

Длина заголовка (байт) |

20 |

26 |

|

Длина ПК (бит) |

16 (входит в заголовок – КС заголовка) |

32 (CRC) |

1.5.1.1 Анализ детерминированной составляющей информационной избыточности, формируемой каждым протоколом, в соответствии со следующими соотношениями:

,

(1.1)

,

(1.1)

, (1.2)

, (1.2)

где ![]() – удельная суммарная избыточность

протокола;

– удельная суммарная избыточность

протокола;

![]() – абсолютная суммарная избыточность

протокола;

– абсолютная суммарная избыточность

протокола;

![]() – длина информационного блока;

– длина информационного блока;

![]() – удельная избыточность протокола по

помехоустойчивому коду (ПК);

– удельная избыточность протокола по

помехоустойчивому коду (ПК);

![]() – абсолютная избыточность протокола по

помехоустойчивому коду (ПК).

– абсолютная избыточность протокола по

помехоустойчивому коду (ПК).

Избыточность, формируемая рассматриваемыми протоколами (для поля данных максимальной длины), приведена в таблице 1.10.

Таблица 1.10 – Параметры избыточности протоколов для поля данных максимальной длины

|

Протокол |

|

|

|

|

|

|

FTP |

файл |

3 |

- |

- |

- |

|

TCP |

65511 |

24 |

2 |

3,66∙10-4 |

3,05∙10-5 |

|

IP |

65515 |

20 |

2 |

3,05∙10-4 |

3,05∙10-5 |

|

Ethernet |

1500 |

26 |

4 |

0,017 |

0,0027 |

1.5.1.2 Оценка величины информационной избыточности, порождаемая цепочкой протоколов FTP-TCP-IP-Ethernet.

Избыточность, формируемая рассматриваемыми протоколами (для ИБ пользователя), приведена в таблице 1.11.

Таблица 1.11 – Параметры избыточности протоколов для ИБ пользователя

|

Протокол |

|

|

|

|

|

|

FTP |

1024 |

3 |

- |

0,0029 |

- |

|

TCP |

1024 |

24 |

2 |

0,0234 |

0,002 |

|

IP |

1024 |

20 |

2 |

0,0195 |

0,002 |

|

Ethernet |

1024 |

26 |

4 |

0,0254 |

0,004 |

Пример расчета суммарной избыточности исследуемой цепочки протоколов представлен ниже.

1) Вычисление суммы заголовков протоколов (СЗ):

СЗ = 3 + 24 + 20 + 26 = 73 байт.

2) Проверка необходимости сегментации на транспортном уровне:

1024 + 73 < 1500

Для заданного ИБ пользователя сегментация не требуется.

3) Вычисление суммы контрольных байтов протоколов (СК):

СК = 2 + 2 + 4 = 8 байт.

4) Вычисление суммарной избыточности:

![]() (FTP-TCP-IP-Ethernet)

= СЗ / ИБ пользователя = 73 / 1024 = 0,0713.

(FTP-TCP-IP-Ethernet)

= СЗ / ИБ пользователя = 73 / 1024 = 0,0713.

5) Вычисление избыточности по контрольным байтам:

![]() (FTP-TCP-IP-Ethernet)

= СК / ИБ пользователя = 8 / 1024 = 0,00781.

(FTP-TCP-IP-Ethernet)

= СК / ИБ пользователя = 8 / 1024 = 0,00781.

6) Вычисление отношения избыточности по контрольным байтам к суммарной избыточности:

![]() =

= ![]() (FTP-TCP-IP-Ethernet) /

(FTP-TCP-IP-Ethernet) / ![]() (FTP-TCP-IP-Ethernet),

(FTP-TCP-IP-Ethernet),

![]() =

0,00781 / 0,0713 = 0,11.

=

0,00781 / 0,0713 = 0,11.

1) Построить сеть с коммутацией пакетов на примере сети IP согласно варианту (см.таблицу 1.12); описать протоколы взаимодействия между устройствами.

Таблица 1.12 – Исходные данные

|

Тип устройства |

Последняя цифра номера зачетной книжки |

|||||||||

|

0 |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

|

|

Привратник |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

|

Шлюз |

2 |

3 |

2 |

3 |

2 |

3 |

2 |

3 |

2 |

3 |

|

MCU |

1 |

1 |

2 |

2 |

2 |

2 |

3 |

3 |

3 |

3 |

|

Терминал Н.323 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

|

Телефон |

4 |

5 |

6 |

3 |

2 |

4 |

5 |

6 |

4 |

2 |

|

Компьютер |

2 |

1 |

3 |

1 |

2 |

4 |

2 |

3 |

5 |

1 |

2) Построить сценарий установления соединения IP телефонии (см.таблицу 1.13), на схеме расставить основные процедуры пакетной обработки речи, описать алгоритм организации связи.

Таблица 1.13 – Исходные данные

|

Предпоследняя цифра номера зачетной книжки |

Задание |

|

0 |

WEB-браузер – телефон через MSN сервер |

|

1 |

Компьютер – Компьютер через MSN сервер |

|

2 |

Компьютер – Телефон через MSN сервер |

|

3 |

Телефон – Телефон через MSN сервер |

|

4 |

Компьютер – Компьютер через ISQ сервер |

|

5 |

Компьютер – Телефон через ICQ сервер |

|

6 |

Телефон – Телефон через ICQ сервер |

|

7 |

Компьютер – Компьютер через Skype сервер |

|

8 |

Компьютер – Телефон через Skype сервер |

|

9 |

Телефон – Телефон через Skype сервер |

3) На основе IP-адреса, согласно варианту (см.таблицу 1.14), определить класс сети, номера сети и номер узла.

Таблица 1.14 – Исходные данные

|

Последняя цифра номера зачетной книжки |

IP-адрес |

|

0 |

59.124.121.36/27 |

|

1 |

124.52.45.126/25 |

|

2 |

12.125.35.165/24 |

|

3 |

219.2.5.92/26 |

|

4 |

205.2.5.45/28 |

|

5 |

112.2.5.125/29 |

|

6 |

26.2.100.25/24 |

|

7 |

223.2.56.121/25 |

|

8 |

224.6.5.128/27 |

|

9 |

195.125.35.168/30 |

4) Определить долю дополнительной информации для цепочки протоколов FTP-TCP-IP-Ethernet.

5) IP-адрес имеет длину 4 байта. К какому классу относится сеть, если старший бит адреса 0? Сколько байт отводится для указания номера сети? Сколько байт отводится для указания номера узла?

6) IP-адрес имеет длину 4 байта. Какое максимальное количество узлов может быть в сети класса А?

7) IP-адрес имеет длину 4 байта. Какое максимальное количество узлов может быть в сети класса В?

8) IP-адрес имеет длину 4 байта. К какому классу относится сеть, если старшие два бита адреса равны 10? Сколько бит отводится в таком адресе под номер узла?

9) IP-адрес имеет длину 4 байта. Сколько байт отводится в адресе под номер сети класса В?

10)IP-адрес имеет длину 4 байта и начинается с 110 в двоичной системе. К сети какого класса относится такой адрес?

11)IP-адрес имеет длину 4 байта и относится к сети класса С. Сколько бит в таком адресе отводится под номер сети и под номер узла?

12)IP-адрес имеет длину 4 байта. Какое максимальное количество узлов может быть в сети класса С?

13)Произвести расчет количества хостов, подсетей и маски подсети; определить адреса назначения пакета (см.таблицу 1.15).

Таблица 1.15 – Исходные данные

|

Последняя цифра номера зачетной книжки |

IP-адрес/маска подсети |

|

0 |

159.114.135.18/27 |

|

1 |

14.152.36.116/25 |

|

2 |

212.55.135.37/24 |

|

3 |

9.112.57.192/26 |

|

4 |

238.21.55.145/28 |

|

5 |

148.24.44.24/29 |

|

6 |

57.35.114.25/24 |

|

7 |

87.21.58.157/25 |

|

8 |

221.66.15.28/27 |

|

9 |

95.68.135.68/30 |

14)IP-адрес имеет длину 4 байта и начинается с двоичной последовательности 1110. К сети какого класса относится такой адрес?

15)Пусть IP-адрес некоторого узла подсети равен 198.65.12.67, а значение маски для этой подсети - 255.255.255.240. Определите номер подсети. Какое максимальное число узлов может быть в этой подсети?

16)Для IP-адреса 129.64.134.5 указана маска 255.255.128.0. Определите класс и номер сети и номер узла.

17)Номер сети, который получил администратор от поставщика услуг, - 129.44.0.0. В качестве маски было выбрано значение 255.255.192.0. Сколько подсетей может организовать администратор?

18)Даны маска сети: 255.255.255.248, адрес IP: 192.168.1.219. Определите адрес сети.

19)Даны маска сети: 255.255.255.248, адрес IP: 192.168.1.219. Определите широковещательный адрес (broadcast) для данной сети.

20)Даны маска сети: 255.255.255.248, адрес IP: 192.168.1.219. Определите максимальное число сетевых устройств, которые могут быть подключены к данной сети.

2.1 Кодеки G.711, G.726, G.729, G.728

Одним из важных факторов эффективного использования пропускной способности IP-канала, является выбор оптимального алгоритма кодирования/декодирования речевой информации – кодека.

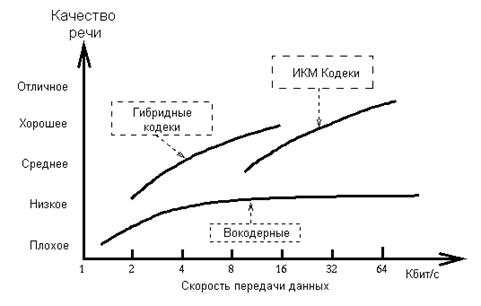

Все существующие сегодня типы речевых кодеков по принципу действия можно разделить на три группы:

1) Кодеки с импульсно-кодовой модуляцией (ИКМ) и адаптивной дифференциальной импульсно-кодовой модуляцией (АДИКМ), появившиеся в конце 50-х годов и использующиеся сегодня в системах традиционной телефонии. В большинстве случаев, представляют собой сочетание АЦП/ЦАП.

2) Кодеки с вокодерным преобразованием речевого сигнала возникли в системах мобильной связи для снижения требований к пропускной способности радиотракта. Эта группа кодеков использует гармонический синтез сигнала на основании информации о его вокальных составляющих – фонемах. В большинстве случаев, такие кодеки реализованы как аналоговые устройства.

3) Комбинированные (гибридные) кодеки сочетают в себе технологию вокодерного преобразования/синтеза речи, но оперируют уже с цифровым сигналом посредством специализированных DSP. Кодеки этого типа содержат в себе ИКМ или АДИКМ кодек и реализованный цифровым способом вокодер.

На рисунке 2.1 представлена усредненная субъективная оценка качества кодирования речи для вышеперечисленных типов кодеков.

Рисунок 2.1 – Усредненная субъективная оценка качества кодирования речи для различных типов кодеков

В голосовых шлюзах IP-телефонии понятие кодека подразумевает не только алгоритма кодирования/декодирования, но и их аппаратную реализацию. Большинство кодеков, используемых в IP-телефонии, описаны рекомендациями семейства «G» стандарта Н.323 (см.рисунок 2.2).

Рисунок 2.2 – Кодеки семейства Н.323

Все методы кодирования, основанные на определенных предположениях о форме сигнала, не подходят при передаче сигнала с резкими скачками амплитуды. Именно такой вид имеет сигнал, генерируемый модемами или факсимильными аппаратами, поэтому аппаратура, поддерживающая сжатие, должна автоматически распознавать сигналы факс-аппаратов и модемов и обрабатывать их иначе, чем голосовой трафик. Многие методы кодирования берут свое начало от метода кодирования с линейным предсказанием LPC (Linear Predictive Coding). В качестве входного сигнала в LPC используется последовательность цифровых значений амплитуды, но алгоритм кодирования применяется не к отдельным цифровым значениям, а к определенным их блокам. Для каждого такого блока значений вычисляются его характерные параметры: частота, амплитуда и ряд других. Именно эти значения и передаются по сети. При таком подходе к кодированию речи, во-первых, возрастают требования к вычислительным мощностям специализированных процессоров, используемых для обработки сигнала, а во-вторых, увеличивается задержка при передаче, поскольку кодирование применяется не к отдельным значениям, а к некоторому их набору, который перед началом преобразования следует накопить в определенном буфере.

Важно, что задержка в передаче речи связана не только с необходимостью обработки цифрового сигнала (эту задержку можно уменьшать, увеличивая мощность процессора), но и непосредственно с характером метода сжатия. Метод кодирования с линейным предсказанием LPC позволяет достигать очень больших степеней сжатия, которым соответствует полоса пропускания 2,4 или 4,8 кбит/с, однако качество звука здесь сильно страдает. Поэтому в коммерческих приложениях он не используется, а применяется в основном для ведения служебных переговоров. Более сложные методы сжатия речи основаны на применении LPC в сочетании с элементами кодирования формы сигнала. В этих алгоритмах используется кодирование с обратной связью, когда при передаче сигнала осуществляется оптимизация кода. Закодировав сигнал, процессор пытается восстановить его форму и сличает результат с исходным сигналом, после чего начинает варьировать параметры кодировки, добиваясь наилучшего совпадения. Достигнув такого совпадения, аппаратура передает полученный код по линиям связи; на противоположном конце происходит восстановление звукового сигнала. Ясно, что для использования такого метода требуются еще более серьезные вычислительные мощности.

Одной из самых распространенных разновидностей описанного метода кодирования является метод LD CELP (Low-Delay Code-Excited Linear Prediction). Он позволяет достичь удовлетворительного качества воспроизведения при пропускной способности 16 кбит/с. Алгоритм применяется к последовательности цифр, получаемых в результате аналого- цифрового преобразования голосового сигнала с 16-разрядным разрешением. Пять последовательных цифровых значений кодируются одним 10-битовым блоком — это и дает те самые 16 кбит/с. Для применения этого метода требуются большие вычислительные мощности; в частности, в марте 1995 г. ITU принял новый стандарт — G.723, который предполагается использовать при сжатии речи для организации видеоконференций по телефонным сетям. Этот стандарт представляет собой часть более общего стандарта Н.324, описывающего подход к организации таких видеоконференций. Цель — организация видеоконференций с использованием обычных модемов. Основой О.723 является метод сжатия речи MP-MLQ (Multipulse Maximum Likelihood Quantization). Он позволяет добиться весьма существенного сжатия речи при сохранении достаточно высокого качества звучания. В основе метода лежит описанная выше процедура оптимизации; с помощью различных усовершенствований можно сжимать речь до уровня 4,8; 6,4; 7,2 и 8,0 кбит/с. Структура алгоритма позволяет на основе программного обеспечения изменять степень сжатия голоса в ходе передачи. Вносимая кодированием задержка не превышает 20 мс. Повышая эффективность использования полосы пропускания, механизмы сжатия речи в то же время могут привести к ухудшению ее качества и увеличению задержек.

Далее рассмотрены некоторые основные кодеки, используемые в шлюзах IP. телефонии операторского уровня.

Рекомендация G.711, утвержденная МККТТ в 1984 г., описывает кодек, использующий ИКМ преобразование аналогового сигнала с точностью 8 бит, тактовой частотой 8 кГц и простейшей компрессией амплитуды сигнала. Скорость потока данных на выходе преобразователя составляет 64 кбит/с (8 бит х 8 кГц). Для снижения шума квантования и улучшении преобразования сигналов с небольшой амплитудой при кодировании используется нелинейное квантование по уровню согласно специальному псевдо-логарифмическому закону: А-закон для европейской системы ИКМ-30/32 или ц- закон для североамериканской системы ИКМ-24.

Первые ИКМ кодеки с нелинейным квантованием появились уже в 60-х годах. Кодеки G.711 широко распространен в системах традиционной телефонии с коммутацией каналов, Несмотря на то что рекомендация G.711 в стандарте Н.323 является основной и первичной, в шлюзах IP-телефонии данный кодек применяется редко из-за высоких требований к полосе пропускания и задержкам в канале передачи. Использование G.711 в системах IP-телефонии обосновано лишь в тех случаях, когда требуется обеспечить максимальное качество кодирования речевой информации при небольшом числе одновременных разговоров. Одним из примеров применения кодека G.711 могут послужить IP- телефоны компании Cisco.

Один из старейших алгоритмов сжатия речи ADPCM – адаптивная дифференциальная ИКМ (стандарт G.726 был принят в 1984 г.). Этот алгоритм дает практически такое же качество воспроизведения речи, как и ИКМ, однако для передачи информации при его использовании требуется полоса всего в 16-32 кбит/с. Метод основан на том, что в аналоговом сигнал передающем речь, невозможны резкие скачки интенсивности. Поэтому, если кодировать не саму амплитуду сигнала, а ее изменение по сравнению с предыдущим значением, то можно обойтись меньшим числом разрядов. В ADPCM изменение уровня сигнала кодируется четырехразрядным числом, при этом частота измерения амплитуды сигнала сохраняется неизменной. Процесс преобразования не вносит существенной задержки и требует от DSP 5,5- 6,4 MIPS (Million Instructions Per Second). Кодек может применяться совместно с кодеком G.711 для снижения скорости кодирования последнего. Кодек предназначен для использования в системах видеоконференций.

Рекомендация G.723.1 описывает гибридные кодеки, использующие технологию кодирования речевой информации, сокращенно называемую – MP-MLQ (Multy-Pulse – Multy Level quantization – множественная импульсная, многоуровневая квантизация), данные кодеки можно охарактеризовать, как комбинацию АЦП/ЦАП и вокодера. Своим возникновением гибридные кодеки обязаны системам мобильной связи. Применение вокодера позволяет снизить скорость передачи данных в канале, что принципиально важно для эффективного использования радиотракта и IP-канала. Основной принцип работы вокодера – синтез исходного речевого сигнала посредством адаптивной замены его гармонических составляющих соответствующим набором частотных фонем и согласованными шумовыми коэффициентами. Кодек О.723 осуществляет преобразование аналогового сигнала в поток данных со скоростью 64 кбит/с (ИКМ), а затем при помощи многополосного цифрового фильтра/вокодера выделяет частотные фонемы, анализирует их и передает по IP-каналу информацию только о текущем состоянии фонем в речевом сигнале. Данный алгоритм преобразования позволяет снизить скорость кодированной информации до 5,3-6,3 кбит/с без видимого ухудшения качества речи. Кодек имеет две скорости и два варианта кодирования: 6,3 кбит/с с алгоритмом MP-MLQ и 5,3 кбит/с с алгоритмом CELP. Первый вариант предназначен для сетей с пакетной передачей голоса и обеспечивает лучшее качество кодирования по сравнению с вариантом CELP, но менее адаптирован к использованию в сетях со смешанным типом трафика (голос/данные).

Процесс преобразования требует от DSP 16,4-16,7 MIPS и вносит задержку 37 мс. Кодек G.723.1 широко применяется в голосовых шлюзах и прочих устройствах IP-телефонии. Кодек уступает по качеству кодирования речи кодеку G.729а, но менее требователен к ресурсам процессора и пропускной способности канала.

Семейство включает кодеки G.729, G.729 Аппех А, G.729 Аппех В (содержит VAD , и генератор комфортного шума). Кодеки G.729 сокращенно называют CS-ACELP Conjugate Structure – Algebraic Code Excited Linear Prediction – сопряженная структура с управляемым алгебраическим кодом линейным предсказанием. Процесс преобразования "использует DSP 21,5 MIPS и вносит задержку 15 мс. Скорость кодированного речевого сигнала составляет 8 кбит/с. В устройствах VoIP данный кодек занимает лидирующее положение, обеспечивая наилучшее качество кодирования речевой информации при достаточно высокой компрессии.

Гибридный кодек, описанный в рекомендации G.728 в 1992 г. относится к категории LD-CELP – Low Delay – Соде Excited Linear Prediction – кодек с управляемым кодом линейным предсказанием и малой задержкой. Кодек обеспечивает скорость преобразования в 16 кбит/с, вносит задержку при кодировании от 3 до 5 мс, и для реализации необходим процессор с быстродействием более 40 MIPS. Кодек предназначен для использования, в основном, в системах видеоконференций. В устройствах IP-телефонии данный кодек применяется достаточно редко.

2.1.6 Основные характеристики рассмотренных кодеков.

Скорость передачи, которую предусматривают имеющиеся сегодня узкополосные кодеки, лежит в пределах 1,2 - 64 Кбит/с. Естественно, что от этого параметра прямо зависит качество воспроизводимой речи. Существует множество подходов к проблеме определения качества. Наиболее широко используемый подход оперирует оценкой MOS (Mean Opinion Score), которая определяется для конкретного кодека как средняя оценка качества большой группой слушателей по пятибалльной шкале. Для прослушивания экспертам предъявляются разные звуковые фрагменты - речь, музыка, речь на фоне различного шума и т.д.

Основные характеристики рассмотренных кодеков приведены в таблице 2.1.

Таблица 2.1 – Основные характеристики кодеков (данные компании CISCO Systems)

|

Кодек |

Тип кодека |

Скорость кодирования |

Размер кадра |

Оценка |

|

G.711 |

ИКМ |

64 Кбит/с |

0,125 мс |

4,1 |

|

G.726 |

АДИКМ |

32 Кбит/с |

0,125 мс |

3,85 |

|

G.728 |

LD – CELP |

16 Кбит/с |

0,625 мс |

3,61 |

|

G.729 |

CS – ACELP (без VAD) |

8 Кбит/с |

10 мс |

3,92 |

|

G.729 |

2-х кратное кодирование |

8 Кбит/с |

10 мс |

3,27 |

|

G.729 |

3-х кратное кодирование |

8 Кбит/с |

10 мс |

2,68 |

|

G.729a |

CS – ACELP |

8 Кбит/с |

10 мс |

3,7 |

|

G.723.1 |

MP – MLQ |

6,3 Кбит/с |

30 мс |

3,9 |

|

G.723.1 |

ACELP |

5,3 Кбит/с |

30 мс |

3,65 |

Оценки интерпретируют следующим образом:

- 4-5 – высокое качество; аналогично качеству передачи речи в ISDN, или еще выше;

- 3.5-4 – качество ТфОП (toll quality); аналогично качеству речи, передаваемой с помощью кодека АДИКМ при скорости 32 Кбит/с. Такое качество обычно обеспечивается в большинстве телефонных разговоров. Мобильные сети обеспечивают качество чуть ниже toll quality;

- 3-3.5 – качество речи, по-прежнему, удовлетворительно, однако его ухудшение явно заметно на слух;

- 2.5-3 – речь разборчива, однако требует концентрации внимания для понимания. Такое качество обычно обеспечивается в системах связи специального применения (например, в вооруженных силах).

В рамках существующих технологий качество ТфОП (toll quality) невозможно обеспечить при скоростях менее 5 Кбит/с.

Количественными характеристиками ухудшения качества речи являются единицы QDU (Quantization Distortion Units): 1 QDU соответствует ухудшению качества при оцифровке с использованием стандартной процедуры ИКМ; значения QDU для основных методов компрессии приведены в таблице 2.2.

Таблица 2.2 – Значения QDU для основных методов компрессии.

|

Метод компрессии |

QDU |

|

ADPCM 32 кбит/с |

3,5 |

|

ADPCM 24 кбит/с |

7 |

|

LD-CELP 16 кбит/с |

3,5 |

|

CS-CELP 8 кбит/с |

3,5 |

Дополнительная обработка речи всегда ведет к дальнейшей потере качества. Согласно рекомендациям МСЭ-Т, для международных вызовов величина QDU не должна превышать 14, причем передача разговора по международным магистральным каналам ухудшает качество речи, как правило, на 4 QDU. Следовательно, при передаче разговора по национальным сетям должно теряться не более 5 QDU. Поэтому для качественной передачи речи процедуру компрессии/декомпрессии желательно применять в сети только один раз. В некоторых странах это является обязательным требованием регулирующих органов по отношению к корпоративным сетям, подключенным к сетям общего пользования. Подавление пауз (silence suppression) – важная функция АТМ-коммутаторов. Суть технологии подавления пауз заключается в определении различия между моментами активной речи и молчания в период. В результате применения этой технологии генерация ячеек происходит только в активного разговора. Поскольку в процессе типичного разговора по телефону тишина составляет до 60% времени, происходит двукратная оптимизация по количеству данных, должны быть переданы по линии. Объединение технологии сжатия речи и подавления пауз речи в коммутаторах приводит к уменьшению потока данных в канале до восьми раз.

Современные продукты для IP-телефонии применяют самые разные кодеки, стандартные и нестандартные. Конкурентами являются кодеки GSM (13,5 кбит/с) и кодеки МСЭ-Т серии G, использование которых предусматривается стандартом Н.323 для связи по IP-сети. Единственным обязательным для применения кодеком в Н.323-совместимых продуктах остается стандарт G.711: выдаваемые им массивы данных составляют от 56 до 64 кбит/с. В качестве дополнительных высокопроизводительных кодеков стандарт Н.323 рекомендует G.723 и G,729 – последние способны сжимать оцифрованную 16-разрядную ИКМ- речь длительностью 10 мс всего в 10 байт. Стандарт G.729 уже получил широкое распространение в передачи голоса по IP; его поддерживают значительное число производителей продуктов для IP-телефонии.

2.2 Пример расчета состава трафика IP-телефонии

Трафик IP-телефонии (VoIP) состоит из нескольких видов трафика:

- речевой трафик RTP протокола IP-телефонии;

- сигнальный трафик, включающий поддержку протоколов H.248, MGCP, SIP, H.323, ISUP, TCAP;

- биллинг-трафик CDR;

- NMS (Network Management System) трафик.

Рассчитаем полосы речевого трафика для 1 абонента IP-телефонии. В IP-телефонии для преобразования речи в пакеты используются различные виды кодеков. На телефонной сети общего пользования ТфОП используется один вид кодеков G.711, стандартизированный ITU. Максимальная скорость на выходе кодека G.711 64кбит/с.

Требуемая полоса на 1 абонента (в кбит/с) вычисляется по формуле:

(2.1)

(2.1)

Заголовок RTP-протокола составляет 58байт.

Управляющая информация для протокола RTP (по протоколу RTCP) составляет 5% от размера потока RTP.

Определим размер речевой информации в одном IP пакете в зависимости от длительности кадра для кодека G.711.

2.2.1 Расчёт размера речевой информации в одном IP пакете для кодека G.711.

Размер речевой информации в одном IP пакете зависит от длительности кадра и скорости передачи кодека.

Максимальная скорость на выходе кодека G.711 64кбит/с.

Переводим эту величину в байты:

64кбит/с ≈8 кбайт = 8000 байт/с.

8

Эта величина означает, что в 1с поступает 8000 байт.

Имеются следующие значения длительности кадра – 5мс, 10мс, 15мс, 20мс, 30мс. Для расчётов остановимся на значениях длительности кадра – 20мс, 30мс.

Размер кадра длительностью 1мс (0,001с):

8000 байт = 8 байт.

1000

Размер кадра в 20мс:

8000 байт ·20 = 160 байт.

1000

Размер кадра в 30мс:

8000 байт ·30 = 240 байт.

1000

Аналогично рассчитаем размер кадра для оставшихся кодеков.

Рассчитанные данные сведены в таблицу 2.3.

Таблица 2.3 – Размер речевой информации в одном IP пакете в зависимости от длительности кадра для кодеков G.711, G.729, G.723

|

Тип кодека |

Скорость кодирования |

Длительность кадра (мс) |

Размер кадра (байт) |

|

G.711 |

64кбит/с

|

20 |

160 |

|

30 |

240 |

||

|

G.729 |

|

|

|

|

|

|

||

|

G.723 |

|

|

|

|

|

|

2.2.2 Расчёт полосы речевого трафика для 1 абонента.

Требуемая полоса на 1 абонента (в кбит/с) вычисляется по формуле (2.1).

Для кодека G.711 при размере кадра 160байт при длительности кадра 20мс ширина канала составит:

(1000/20) · (160 + 58) · (1+5%) · 8 = 165 кбит/с.

Подставив в формулу остальные значения размера кадра и длительности кадра, получим данные, приведённые в таблице 2.4.

Таблица 2.4 – Зависимость требуемой полосы от длительности кадра.

|

Тип кодека |

Длительность кадра (мс) |

Размер кадра (байт) |

Размер RTP заголовка (байт) |

Требуемая полоса на 1 абонента (кбит/с) |

|

G.711 |

20 |

160 |

58 |

92 |

|

30 |

240 |

58 |

83 |

2.3 Сигнализация в IP-сети

В Н.323 входит три основных протокола: протокол взаимодействия оконечного оборудования с привратником – RAS (Registration, Admission and Status), протокол управления соединениями – H.225 и протокол управления логическими каналами – Н.245, которые совместно с Интернет-протоколами TCP/IP, UDP, RTP и RTCP, а также протоколом Q.931. Протокол TCP используется для переноса сигнальных сообщений H.225 и управляющих сообщений H.245, сигнальные сообщения RAS переносятся с помощью протокола UDP, а перенос речевой и видеоинформации производится посредством использования RTP/RTCP.

ITU-T в Рекомендации Н.225.0 определил протокол взаимодействия компонентов сети Н.323 – оконечного оборудования (терминалов, шлюзов, устройствуправления конференциями) с привратником. Этот протокол получил название RAS (Registration, Admission and Status). Основными процедурами, выполняемыми оконечным оборудованием и привратником с помощью протокола RAS, являются:

- обнаружение привратника;

- егистрация оконечного оборудования у привратника;

- контроль доступа оконечного оборудования к сетевым ресурсам;

- определение местоположения оконечного оборудования в сети;

- изменение полосы пропускания в процессе обслуживания вызова;

- опрос и индикация текущего состояния оконечного оборудования;

- оповещение привратника об освобождении полосы пропускания, ранее занимавшейся оборудованием.

Выполнение первых трех процедур, предусмотренных протоколом RAS, является начальной фазой установления соединения с использованием сигнализации H.323. Далее следуют фаза сигнализации H.225.0 (Q.931) и обмен управляющими сообщениями Н.245. Разъединение происходит в обратной последовательности: в первую очередь закрываются управляющий канал Н.245 и сигнальный канал H.225.0, после чего по каналу RAS привратник оповещается об освобождении ранее занятой оконечным оборудованием полосы пропускания.

Выполнение всех перечисленных выше процедур осуществляется с помощью пар сообщений, специализированных для каждой из процедур. Для переноса сообщений протокола RAS используется протокол негарантированной доставки информации UDP.

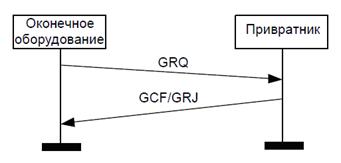

2.3.1.1 Обнаружение привратника.

Прежде чем устройство станет полноправной частью сети, необходимо сделать так, чтобы все остальные устройства увидели нового участника и смогли взаимодействовать с ним. Для этого необходимо зарегистрировать оборудование на привратнике зоны, в которой будет работать это устройство. Прежде всего нужно, чтобы устройству стал известен сетевой адрес подходящего привратника. Процесс определения этого адреса называется обнаружением привратника. Определены два способа обнаружения – ручной и автоматический.

Ручной способ заключается в том, что привратник, обслуживающий определенное устройство, определяется заранее при конфигурации этого устройства.

Первая фаза установления соединения начинается сразу с запроса регистрации устройства, который передается на уже известный сетевой адрес привратника и на UDP порт 1719 (2-я версия протокола) или на порт 1718 (1-я версия). При автоматическом способе обнаружения привратника устройство передает запрос Gatekeeper Request (GRQ) в режиме многоадресной рассылки (multicasting), используя IP-адрес 224.0.1.41 (Gatekeeper UDP Discovery Multicast Address) и UDP порт 1718 (Gatekeeper UDP Discovery Port). Ответить оконечному оборудованию могут один или несколько привратников, передав на адрес, указанный в поле rasAddress запроса GRQ, сообщение Gatekeeper Confirmation (GCF) с предложением своих услуг и с указанием транспортного адреса канала RAS (см. рисунок 2.3). Если привратник не имеет возможности зарегистрировать оконечное оборудование, он отвечает на запрос сообщением Gatekeeper Reject GRJ).

Рисунок 2.3 – Автоматическое обнаружение привратника

Если на GRQ отвечает несколько привратников, оконечное оборудование может выбрать по своему усмотрению любой из них, после чего инициировать процесс регистрации. Если в течение 5 секунд ни один привратник не ответит на GRQ, оконечное оборудование может повторить запрос.

При возникновении ошибки в процессе регистрации у своего привратника, т.е. при получении отказа в регистрации или при отсутствии ответа на запрос регистрации, оконечное оборудование должно провести процедуру обнаружения привратника снова.

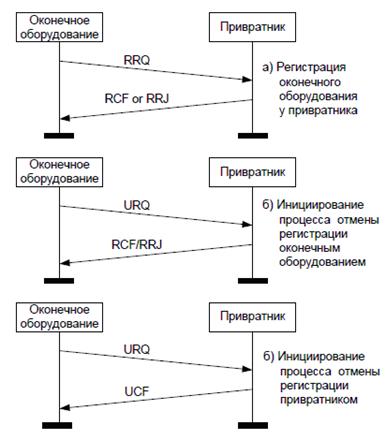

2.3.1.2 Регистрация оконечного оборудования.

Следующим шагом после обнаружения привратника оконечным оборудованием будет присоединение к зоне сети, обслуживаемой данным привратником, т.е. оборудование должно пройти процедуру регистрации (см.рисунок 2.4). Для этого привратнику сообщается адресная информация: список alias-адресов и транспортных адресов оконечного оборудования.

Оконечное оборудование передает запрос регистрации Registration Request (RRQ) на сетевой адрес привратника, либо полученный при выполнении процедуры его автоматического обнаружения, либо известный априори. Стоит отметить, что запрос направляется на общеизвестный номер UDP порта 1719 (Gatekeeper UDP Registration and Status Port). Привратник отвечает на запрос подтверждением Registration Confirmation (RCF) или отказом в регистрации Registration Reject (RRJ). Напомним, что оконечное оборудование может зарегистрироваться только у одного привратника.

Рисунок 2.4 – Процесс регистрации и отмены регистрации

Если оконечное оборудование не указывает alias-адрес в запросе RRQ, привратник может сам назначить такой адрес и передать его оборудованию в сообщении RCF.

Оконечное оборудование может регистрироваться на ограниченный промежуток времени, указывая в параметре timeToLive сообщения RRQ длительность этого промежутка в секундах. Привратник может подтвердить регистрацию сообщением RCF с параметром timeToLive, имеющим то же или меньшее значение.

В течение указанного промежутка времени оконечное оборудование может продлить регистрацию, передав сообщение RRQ с параметром keepAlive. Получив это сообщение, привратник должен перезапустить таймер. По истечении назначенного промежутка времени регистрация считается недействительной. В этом случае привратник может передать сообщение об отмене регистрации, и оконечное оборудование должно пройти повторную регистрацию.

Оконечное оборудование может отменить регистрацию у привратника, передав сообщение Unregister Request (URQ); привратник должен ответить подтверждением Unregister Confirmation (UCF). Такая процедура позволяет оборудованию изменить свой alias-адрес или транспортный адрес. Если оборудование не было зарегистрировано у привратника, последний должен ответить на требование URQ отказом Unregister Reject (URJ).

Привратник может отменить регистрацию оборудования, передав сообщение Unregister Request (URQ), при получении которого оконечное оборудование должно ответить подтверждением Unregister Confirmation (UCF). Теперь, чтобы получить возможность участия в любом соединении, оконечное оборудование должно перерегистрироваться у того же привратника или зарегистрироваться у нового.

2.3.1.3 Доступ оконечного оборудования к сетевым ресурсам.

Чтобы оборудование могло работать в сети, ему необходим доступ к ресурсам этой сети, поэтому в начальной фазе установления соединения, а также после получения сообщения Setup, оборудование обращается к привратнику при помощи запроса Admissions Request (ARQ) с просьбой разрешить соединение с другим оборудованием, что является началом процедуры доступа к сетевым ресурсам. Причем процедура доступа выполняется всеми участниками соединения.

В сообщении ARQ содержится идентификатор оборудования, передавшего сообщение ARQ, и контактная информация того оборудования, с которым оно желает связаться. Контактная информация оборудования включает в себя alias-адрес и/или транспортный адрес сигнального канала, но, как правило, в запрос ARQ помещается только alias-адрес вызываемого оборудования.

В сообщении ARQ указывается также верхний предел суммарной скорости передачи и приема пользовательской информации по всем речевым и видеоканалам (без учета заголовков RTP/UDP/IP и другой служебной информации).

Привратник может выделить требуемую полосу пропускания или снизить предел суммарной скорости, передав сообщение Admissions Confirm (ACF), как показано на рисунке 2.5.

Рисунок 2.5 – Управление доступом с сетевым ресурсам

В этом же сообщении, кроме суммарной скорости, указывается транспортный адрес сигнального канала встречного оборудования, если сигнальный канал будет связывать оборудование непосредственно, или адрес привратника, если он будет маршрутизировать сигнальные сообщения.

После получения ответа ACF на указанный в этом сообщении адрес вызывающий терминал передает сообщение Setup, и делается попытка установить сигнальное соединение Н.225.0. Только после организации сигнального канала и получения по нему сообщения Setup вызываемое оборудование инициирует процедуру доступа к сетевым ресурсам. Если требуемая полоса недоступна, привратник передает сообщение Admissions Reject (ARJ).

2.3.1.4 Определение местоположения оборудования в сети.

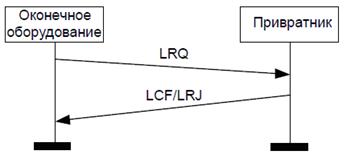

Если оконечное оборудование или привратник желают узнать контактную информацию некоего терминала (адреса сигнального канала и канала RAS) по его alias- адресу, посылается многоадресный запрос Location Request (LRQ). Привратник, у которого зарегистрировано указанное оборудование, должен ответить сообщением Location Confirmation (LCF), содержащим требуемую контактную информацию. Эта процедура называется определением местоположения оконечного оборудования в сети (см.рисунок 2.6).

Привратник, получивший на транспортный адрес своего канала RAS запрос LRQ, должен ответить отказом Location Reject (LRJ), если искомое оборудование у него не зарегистрировано. Привратники, у которых искомое оборудование не зарегистрировано, а сообщение LRQ получено в режиме многоадресной рассылки Gatekeeper′s Discovery Multicast, вообще не должны отвечать на запрос.

Вышеописанная процедура используется, в частности, тогда, когда в сети имеется несколько зон, а вызов выходит за пределы одной зоны. Привратник, у которого зарегистрировано вызывающее оборудование, передает запрос адреса сигнального канала вызываемого оборудования.

Рисунок 2.6 – Определение местоположения оборудования в сети

2.3.1.5 Опрос текущего состояния оборудования.

Поскольку необходим постоянный контроль за оборудованием и за процессом установления соединения, привратник рассылает специальные сообщения через определенные промежутки времени. Данный процесс называется опросом текущего состояния оборудования (см.рисунок 2.7).

Рисунок 2.7 – Опрос текущего состояния оборудования

Запрос информации о текущем состоянии (статусе) оборудования производится привратником при помощи сообщения Information Request (IRQ). Выбор интервала между посылками IRQ оставлен на усмотрение производителя, но он должен быть не меньше 10 с. Получив запрос IRQ, оконечное оборудование должно передать запрашиваемую информацию в сообщении Information Request Response (IRR).

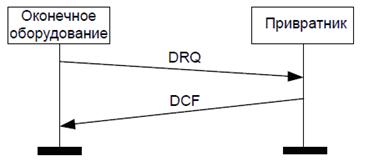

2.3.1.6 Освобождение полосы пропускания.

В конечной фазе разрушения соединения оборудование извещает привратника об освобождении раннее занимавшейся полосы пропускания (см.рисунок 2.8). Оконечное оборудование передает своему привратнику сообщение Disengage Request (DRQ), на которое тот должен ответить подтверждением Disengage Confirm (DCF).

Рисунок 2.8 – Освобождение полосы пропускания

Привратник может сам инициировать освобождение сетевых ресурсов, т.е. разрушение существующего соединения, передав сообщение DRQ. Получив сообщение DRQ, оконечное оборудование должно закрыть логические каналы, управляющий и сигнальный каналы, а затем ответить подтверждением DCF. В случае если привратник инициирует завершение конференции, сообщение DRQ должно передаваться каждому ее участнику.

2.3.2 Сигнальный канал Н.225.0.

Процедуры управления соединениями в сетях H.323 специфицированы ITU-Т в рекомендации Н.225.0. Эти процедуры предусматривают использование в базовом процессе обслуживания вызова сигнальных сообщений Q.931.

Сообщение Setup передается вызывающим оборудованием с целью установить соединение. Это сообщение передается на TCP порт 1720 вызываемого оборудования.

Сообщение Call Proceeding передается к вызывающему оборудованию, чтобы известить его о том, что вызов принят к обслуживанию.

Сообщение Alerting передается к вызывающему оборудованию и информирует его о том, что вызываемое оборудование не занято и что вызываемому пользователю подается сигнал о входящем вызове.

Сообщение Connect передается к вызывающему оборудованию и информирует его о том, что вызываемый пользователь принял входящий вызов.

Сообщение Connect может содержать транспортный адрес управляющего канала H.245.

Сообщение Release Complete передается вызывающим или вызываемым оборудованием с целью разрушить соединение. Это сообщение передается только в том случае, если открыт сигнальный канал.

Сообщение Q.932 Facility используется для обращения к дополнительным услугам в соответствии с рекомендациями ITU-T H.450.х.

Транспортировку сигнальных сообщений обеспечивает протокол с установлением соединения и с гарантированной доставкой информации TCP.

В сетях, не имеющих привратника, сигнальный канал Н.225.0 открывается непосредственно между вызывающим и вызываемым оконечным оборудованием. В этом случае вызывающий пользователь должен знать транспортный адрес сигнального канала (Call Signalling Transport Address) терминала вызываемого пользователя.

В сетях с привратником вызывающее оборудование передает по транспортному адресу канала RAS привратника сообщение ARQ с указанием alias-адреса вызываемого пользователя. Если сигнальные сообщения будет маршрутизировать привратник (Gatekeeper Routed Call Signalling), то в ответном сообщении он передает транспортный адрес своего сигнального канала. Если же сигнальный канал будет организован непосредственно между вызывающим и вызываемым оборудованием (Direct Endpoint Call Signalling), то в ответном сообщении передается транспортный адрес сигнального канала вызываемого оборудования. Выбор варианта передачи сигнальных сообщений оставлен за привратником, хотя оконечное оборудование может указывать, какой вариант для него предпочтителен. И в первом, и во втором случае сигнальный канал Н.225 выполняет одни и те же функции и переносит одни и те же сообщения.

При маршрутизации сигнальных сообщений привратником сигнальный канал может закрываться сразу после установления соединения или оставаться открытым в течение всего соединения для предоставления дополнительных услуг. Закрыть сигнальный канал может только привратник, но если в соединении участвует шлюз, то сигнальный канал должен оставаться открытым до окончания соединения. При закрытии сигнального канала оконечным оборудованием должно сохраняться текущее состояние соединения. Привратник может в любой момент соединения снова открыть сигнальный канал.

Сценарий установления соединения схож с аналогичным сценарием в сетях ISDN, рассмотрим успешное установление соединения. После обмена с привратником сообщениями ARQ и ACF по каналу RAS вызывающее оборудование передает запрос соединения Setup по указанному транспортному адресу сигнального канала. В ответ на сообщение Setup вызываемое оборудование посылает сообщение Call Proceeding, означающее, что вся информация, необходимая для установления соединения, получена, и вызов принят к обслуживанию. Далее от вызываемого оборудования исходит сообщение Alerting, означающее, что вызываемому пользователю подается вызывной сигнал. После того как пользователь принимает вызов, вызываемому оборудованию передается сообщение Connect с транспортным адресом управляющего канала H.245 вызываемого оборудования, если управляющий канал устанавливается напрямую между вызывающим и вызываемым оборудованием, или транспортный адрес канала H.245 привратника, если управляющие сообщения маршрутизирует привратник. В некоторых случаях, например, для проключения разговорных каналов в предответном состоянии, транспортный адрес управляющего канала H.245 вводится в сообщения Call Proceeding или Alerting.

2.3.3 Управляющий канал H.245.

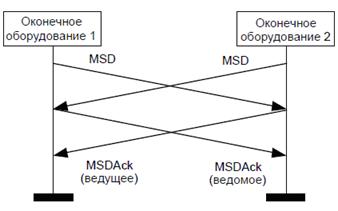

В рекомендации ITU-T H.245 определен ряд независимых процедур, которые должны выполняться для управления информационными каналами:

- определения ведущего и ведомого устройств (Master/slave determination);

- обмена данными о функциональных возможностях (Capability Exchange);

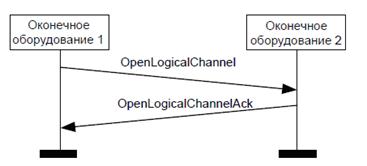

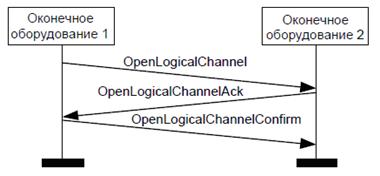

- открытия и закрытия однонаправленных логических каналов (Open/Close Logical Channel Signalling);

- открытия и закрытия двунаправленных логических каналов (Open/Close Bidirectional Logical Channel Signalling);

- определения задержки, возникающей при передаче информации от источника к приемнику и в обратном направлении (Round Trip Delay Determination);

- выбора режима обработки информации (Mode Request);

- сигнализации по петле, создаваемой для целей технического обслуживания оборудования (Maintenance Loop Signalling).

Для выполнения вышеуказанных процедур между оконечными устройствами (или между оконечным оборудованием и устройством управления конференциями или привратником) организуется управляющий канал Н.245. При этом оконечное оборудование должно открывать один (и только один) управляющий канал для каждого соединения, в котором оно участвует. Примечательно, что терминалы, устройства управления конференциями, шлюзы и привратники могут участвовать одновременно в нескольких соединениях и, следовательно, открывать несколько управляющих каналов.

Перенос управляющей информации Н.245 осуществляется протоколом TCP по нулевому логическому каналу, который должен быть постоянно открытым с момента организации канала Н.245 и вплоть до его ликвидации.

По управляющему каналу Н.245 передаются сообщения четырех категорий: запросы, ответы, команды и индикации. Получив сообщение-запрос, оборудование должно выполнить определенное действие и немедленно передать обратно сообщение- ответ. Получив сообщение-команду, оборудование также должно выполнить определенное действие, но отвечать на команду не должно. Сообщение-индикация служит для того, чтобы информировать о чем-либо получателя, но не требует от него ни ответа, ни каких бы то ни было действий.