Некоммерческое акционерное общество

АЛМАТИНСКИЙ УНИВЕРСИТЕТ ЭНЕРГЕТИКИ И СВЯЗИ

Кафедра Электроники

ОСНОВЫ СЕТЕВЫХ ТЕХНОЛОГИЙ

Методические указания к выполнению лабораторных работ

для студентов всех форм обучения специальности

5B071900 – Радиотехника, электроника и телекоммуникация

Алматы 2011

СОСТАВИТЕЛЬ: С.Б. Абдрешова. Методические указания к выполнению лабораторных работ по курсу Основы сетевых технологий (для студентов, обучающихся по специальности 5B071900 – РЭТ). – Алматы: АУЭС, 2011. – 36 с.

В методических указаниях рассматривается 7 лабораторных работ по курсу Основы сетевых технологий с применением ЭВМ. Лабораторные работы составлены на базе демонстрационных и имитационных лабораторных работ, а также в данной работе рассматривается комплекс лабораторных работ по беспроводной связи Wi-Fi на базе стандартов IEEE 802.11b/g.

В работе приводятся краткое содержание, рабочее задание, методические указания и контрольные вопросы по рассматриваемым тематикам.

Методические указания предназначены для студентов, обучающихся по специальности 5B071900 – Радиотехника, электроника и телекоммуникаций по специализации «Электронные системы и технологии».

Табл. 2, библиогр. 24 назв.

Печатается по плану издания НАО «Алматинского университета энергетики и связи» на 2011 г.

Ó НАО «Алматинский университет энергетики и связи», 2011 г.

Сводный план 2011 г., поз. 216

Содержание

Введение

1 Лабораторная работа. Базовые топологии и способы передачи данных в компьютерных сетях 6

2 Лабораторная работа. Эталонная модель взаимодействия открытых систем. Одноранговые сети и сети с выделенным сервером 13

3 Лабораторная работа. Обжим и тестирование «прямых» и «перекрестных» Кабелей utp 18

4 Лабораторная работа. Среда передачи данных 22

5 Лабораторная работа. Установка и настройка беспроводного

aдаптера 25

6 Лабораторная работа. Установка и настройка точки доступа для беспроводной сети 30

7 Лабораторная работа. Настройка беспроводного маршрутизатора 35

Список литературы 42

Введение

Основная цель лабораторных работ заключается в закреплении теоретических знаний и приобретении практических навыков по исследованию компьютерных сетей, его отдельных компонентов и установки соответствующего программного обеспечения.

Выполнение лабораторной работы состоит из трех этапов: выполнение домашнего задания, рабочего задания, отчета и защиты проделанной работы.

Домашнее задание состоит из проработки теоретических материалов, проведения расчетов (если имеется расчетное задание) и подготовки ответов на контрольные вопросы.

Рабочее задание содержит в основном демонстрационные и имитационные лабораторные работы по установке и внедрении аппаратного или программного обеспечения. Имитационное выполнение работ связано с тем, что внешнее вмешательство в реальную действующую компьютерную сеть не желательно. Поэтому часть лабораторных работ представлена в виде демонстрационной версии различных аспектов действия компьютерной сети и ее компонентов (как программного, так и аппаратного), а другая часть – имитационного выполнения таких работ.

А также в данной работе рассматривается комплекс лабораторных работ по беспроводной связи с использованием технологии Wi-Fi на базе стандарта 802.11b/g. Приведены 3 работы по изучению беспроводных устройств.

Основная цель лабораторных работ – приобретение практических навыков работы с беспроводными устройствами: установка, настройка, сборка беспроводных сетей и работа с ними.

Сеть WLAN (Wireless Local Area Network – беспроводная локальная сеть) – вид локальной вычислительной сети (LAN), использующий для связи и передачи данных между узлами высокочастотные радиоволны. Это гибкая система передачи данных, которая применяется как расширение или альтернатива, кабельной локальной сети внутри одного здания или в пределах определенной территории.

Сеть WLAN дает пользователям возможность перемещаться по территории предприятия или организации, оставаясь подключенными к сети. Может обеспечить простое и быстрое построение локальной сети. Гибкость и простата установки позволяет беспроводную сеть построить там, где нельзя протянуть кабели: она облегчает временную установку сети и ее перемещение. Беспроводные сети снижают стоимость установки, поскольку не требуются кабельные соединения. В результате достигается экономия, тем более значительная, чем чаще меняется окружение. Расширение и реконфигурация сети для WLAN не является сложной задачей: пользовательские устройства можно интегрировать в сеть, установив на них беспроводные сетевые адаптеры, что обеспечивает достаточную масштабируемость.

Беспроводную локальную сеть строить проще, чем кабельную, администрирование же обоих типов сетей почти не отличается друг от друга. Клиентское решение сети WLAN построено обычно на принципе Plug-and-Play, который предполагает, что компьютеры просто подключаются к одноранговой (peer-to-peer) сети.

Дальность действия радиочастот, особенно в помещениях, зависит от характеристик изделия (в том числе от мощности передатчика), конструкции приемника, помехозащищенности и пути прохождения сигнала. Взаимодействие радиоволн с обычными объектами здания, например, со стенами, металлическими конструкциями и даже людьми, может повлиять на дальность распространения сигнала и, таким образом, изменить зону действия конкретной системы. Диапазон или область охвата большинства систем WLAN достигает 160 м, в зависимости от количества и вида встреченных препятствий. С помощью дополнительных точек доступа можно расширить зону действия, и тем самым обеспечить свободу передвижения.

Каждый тип оборудования работает в соответствии с определенными стандартами. В настоящее время наиболее распространены стандарты серии IEEE 802.11x, а также 802.15 и 802.16 (WiMAX), Bluetooth, HomeRF.

Основная цель лабораторных работ – приобретение практических навыков работы с беспроводными сетями на базе стандарта IEEE 802.11b/g.

Лабораторная работа состоит из выполнения рабочего задания, оформления отчета и защиты проделанной работы.

Рабочее задание содержит конкретные работы по выполнению того или иного задания по рассматриваемой теме.

Выполнение каждой лабораторной работы должно завершаться оформлением отчета, который должен содержать:

- цель и задание работы;

- краткие итоги теоретической подготовки;

- результаты проделанной работы (полученные результаты опытов и испытаний, построенные графики, обработанные данные и др.);

- выводы по работе и список использованной литературы.

Выполненная работа и оформленный отчет защищается у преподавателя.

Отчет может быть оформлен в электронном виде.

1 Лабораторная работа. Базовые топологии и способы передачи данных в компьютерных сетях

Цель работы:

- ознакомиться с базовыми топологиями компьютерных сетей;

- изучить принцип действия и особенности передачи данных в компьютерных сетях.

Домашняя подготовка

По литературе [1-7] проработать материалы, связанные с базовыми топологиями сетей и методов доступа к ним. Ответить на контрольные вопросы.

Рабочее задание

Выполнить демонстрационные программы Demo 3 и Demo 11 через программную группу Networking Essentials, расположенные в подкаталоге Demo каталога NetEss.

Базовые топологии

Demo 3

Overview

1 Термин топология, или более полно топология сети, определяется как совокупность физических устройств: компьютеров, кабелей и других компонентов сети.

Bus topology

2 Топология «шина». Топологию «шина» часто называют «линейной шиной» (linear bus). Данная топология относится к наиболее простым и широко распространенным топологиям. В ней используется один кабель, именуемый магистралью или сегментом, вдоль которого подключены все компьютеры сети.

3 Передача сигнала. Данные в виде электрических сигналов передаются всем компонентам сети, однако, информацию принимает только тот, адрес которого соответствует адресу получателя, зашифрованному в этих сигналах. Причем в каждый момент времени только один компьютер может вести передачу.

4 Отражение сигнала. Данные, или электрические сигналы, распространяются по всей сети – от одного конца кабеля к другому. Если не предпринимать никаких специальных действий, сигнал, достигая конца кабеля, будет отражаться и не позволит другим компьютерам осуществлять передачу. Поэтому после того как данные достигнут адресата, электрические сигналы необходимо погасить.

Сигнал, посланный компьютером 6, достигнув конца кабеля, отражается, что создает помехи в сети.

5 Терминатор. Чтобы предотвратить отражение электрических сигналов, на каждом конце кабеля устанавливают терминаторы (terminators), поглощающие эти сигналы.

6 Компьютер 6 хочет передать сигнал компьютеру 2. На концах кабеля расположены терминаторы, следовательно, отраженный сигнал будет уничтожен. Поглощение сигнала очищает кабель, что дает возможность другим компьютерам посылать информацию.

7 Пассивная топология. Топология шина – пассивная топология. Это значит, что компьютеры только «слушают» передаваемые по сети данные, но не перемещают их от отправителя к получателю. Поэтому, если один компьютер выйдет из строя, то это не скажется на работе остальных.

8 Разрыв кабеля приводит к появлению свободных концов между двумя терминаторами. Отраженный сигнал остановит работу сети. Разрыв сетевого кабеля происходит при его физическом разрыве, или отсоединении одного из концов. Например, если вышедший из строя компьютер был удален, а соединение не было восстановлено, то произойдет разрыв сети.

9 Сами по себе компьютеры в сети остаются полностью работоспособными, но до тех пор, пока сегмент разорван, они не могут взаимодействовать друг с другом.

Star topology

10 При топологии «звезда» все компьютеры с помощью сегментов кабеля подключаются к центральному компоненту, именуемому концентратором (Hub). Сигналы от передающего компьютера поступают через концентратор ко всем остальным.

11 Если компьютер 1 хочет передать сигнал компьютеру 6, то он пересылает сигнал в Hub. Сигнал с компьютера 1 попадает в Hub, a Hub отвечает за распространение сигнала.

12 Если один компьютер неисправен, то он не может участвовать в работе сети, но все остальные компьютеры и вся сеть будут функционировать.

13 Если неисправен Hub, то все компьютеры будут работать, но сеть функционировать не будет. Что же происходит реально в сети? Сетевые карты, которые находятся на рабочих станциях и к которым подключен кабель, будут знать, что Hub неисправен, и не будут пытаться послать сигнал.

Ring Topology

14 При топологии «кольцо» компьютеры подключаются к кабелю, замкнутому в кольцо. Поэтому у кабеля просто не может быть свободного конца, к которому надо подключать терминатор. Сигналы передаются по кольцу в одном направлении и проходят через каждый компьютер. В отличие от пассивной топологии «шина», здесь каждый компьютер выступает в роли репитера, усиливая сигналы и передавая их следующему компьютеру. Поэтому, если выйдет из строя один компьютер, прекращает функционировать вся сеть.

15 В версии Token ring каждый компьютер подсоединен к Hub'у. Все сообщения через Hub передаются от одного компьютера к другому.

16 Может показаться, что топология Token ring точно такая же, как и звезда. Когда мы говорим кольцо, мы имеем в виду логическое кольцо, и сигнал проходит от одного компьютера к другому, пока не дойдет до нужного компьютера.

17 Сигнал передается с компьютера на Hub, а затем в следующий компьютер.

18 Передача маркера. Один из принципов передачи данных в кольцевой сети носит название передачи маркера. Суть его такова. Маркер последовательно, от одного компьютера к другому, передается до тех пор, пока его не получит тот, который «хочет» передать данные. Передающий компьютер изменяет маркер, помещает электронный адрес в данные и посылает их по кольцу.

Данные проходят через каждый компьютер, пока не окажутся у того, чей адрес совпадает с адресом получателя, указанным в данных.

После этого принимающий компьютер посылает передающему сообщение, где подтверждает факт приема данных. Получив подтверждение, передающий компьютер создает новый маркер и возвращает его в сеть.

19 Так как сигнал проходит через каждый компьютер, то выход из строя одного компьютера может вывести из строя всю сеть. Сеть Token ring определяет, что компьютер неисправен и пропускает его. Это позволяет другим компьютерам продолжить работу в сети.

Star Bus Topology

20 В настоящее время часто используются топологии, которые комбинируют компоновку сети по принципу шины, звезды и кольца. Звезда-шина (star-bus) – это комбинация топологий «шина» и «звезда». Чаще всего это выглядит так: несколько сетей с топологией «звезда» объединяются при помощи магистральной линейной шины.

21 В этом случае выход из строя одного компьютера не оказывает никакого влияния на сеть, остальные компьютеры по-прежнему взаимодействуют друг с другом.

22 Выход из строя концентратора повлечет за собой остановку подключенных к нему компьютеров и концентраторов.

23 Если Hub, расположенный между другими Hub'ами, неисправен, то сеть между Hub'ами и компьютерами в неисправном Hub'e не будет функционировать.

Review

24 Топология шина

- Компьютеры подключаются вдоль одной шины.

- Только один компьютер в каждый момент времени может передавать информацию.

- Сигнал, посылаемый в сеть, проходит от одного конца кабеля к другому.

- Терминаторы подсоединяются к обоим концам шины и используются для поглощения сигнала.

- Топология шина – пассивная топология.

- Разрыв в сети выводит из строя всю сеть.

25 Топология звезда

- Все компьютеры через кабель подсоединяются к Hub'y (концентратору).

- Все сигналы от компьютеров посылаются в Hub, который распределяет сигналы.

- Если один компьютер выходит из строя, то это не приводит к выходу из строя всей сети.

- Если Hub выходит из строя, то вся сеть не функционирует, однако компьютеры могут работать сами по себе.

26 Топология кольцо

- Все компьютеры через кабель подсоединяются к Hub'y или концентратору.

- Сигнал проходит через сеть по логическому кольцу.

- В отличие от пассивной топологии шина, каждый компьютер принимает сигнал и передает его следующем компьютеру.

- Маркер это сигнал, проходящий через всю сеть, пока один из компьютеров не послал информацию.

- Не один компьютер не может послать информацию, пока к нему не придет маркер.

Методы доступа

Demo 11

1 Overview

The Function of Access Methods

2 В сети несколько компьютеров должны иметь совместный доступ к кабелю. Однако если два компьютера попытаются одновременно передавать данные, их пакеты «столкнутся» друг с другом и будут испорчены. Это так называемая коллизия.

3 Чтобы передать данные по сети от одного пользователя к другому или получить с сервера, должно быть несколько способов:

- поместить данные в кабель без «столкновения» с уже передаваемыми по нему данными;

- принять данные с достаточной степенью уверенности в том, что при передаче они были повреждены в результате коллизии.

4 Метод доступа – набор правил, которые определяют, как компьютер должен отправлять и принимать данные по сетевому кабелю.

Все сетевые компьютеры должны использовать один и тот же метод доступа, иначе произойдет сбой сети. Отдельные компьютеры, чьи методы будут доминировать, не дадут остальным осуществить передачу.

Методы доступа служат для предотвращения одновременного доступа к кабелю нескольких компьютеров, упорядочивая передачу и прием данных по сети и гарантируя, что в каждый момент времени только один компьютер может работать на передачу.

CSMA/CD

5 При множественном доступе с контролем несущей и обнаружением коллизий (сокращенно CSMA/CD) все компьютеры в сети – и клиенты, и серверы – «прослушивают» кабель, стремясь обнаружить передаваемые данные (т.е. трафик).

При этом:

1 Компьютер «понимает», что кабель свободен (т.е. трафик отсутствует).

2 Компьютер может начать передачу данных.

3 Пока кабель не освободится (в течение передачи данных), ни один из сетевых компьютеров не может вести передачу.

6 Если два (или более) компьютера попытаются вести передачу данных одновременно, это приведет к коллизии. Тогда эти компьютеры приостанавливают передачу на случайный интервал времени, а затем вновь стараются «наладить» связь.

Обратите внимание на название доступа. Компьютеры как бы «прослушивают» кабель, отсюда – контроль несущей. Чаще всего сразу несколько компьютеров в сети «хотят» передать данные, отсюда – множественный доступ. Передавая данные, компьютеры «прослушивают» кабель, чтобы, обнаружив коллизии, некоторое время переждать, а затем возобновить передачу. Отсюда – обнаружение коллизий.

7 CSMA/CD известен как состязательный метод, поскольку сетевые компьютеры «состязаются» (конкурируют) между собой за право передавать данные.

Компьютеры 3, 4 и 6 готовы передать информацию. Компьютер 6 передает информацию, а 3 и 4 готовы к передаче. Зеленые кружочки указывают на это.

CSMA/CA

8 Множественный доступ с контролем несущей и предотвращением коллизий (сокращенно CSMA/CA) не так популярен, как CSMA/CD, или передача маркера. Используя CSMA/CA, каждый компьютер перед передачей данных в сеть сигнализирует о своем намерении, поэтому остальные компьютеры «узнают» о готовящейся передаче и могут избежать коллизий.

Однако широковещательное оповещение увеличивает общий трафик сети и уменьшает ее пропускную способностью. Отсюда – CSMA/CA работает медленнее, чем CSMA/CD.

Token Passing

9 Суть доступа с передачей маркера заключается в следующем: пакет особого типа, маркер (token), циркулирует по кольцу от компьютера к компьютеру. Чтобы послать данные в сеть, любой из компьютеров сначала должен дождаться прихода свободного маркера и захватить его.

Когда какой-либо компьютер «наполнит» маркер своей информацией и пошлет его по сетевому кабелю, другие компьютеры уже не могут передавать данные. Так как в каждый момент времени только один компьютер будет использовать маркер, в сети не возникнет ни состязания, ни коллизий, ни временных пауз.

10 Информация посылается по следующему алгоритму:

а) когда компьютер хочет передать информацию он должен дождаться свободного маркера. С приходом маркера он должен захватить его;

в) после того как компьютер захватил маркер, он может послать информацию. Информация передается в виде пакетов с добавленной к ним информацией о компьютере-получателе;

с) когда информация достигает адресата, она копируется на эту машину и продолжает проходить по сети;

d) когда информация возвращается к компьютеру-отправителю, она уничтожается и создается новый маркер.

Demand Priority

11 Доступ по приоритету запроса – относительно новый метод доступа, разработанный для стандарта сети Ethernet со скоростью передачи данных 100 Мбит/с – 100VG-AnyLAN. Он стандартизирован IEEE в категории 802.12.

Этот метод доступа основан на том, что все сети 100VG-AnyLAN строятся только из концентраторов и оконечных узлов. Концентраторы управляют доступом к кабелю последовательно, опрашивая все узлы в сети и выявляя запросы на передачу. Концентратор должен знать все адреса, связи и узлы и проверять их работоспособность. Оконечным узлом, в соответствии с определением 100VG-AnyLAN, может быть компьютер, мост, маршрутизатор или коммутатор.

12 В сетях с использованием доступа по приоритету запроса каждый компьютер может одновременно передавать и принимать данные, поскольку для этих сетей разработана специальная схема кабеля. В них применяется восьмипроводной кабель, по каждой паре проводов сигналы передаются с частотой 25 МГц.

В сетях, где реализован доступ по приоритету запроса, связь устанавливается только между компьютером-отправителем, концентратором и компьютером-получателем. Такой вариант более эффективен, чем CSMA/CD, где передача осуществляется для всей сети. В среде с доступом по приоритету запроса каждый концентратор «знает» только те оконечные узлы и репитеры, которые непосредственно подключены к нему, тогда как в среде с CSMA/CD каждый концентратор «знает» адреса всех узлов сети.

13 Как и при CSMA/CD, при доступе по приоритету запроса два компьютера могут бороться за право передать данные. Однако только последний метод реализует схему, по которой определенные типы данных, если возникло состязание, имеют соответствующий приоритет. Получив одновременно два запроса, концентратор вначале отдаст предпочтение запросу с более высоким приоритетом. Если запросы имеют одинаковый приоритет, они будут обслужены в произвольном порядке.

Review

14

|

Свойство или функция |

CSMA/CD |

CSMA/CA |

Доступ с передачей маркера |

Доступ по приоритету запроса |

|

Тип связи |

Широковеща-тельный |

Широковеща-тельный |

Передача маркера |

Через концентратор |

|

Тип доступа |

Состязательный |

Состязательный |

Не состязательный |

Состязательный |

|

Тип сети |

Ethernet |

Local Talk |

Token Ring, ArcNet |

100VG-AnyLAN |

Контрольные вопросы

1 Особенности работы топологии «шина».

2 Принцип работы топологии «звезда».

3 Особенности работы топологии «кольцо».

4 Приведите пример (схему) сети по топологии «звезда-шина».

5 Особенности сети со звездообразно-кольцевой топологией.

6 Какую роль играет терминатор?

7 Что такое репитер?

8 Для чего используется Hub? В чем различие активного и пассивного концентраторов?

9 Что такое «коллизия» и в результате чего она может произойти?

10 Что такое «окно коллизии»?

11 Для чего служат методы доступа, и какие методы доступа Вы знаете?

12 Метод доступа CSMA/CD.

13 Метод доступа CSMA/CA.

14 Что означает широковещательность и состязательность методов доступа?

15 Суть метода доступа с передачей маркера.

16 Доступ по приоритету запроса.

17 Дайте сравнительную характеристику методам доступа.

2 Лабораторная работа. Эталонная модель взаимодействия открытых систем. Одноранговые сети и сети с выделенным сервером

Цель работы:

- ознакомиться с эталонной моделью взаимодействия открытых систем OSI;

- ознакомиться с особенностями одноранговых компьютерных сетей и сетей с выделенным сервером.

Домашняя подготовка

По литературе проработать материалы, связанные с эталонной моделью взаимодействия открытых систем и совместного использования ресурсов. Ответить на контрольные вопросы.

Выполнить демонстрационные программы Dеmo7 и Demo 15.

Эталонная модель взаимодействия открытых систем

Demo 7

1 Overview

The ISO/OSI Reference Model

2 В 1984 году ISO выпустила новую версию своей модели, названную эталонной моделью взаимодействия открытых систем (Open System Interconnection reference model, OSI). Версия 1984 года стала международным стандартом: именно ее спецификации используют производители при разработке сетевых продуктов, именно ее придерживаются при построении сетей.

Эта модель – широко распространенный метод описания сетевых сред. Являясь многоуровневой системой, она отражает взаимодействие программного и аппаратного обеспечения при осуществлении сеанса связи, а также помогает решить разнообразные проблемы.

В модели OSI сетевые функции распределены между семью уровнями. Каждому уровню соответствуют различные сетевые операции, оборудование и протоколы.

A Layered Architecture

3 Физический уровень. Уровень 1, Физический, – самый нижний в модели OSI. Этот уровень осуществляет передачу неструктурированного, «сырого» потока битов по физической среде (например, по сетевому кабелю). Здесь реализуются электрический или оптический, механический и функциональный интерфейсы с кабелем. Физический уровень также формирует сигналы, которые переносят данные, поступившие от всех вышележащих уровней.

На этом уровне определяется способ соединения сетевого кабеля с платой сетевого адаптера, в частности, количество контактов в разъемах и их функции. Кроме того, здесь определяется способ передачи данных по сетевому кабелю.

Физический (Physical) уровень предназначен для передачи битов (нулей и единиц) от одного компьютера к другому. Содержание самих битов на данном уровне значения не имеет. Этот уровень отвечает за кодирование данных и синхронизацию битов, гарантируя, что переданная единица будет воспринята именно как единица, а не как ноль. Наконец, Физический уровень устанавливает длительность каждого бита и способ перевода бита в соответствующие электрические или оптические импульсы, передаваемые по сетевому кабелю.

Канальный уровень. Уровень 2, Канальный, осуществляет передачу кадров, (frames) данных от Сетевого уровня к Физическому. Кадры – это логически организованная структура, в которую можно помещать данные. Канальный уровень компьютера-получателя упаковывает «сырой» поток битов, поступающих от Физического уровня, в кадры данных.

Сетевой уровень. Уровень 3, Сетевой (Network), отвечает за адресацию сообщений и перевод логических адресов и имен в физические адреса. Одним словом, исходя из конкретных сетевых условий, приоритета услуги и других факторов здесь определяется маршрут от компьютера-отправителя к компьютеру-получателю. На этом уровне решаются также такие задачи и проблемы, связанные с сетевым трафиком, как коммутация пакетов, маршрутизация и контроль за перегрузкой данных.

Если сетевой адаптер маршрутизатора не может передавать большие блоки данных, посланные компьютером-отправителем, на Сетевом уровне эти блоки разбиваются на меньшие. А Сетевой уровень компьютера- получателя собирает эти данные в исходное состояние.

Транспортный уровень. Уровень 4, Транспортный (Transport), обеспечивает дополнительный уровень соединения – ниже Сеансового уровня. Транспортный уровень гарантирует доставку пакетов без ошибок, в той же последовательности, без потерь и дублирования. На этом уровне сообщения переупаковываются: длинные разбиваются на несколько пакетов, а короткие объединяются в один. Это увеличивает эффективность передачи пакетов по сети. На Транспортном уровне компьютера-получателя сообщения распаковываются, восстанавливаются в первоначальном виде, и обычно посылается сигнал подтверждения приема.

Транспортный уровень управляет потоком, проверяет ошибки и участвует в решении проблем, связанных с отправкой и получением пакетов.

Сеансовый уровень. Уровень 5, Сеансовый (Session), позволяет двум приложениям на разных компьютерах устанавливать, использовать и завершать соединение, называемое сеансом. На этом уровне выполняются такие функции, как распознавание имен и защита, необходимые для связи двух приложений в сети.

Сеансовый уровень обеспечивает синхронизацию между пользовательскими задачами посредством расстановки в потоке данных контрольных точек (checkpoints). Таким образом, в случае сетевой ошибки, потребуется заново передать только данные, следующие за последней контрольной точкой. На этом уровне выполняется управление диалогом между взаимодействующими процессами, т.е. регулируется, какая из сторон осуществляет передачу, когда, как долго и т.д.

Представительский уровень. Уровень 6, Представительский (Presentation), определяет формат, используемый для обмена данными между сетевыми компьютерами. Этот уровень можно назвать переводчиком. На компьютере-отправителе данные, поступившие от прикладного уровня, переводятся в общепринятый промежуточный формат. На компьютере-получателе на этом уровне происходит перевод из промежуточного формата в тот, который используется Прикладным уровнем данного компьютера. Представительский уровень отвечает за преобразование протоколов, трансляцию данных, их шифрование, смену или преобразование применяемого набора символов (кодовой таблицы) и расширение графических команд. Представительский уровень, кроме того, управляет сжатием данных для уменьшения передаваемых битов.

На этом уровне работает утилита, называемая редиректором (redirector). Ее назначение – переадресовать операции ввода/вывода к ресурсам сервера.

Прикладной уровень. Уровень 7, Прикладной (Application), – самый верхний уровень модели OSI. Он представляет собой окно для доступа прикладных процессов к сетевым услугам. Этот уровень обеспечивает услуги, напрямую поддерживающие приложения пользователя такие, как программное обеспечение для передачи файлов, доступа к базам данных и электронная почта. Прикладной уровень управляет общим доступом к сети, потоком данных и обработкой ошибок.

Transmitting Data

4 Когда информация посылается в сеть, она проходит все семь уровней. Каждый уровень добавляет к пакету некоторую информацию, а канальный уровень (2) информацию для маршрутизации.

Физический уровень отправляет пакет в физическую сеть.

5 Когда информация приходит на получающий компьютер каждый уровень берет и перерабатывает свою часть информации, прежде чем передать пакет в следующий уровень.

6 Этот процесс повторяется для каждой передачи информации между двумя компьютерами в сети.

Review

7

- Модель OSI – архитектура, которая делит сетевую связь на семь уровней.

- Каждый уровень добавляет свою информацию к пакету, передаваемому по сети.

- Она содержит информацию о том, как должны работать оборудование и протоколы вместе, чтобы обеспечить связь.

- Сетевые продукты основаны на спецификации модели OSI.

Одноранговые сети и сети с выделенным сервером

Demo 15

· 1 В одноранговой сети все компьютеры равноправны. Каждый компьютер может выполнять функции клиента и сервера. Пользователь каждого компьютера определяет, какую информацию на данном компьютере можно совместно использовать в сети.

· 2 Компьютеры в одноранговой сети объединяются в рабочие группы. Одноранговая сеть может быть использована только для небольшого количества компьютеров, от двух до десяти. Отсутствует понятие «администратор», который отвечал бы за всю сеть. Каждый имеет свою собственную систему безопасности и решает к каким ресурсам дать доступ.

· 3 Когда рабочие группы становятся большими, очень сложно использовать децентрализованную систему. Например, если в сети 15 клиентских станций, то они будут иметь 15 отдельных баз данных системы безопасности, которые будут обслуживать 15 пользователей.

· 4 Windows NT Server предполагает существование модели домена, в которой более эффективно работает система безопасности, и проще осуществлять администрирование. Домен это логическая группа с одним или несколькими серверами и клиентами, которые имеют единую базу данных и систему безопасности.

Более крупные сети имеют несколько доменов.

· 5 Большинство доменов имеют специализированные серверы. Они выполняют одну из функций сервера и не используются как клиент, или рабочая станция. В сети на основе сервера администрирование безопасности и ресурсов производится централизованно.

· 6 Один из таких специализированных серверов это первичный контроллер домена (Primary Domain Controller, PDC). PDC – это первый сервер устанавливаемый в домене. Он содержит мастер-копию учетных записей пользователей. Он также может использоваться как сервер файлов, печати и т. д. Каждый домен имеет один PDC.

· 7 Некоторые серверы Windows NT, установленные после PDC, могут быть установлены как резервные контроллеры доменов (Backup Domain Controller, BDC). BDC – это компьютер, который хранит резервные копии политики безопасности домена и базу данных домена, а также проводит аутентификацию входов в сеть. Наличие в домене BDC строго необязательно, однако рекомендуется иметь как минимум один BDC. Кроме того, BDC может функционировать как сервер файлов, печати и приложений.

· 8 BDC берет на себя обязанности PDC, если он выходит из строя.

9 Множество функций, которые сервер должен исполнять, различны и комплексны. Например, сервер файлов и печати определяет доступ пользователя к файлам и принтерам. Почтовый сервер осуществляет передачу и прием почты по сети. Факс-сервер осуществляет прием и передачу факсов, используя один или несколько факс-модемов сети.

Review

Одноранговая сеть – это небольшая сеть, содержащая от двух до десяти компьютеров, объединенных в одну или несколько рабочих групп. Каждый клиент содержит свою базу данных.

Сети, имеющие больше десяти компьютеров, должны использовать доменную модель. В ней легче проводить администрирование и защитную политику.

Каждый домен содержит контроллер домена. Также домен может иметь специализированные серверы, например, серверы файлов и печати, сервер электронной почты, сервер приложений.

Контрольные вопросы

1 Перечислите уровни модели OSI.

2 Укажите назначение основных уровней модели OSI.

3 Что означает стек протоколов? Какие стандартные стеки протоколов Вы знаете?

4 Чем отличается стандарт IEEE 802 от модели OSI?

5 Сколько категорий имеет спецификация 802? Назовите основные из них.

6 Расскажите о расширении модели OSI. Что означают LLC и MAC?

7 Что характеризуют спецификации IEEE 802.1 Q, р, d?

8 Что означает спецификации IEEE 802.3z? IEEE 802.3ab?

9 На каких уровнях OSI работают мосты, маршрутизаторы и шлюзы?

10 Опишите структуру сетевого пакета. Как расшифровывается CRC?

11 Что означает HCL?

12 Что понимается под маршрутизируемыми протоколами? Какие Вы знаете маршрутизируемые и не маршрутизируемые протоколы?

13 Укажите особенности одноранговой сети.

14 Какие особенности и области применения сети с выделенным сервером?

15 Что такое «разделяемый ресурс»?

16 Какие устройства могут быть представлены в совместное использование в сети?

17 Какова роль «администратора сети»?

18 Может ли сеть включать несколько серверов?

19 Какая компьютерная сеть называется одноранговой?

20 Какая особенность сети с выделенным сервером?

21 Что означает сертификат безопасности С2, «Оранжевая книга»?

3 Лабораторная работа. Обжим и тестирование «прямых» и «перекрестных» кабелей utp

Цель работы

– ознакомление со средой передачи данных;

– приобрести навыки по обжиму и тестированию кабелей UTP для сети Ethernet.

Рабочее задание

Обжать «прямой кабель» по стандарту Т568В.

Протестировать кабель с помощью тестера.

Обжать «перекрестный кабель» по стандарту Т568В и Т568А. Проверить работоспособность кабеля с помощью тестера.

Требуемые ресурсы:

1) Два куска кабеля категории 5 или 5e для каждой пары студентов. Прямой кабель длиной 1,5 метра, перекрещенный – 3 м;

2) Не менее четырех разъемов RJ-45 (может потребоваться больше при неправильном соединении проводов);

3) Обжимные инструменты RJ-45;

4) Тестер кабелей Ethernet.

Методические указания к выполнению лабораторной работы

Наиболее распространенным кабельным соединением является витое двухжильное проводное соединение, часто называемое "витой парой" (twisted pair). Она позволяет передавать информацию со скоростью до 100 Мбит/с (1 Гбит/с), легко наращивается, однако является помехонезащищенной средой. Максимальная длина кабеля не может превышать 100 м. Минимальная длина кабеля – 1м.

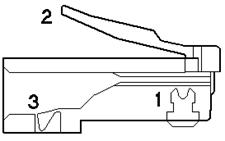

В качестве коннектора используется восьмиконтактный модульный соединитель "RJ-45".

|

1 – контакты 8 штук, |

|

Рисунок 1 – Вид коннектора с боку

|

Контакт 1 3 4 5 6 7 Контакт 8 |

|

Рисунок 2 – Вид коннектора со стороны контактов

|

В процессе обжима они будут утоплены внутрь корпуса, прорежут изоляцию (2) провода и воткнуться в жилу(1). |

|

Рисунок 3 – Вид коннектора спереди

В «прямом кабеле» цвет провода контакта 1 на одном конце совпадает с цветом провода контакта 1 на другом конце кабеля. Для остальных семи контактов ситуация аналогична.

Кабель будет создан на основе стандарта TIA/EIA T568A или T568B для Ethernet, который определяет цвета проводов для каждого контакта. Прямые соединительные кабели обычно используются для прямого подключения узла к концентратору или коммутатору либо к настенному креплению в офисе.

В «перекрестном кабеле» вторая и третья пары на разъеме RJ-45 на одном конце кабеля перекрещены по отношению к другому концу. Выводы данного кабеля соответствуют стандарту T568A на одном конце и стандарту T568B на другом. «Перекрестные кабели» обычно используются для соединения однородных устройств между собой, например, компьютер с компьютером, коммутатор с коммутатором и т.д.

Лабораторную работу лучше выполнять парами или в группе.

Таблица 1 – Расположение проводов по стандарту T568A

|

№ контакта |

№ пары |

Цвет провода |

Функция |

|

1 |

2 |

Белый/зеленый |

Передача |

|

2 |

2 |

Зеленый |

Передача |

|

3 |

3 |

Белый/оранжевый |

Прием |

|

4 |

1 |

Синий |

Не используется |

|

5 |

1 |

Белый/синий |

Не используется |

|

6 |

3 |

Оранжевый |

Прием |

|

7 |

4 |

Белый/коричневый |

Не используется |

|

8 |

4 |

Коричневый |

Не используется |

Таблица 2 – Расположение проводов по стандарту T568B

|

№ контакта |

№ пары |

Цвет провода |

Функция |

|

1 |

2 |

Белый/оранжевый |

Передача |

|

2 |

2 |

Оранжевый |

Передача |

|

3 |

3 |

Белый/зеленый |

Прием |

|

4 |

1 |

Синий |

Не используется |

|

5 |

1 |

Белый/синий |

Не используется |

|

6 |

3 |

Зеленый |

Прием |

|

7 |

4 |

Белый/коричневый |

Не используется |

|

8 |

4 |

Коричневый |

Не используется |

Порядок выполнения работы:

1 Создание и тестирование прямого кабеля Ethernet.

1.1 Получение и подготовка кабеля.

1.1.1 Отрежьте кусок кабеля требуемой длины.

1.1.2 С помощью инструмента для снятия изоляции очистите от оболочки оба конца кабеля на 5,08 см (2").

1.1.3 Определите правильную таблицу на основе используемого стандарта.

1.1.4 Расплетите короткий участок пар и упорядочите их в порядке, точно соответствующем стандарту. Очень важно расплетать как можно меньший участок. Скручивание очень важно, так как обеспечивает подавление помех.

1.1.5 Выпрямите и разгладьте провода между своими большим и указательным пальцами.

1.1.6 Убедитесь, что порядок проводов кабеля все еще соответствует стандарту.

1.1.7 Обрежьте прямой участок кабеля на расстоянии 1,25 – 1,9 см от края кабельной оболочки. Если оставить более длинный участок, кабель будет восприимчив к перекрестным помехам (помехам, создаваемым соседними проводами).

1.1.8 При вставке проводов выступ (штырь, торчащий из разъема RJ-45) должен находиться с обратной стороны и быть направленным вниз. Вставьте провода в разъем RJ-45 до упора, все провода должны заходить в разъем на максимальную длину.

1.1.9 Осмотрите конец разъема. Восемь проводов должны быть плотно сжаты на конце разъема RJ-45. Некоторая часть оболочки кабеля должна заходить в разъем. Если оболочка заходит в разъем недостаточно глубоко, то в конечном итоге это может привести к повреждению кабеля.

1.1.10 Если все правильно выровнено и вставлено, вставьте разъем RJ-45 и кабель в обжимный инструмент. Обжимный инструмент обожмут разъем RJ-45 двумя поршнями.

1.1.11 Повторно осмотрите разъем. В случае неправильной установки обрежьте конец и повторите процесс.

1.1.12 Выполните ранее описанные действия, чтобы установить разъем RJ-45 на другом конце кабеля.

1.2 Тестирование кабеля

1.2.1 С помощью кабельного тестера проверьте работоспособность «прямого кабеля». Если кабель не прошел тест, заново выполните данную лабораторную работу.

1.2.2 К каждому тестируемому кабелю примените следующую процедуру. Вставьте один конец кабеля в разъем RJ-45 тестера с маркировкой UTP/FTP. Вставьте другой конец кабеля в охватывающую втулку RJ-45, а затем вставьте идентификатор кабеля с другой стороны втулки. Протестируйте кабель.

2 Создание и тестирование «перекрестного кабеля» Ethernet

2.1 Получение и подготовка кабеля

2.1.1 Отрежьте кусок кабеля требуемой длины и с помощью инструмента для снятия изоляции очистите от оболочки оба конца кабеля на 5,08 см (2").

2.1.2 Найдите таблицу T568A в начале данного документа.

в. Выполните ранее описанные действия по пунктам 1.1.2- 1.1.10 (но используя таблицу и стандарт T568А), чтобы установить разъем RJ-45 на одном конце кабеля.

2.1.3 Повторно осмотрите разъем. В случае неправильной установки обрежьте конец и повторите процесс.

Обработка другого конца кабеля в соответствии со стандартом T568B

2.1.4 Выполните ранее описанные действия (но используя таблицу и стандарт T568B), чтобы установить разъем RJ-45 на другом конце кабеля.

2.1.5 Повторно осмотрите разъем. В случае неправильной установки обрежьте конец и повторите процесс.

2.2 Тестирование кабеля

2.2.1 С помощью кабельного тестера проверьте работоспособность перекрещенного кабеля. Если кабель не прошел тест, заново выполните данную лабораторную работу.

Контрольные вопросы

1 Какие типы кабелей вы знаете?

2 Максимальная длина кабеля UTP. Объясните причину ограничения длины кабеля?

3 Чем отличается прямой кабель от перекрещенного?

4 Какие разъемы используются для подключения витых пар?

5 Каким стандартом определяется порядок разводки проводов для разъемов RJ-45?

6 Приведите схему обжима витой пары и объясните принцип передачи информаций.

7 Основные электрические и частотные параметры витой пары.

8 Массогабаритные и эксплуатационные параметры кабеля UTP категорий 5е.

4 Лабораторная работа. Среда передачи данных

Цель работы:

– знакомство с различными способами соединения двух узлов между собой;

– изучение характеристик, выявление достоинств и недостатков различных сред для передачи информаций.

Рабочее задание

Организовать передачу данных между двумя компьютерами (прямое соединение ПК к ПК).

Организовать передачу данных между узлами соединенных между собой с помощью коммутатора.

Организовать беспроводное соединение между компьютерами без точки доступа.

Сравнить эти способы передачи данных между собой и написать вывод.

Методические указания

IP адреса для сетевых карт компьютеров выбирают из таблицы 1.

Таблица 1

|

№ пары |

IP адрес ПК1 |

IP адрес ПК2 |

Маска подсети |

|

1 |

10.0.0.1 |

10.0.0.2 |

255.0.0.0 |

|

2 |

10.0.0.3 |

10.0.0.4 |

|

|

3 |

10.0.0.5 |

10.0.0.6 |

|

|

4 |

10.0.0.7 |

10.0.0.8 |

|

|

5 |

10.0.0.9 |

10.0.0.10 |

|

|

6 |

10.0.0.11 |

10.0.0.12 |

Порядок выполнения работы

1 Организовать передачу данных между двумя компьютерами (прямое соединение ПК к ПК).

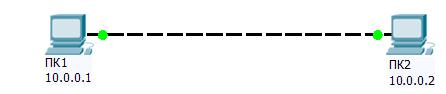

1.1 С помощью перекрещенного кабеля (обжатый в предыдущей лабораторной работе) соедините два ПК между собой (рис 1).

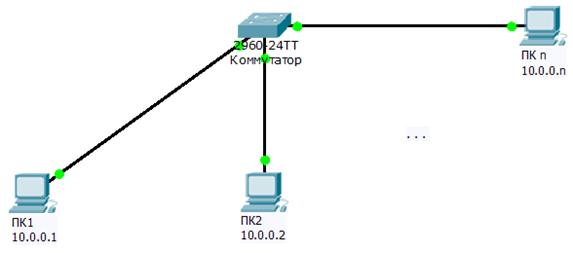

Рисунок 1

1.2 Нужно присвоить IP адреса сетевым картам компьютера согласно таблице 1. Для этого нужно открыть окно «Свойства» сетевого окружения. В открывшемся окне выбрать свойство «Локальная сеть», а далее зайти в свойство протокола TCP/IP и присвоить IP адрес.

Примечание: Пользователь должен зайти в ПК под администратором.

1.3 Повторить эти действия для второго ПК для присвоения IP адреса.

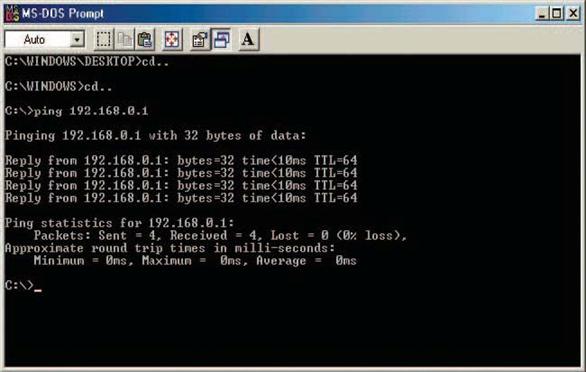

1.4 Проверить физическую связь между компьютерами с помощью утилиты ping.

1.5 Для этого на обоих компьютерах нажмите кнопку «Пуск» и выберите команду «Выполнить».

1.6 В командной строке обоих компьютеров введите команду ipconfig.

1.7 Запишите IP-адреса обоих компьютеров.

Компьютер 1: _________________________

Компьютер 2: _________________________

1.8 В командной строке одного компьютера введите команду ping с IP-адресом соседнего компьютера. Если кабель работоспособен, проверка связи должна быть успешной.

1.9 Создайте общий доступ к любой вами выбранной папке (кроме системных) и переместите информацию из этой папки в соседний компьютер. Засеките время копирования (сколько понадобилось времени для копирования информаций).

Примечание. Для успешного выполнения проверки связи на целевом компьютере необходимо временно отключить брандмауэр Windows.

2 Организовать передачу данных между узлами соединенных между собой с помощью коммутатора.

2.1 С помощью прямого кабеля (используйте ранее обжатый вами прямой кабель) подключите ПК к сети (к коммутатору рис.2),

Рисунок 2

где n – любая цифра, меньшая 255, а в качестве маски подсети принять 255.0.0.0.

2.2 IP-адреса сетевых карт ПК должны оставаться такими же, как для первого соединения.

2.3 Используя утилиту ping, проверить физическое соединение с соседними компьютерами.

2.4 Если проверка прошла успешно, то с ранее созданной общей папки переместите информацию (того же объема) в соседний компьютер. Опять засеките время копирования (сколько понадобилось времени для копирования информаций), сравните с предыдущим.

3 Организовать беспроводное соединение между компьютерами без точки доступа.

3.1 Настроить беспроводную сеть (без точки доступа) между компьютерами (или компьютером и ноутбуком).

Рисунок 3

3.1.1 Через свойство Сетевого окружения открыть свойство Беспроводного сетевого соединения, тут выберите вкладку Беспроводные сети.

3.1.2 В открывшемся окне нажмите на кнопку Добавить и наберите сетевое имя, например, home. Отключите шифрование данных, присвоив параметр Disable.

3.1.3 В том же окошке нажмите на кнопку Дополнительно. В открывшемся окне из предложенных вариантов выберите параметр Сеть компьютер- компьютер.

3.1.4 На иконке Беспроводного сетевого соединения нажмите на правую клавишу мыши и выберите параметр Просмотр доступных беспроводных сетей.

3.1.5 В открывшемся окне поставьте галочку Разрешить подключение и нажмите на кнопку Подключить.

3.1.6 Обратите внимание, красный крестик на иконке беспроводного сетевого соединения исчез, это значит, появилась беспроводная связь между компьютерами.

3.1.7 Протестируйте через командную строку с помощью команды ping вашу новую сеть. Для этого откройте Пуск/Выполнить (Run), наберите команду cmd, нажмите ОК и после этого наберите команду ping.

3.2 Не забудьте указать IP адрес после команды ping. Попробуйте войти в соседний компьютер через беспроводную сеть и с ранее созданной общей папки переместите информацию (того же объема) в свой компьютер. Опять засеките время копирования (сколько понадобилось времени для копирования информаций), сравните с предыдущими показателями и напишите вывод.

Контрольные вопросы

1 Что можно назвать средой передачи данных?

2 Сравни различные способы передачи информаций и выяви достоинства и недостатки.

3 Какую утилиту можно использовать для тестирования физической среды передачи данных?

4 Чтобы связать два хоста, между собой, какие стандартные процедуры должны быть реализованы?

5 Достоинства и недостатки беспроводной среды передачи.

5 Лабораторная работа. Установка и настройка беспроводного адаптера

Цель работы:

приобрести практические навыки по установке и настройке беспроводного сетевого адаптера и изучить работу беспроводной сети без точки доступа.

Рабочее задание:

1) Провести монтаж сетевого беспроводного адаптера (только на одном компьютере).

2) Установить драйвер.

3) Присвоить статический IP адрес.

4) Настроить беспроводную связь между компьютерами без точки доступа.

5) Протестировать лабораторную работу в целом.

6) Настроить шифрование данных через WEP.

Методическое указание к выполнению работы

1.1 Требования системы:

- компьютер с доступным PCI-разъемом на 32 бита;

- процессор, по крайней мере, на 300 МГц и с 32 Мб памятью;

- 802.11b/g беспроводной сетевой адаптер (для данного способа).

1.2 108 Mbps радио PCI адаптер.

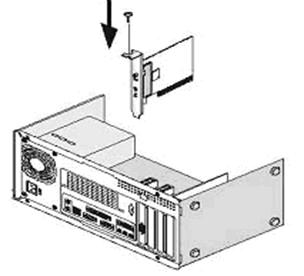

Рисунок 1 – IEEE 802.11g радио PCI адаптер

1.3 Схема беспроводной сети. Монтаж беспроводного адаптера.

Если Вы имеете два или более компьютера (рабочие станции или ноутбуки) и хотите совместно использовать файлы и принтеры, то ваша сеть может выглядеть следующим образом:

Рисунок 2 – Беспроводная сеть компьютер-компьютер

Для того чтобы завершить эту установку, необходимо выполнить следующие шаги:

1.3.1. Установить беспроводной PCI адаптеры в настольные компьютеры. Монтаж беспроводного адаптера для демонстрации производится только на одном компьютере.

1.3.2. Открыть корпус компьютера и установить радио-адаптер в PCI слот материнской платы.

Рисунок 3

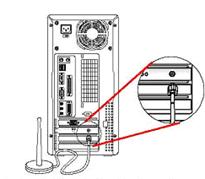

1.3.3. Закрыть корпус компьютера и установить антенну радио адаптера.

Рисунок 4

1.4 Установка драйвера и программного обеспечения WLAN Monitor

1.4.1. После установки карты при загрузке компьютера откроется окно Поиска нового оборудования, тут выберите Install the software automatically и вставьте диск с драйвером, нажмите Next.

1.4.2. Мастер нового оборудования установит драйвер беспроводной карты, после нажмите Готово.

1.4.3. Установка программы WLAN Monitor. Путь к установочным файлам: D:/PCI Adapter/ Driver_Utility/Setup.

1.4.4. Несколько раз нажмите Next. Программа установится и попросит перезагрузить компьютер. Нажмите Finish.

1.4.5. На других компьютерах, где уже установлены беспроводные карты, проверьте через Свойство компьютера и Диспетчер устройств наличие этой карты. Посмотрите, правильно ли он распознан? Если нет, то для настройки в Диспетчере устройств подведите мышку к названию вашей беспроводной карты и нажмите на правую кнопку мыши, тут выберите параметр Обновить драйвер. После повторите пункты 3.4.3–3.4.4.

1.5 Присвоить статический IP-адрес беспроводной карте, открыв свойства Интернет протокола TCP/IP (через свойство сетевого окружения и Беспроводного сетевого соединения).

Обратите внимание: IP-адрес для всех компьютеров должен быть в том же самом IP диапазоне адреса, и маска подсети должна быть одинаковая для всех компьютеров в вашей сети. Например: если первому компьютеру назначен IP-адрес 10.0.0.2 с маской подсети 255.0.0.0, то второму компьютеру может быть назначен IP-адрес 10.0.0.х (где x – номер между 3 и 254) с маской подсети 255.0.0.0 и т.д.

1.6 Настроить беспроводную сеть (без точки доступа) между компьютерами (или компьютером и ноутбуком).

1.6.1. Через свойство Сетевого окружения открыть свойство Беспроводного сетевого соединения, тут выберите вкладку Беспроводные сети.

1.6.2. В открывшемся окне нажмите на кнопку Добавить и наберите сетевое имя, например – home. Отключите шифрование данных, присвоив параметр Disable.

1.6.3. В том же окошке нажмите на кнопку Дополнительно. В открывшемся окне из предложенных вариантов выберите параметр Сеть компьютер- компьютер.

1.6.4. На иконке Беспроводного сетевого соединения нажмите на правую клавишу мыши и выберите параметр Просмотр доступных беспроводных сетей.

1.6.5. В открывшемся окне поставьте галочку Разрешить подключение и нажмите на кнопку Подключить.

1.6.6. Обратите внимание, красный крестик на иконке беспроводного сетевого соединения исчез, это значит, появилась беспроводная связь между компьютерами.

1.6.7. Протестируйте через командную строку с помощью команды ping вашу новую сеть. Для этого откройте Пуск/Выполнить (Run), наберите команду cmd, нажмите ОК и после этого наберите команду ping.

1.6.8. Не забудьте указать IP адрес после команды ping. Попробуйте войти в соседний компьютер через беспроводную сеть (для этого в соседнем компьютере предварительно откройте общий доступ к определенной папке).

1.7 Настройка шифрования данных через WEP

Для этого откройте окошко Свойства беспроводной сети. В открывшемся окне выберите вашу беспроводную сеть и нажмите на кнопку Свойства (Properties) и включите ранее отключенный WEP шифрование. Ключ для шифрования введите вручную (ключом может служить любое слово из пяти букв, только для всех ключ должен быть одинаковым).

Рисунок 5

1.8 В окошке беспроводной сети должно появится изображение замка и сообщение о том, что беспроводная сеть защищена. Если этого не происходит, то попробуйте перезагрузить компьютер.

Контрольные вопросы

1 Особенности и необходимость беспроводных сетей. Приемущества и недостатки.

2 Каков приблизительный радиус действия беспроводной сети стандарта 802.11x на открытой местности и в помещении?

3 Разновидности беспроводных сетей. Различные структуры беспроводных локальных компьютерных сетей.

4 WPAN и WLAN.

5 Стандарты беспроводных компьютерных сетей.

6 Эволюция стандарта 802.11.

7 Стандарт 802.11n.

8 Различные структуры построения беспроводных локальных компьютерных сетей.

9 Разновидности антенн, используемых в WLAN.

6 Лабораторная работа. Установка и настройка точки доступа для беспроводной сети

Цели работы:

- получить практические навыки по установке и настройке точки доступа;

- изучить принцип действия точки доступа;

- научиться настраивать беспроводную сеть с точкой доступа.

Рабочее задание

Установить точку доступа.

Настроить точку доступа.

Наладить сетевую связь между точкой доступа и компьютерами. Протестировать систему

Защитить точку доступа с помощью списка доступа.

Получить выход в Интернет через точку доступа.

Методическое указание к выполнению работы

1 Необходимые приборы:

- точка доступа 108 Mbps с радио адаптером на 5V, 2.0A;

- Ethernet кабель;

- набор SMA антенны.

2 Состав системы и требования для работы

Компьютеры с операционными системами Windows ХP/2000 с установленным Ethernet-адаптером.

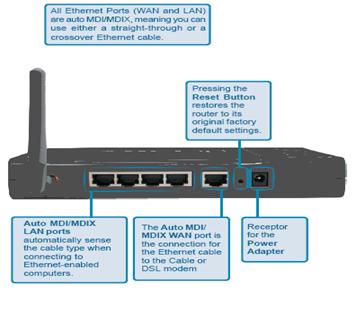

Рисунок 1 – Точка доступа

Примечание. Кнопка сброса (см. рисунок 1, маленькая круглая точка) восстанавливает точку доступа к ее первоначальным заводским настройкам.

ЛВС порт – Auto-MDI/MDIX.

Вы можете вставить в разъем этого порта Ethernet-кабель для того, чтобы соединить точку доступа с местной сетью или компьютером.

Power

Постоянный зеленый свет указывает на наличие питания.

LAN

Мигающий зеленый свет указывает на деятельность Ethernet-порта.

WLAN

Мигающий зеленый свет указывает беспроводную деятельность.

2 Последовательность выполнения работы

3.1 Подключите точку доступа к компьютеру с помощью сетевого кабеля через разъем сетевого адаптера.

3.2 IP-адрес сетевого адаптера локального компьютера должен быть в диапазоне 10.0.0.х, где х находится в диапазоне 2÷254, а маска подсети 255.0.0.0.

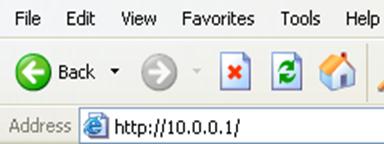

|

Рисунок 2

3.3 Откройте web-браузер и наберите адрес, указанный на рисунке 2, чтобы попасть на страницу настройки точки доступа.

3.4 В появившемся окне наберите admin в области User Name (Пользователь).

3.5 Пароль можете оставить прежний или создать новый. Нажмите ОК.

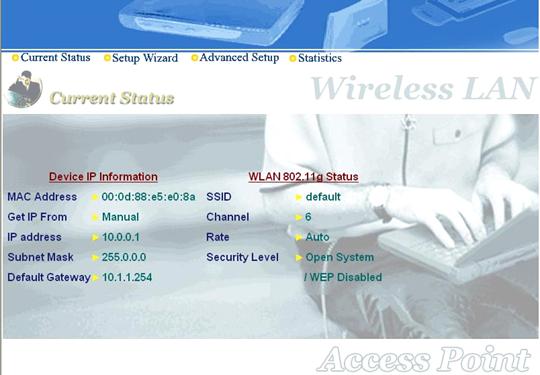

3.6 После этого появится экран Current Status (Текущий Статус). Левая сторона экрана Current Status (см. рисунок) отображает основную информацию о вашей беспроводной точке доступа, включая IP-адрес, маску подсети и шлюз по умолчанию.

Рисунок 3

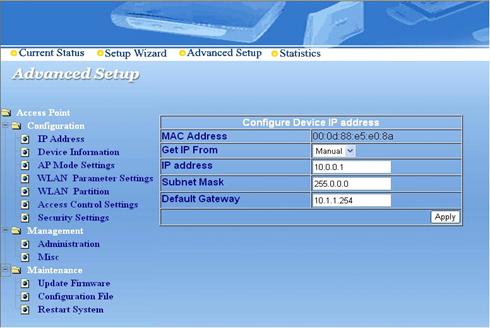

3.7 Настроить точку доступа. Конфигурацию точки доступа можно изменить с помощью экрана Advanced Setup. IP-адрес, маску подсети для данного устройства и адрес шлюза по умолчанию брать у преподавателя (значения IP-адресов и маски подсети маршрутизатора зависит от IP-адресов беспроводных карт компьютеров, они должны быть в одном диапазоне). Чтобы сохранить новые параметры, нажмите на кнопку Apply, после на пиктограмму Restart System.

Рисунок 4

3.8 Изучить остальные параметры и возможности точки доступа. После чего закрыть окно. Отсоедините Ethernet кабель и попробуйте получить доступ к точке доступа уже без провода по WLAN. Внизу экрана появится окно, показывающее нормальную работу устройства (см. рисунок 5).

Рисунок 5

3.9 Наладить сетевую связь между точкой доступа и компьютерами в сети. Желательно локальную сеть пока отключить (disable) и попробовать получить доступ к другим компьютерам беспроводной сети через точку доступа.

При выполнении лабораторной работы предполагается, что беспроводные сетевые адаптеры уже установлены и настроены (лабораторная работа №6).

3.9.1 IP-адреса и маски подсети компьютеров и точки доступа должны быть согласованы.

Если Вы назначили IP-адреса на компьютеры в сети, необходимо помнить, что IP-адрес для каждого компьютера должен быть в том же самом IP диапазоне адресов, как все компьютеры в сети, и маска подсети должна быть точно такая же, как для всех остальных компьютеров в сети.

К примеру, если первому компьютеру назначен IP-адрес 10.0.0.2 с маской посети 255.0.0.0, то второму компьютеру может быть назначен IP-адрес 10.0.0.3 с маской подсети 255.0.0.0, и т.д. (см. предыдущую лабораторную работу).

Предупреждение: Если нескольким компьютерам или другим устройствам назначены один и тот же IP-адрес, то они не будут видимыми в сети.

Вся сеть должна быть в одной рабочей группе, иначе сеть не будет работать.

3.9.2 Протестируйте полученную сеть с помощью команды ping, все компьютеры беспроводной сети должны отвечать запросу команды ping .

3.10 Защитить точку доступа с помощью списка доступа.

3.11 Войти на главную страницу точки доступа, выбрать меню Advanced Setup. Там раскрыть меню конфигурации и выбрать Access Control Settings.

3.12 Появится таблица, где можно установить правила доступа к сети точки доступа с помощью параметров Accept (разрешить) и Reject (запретить), ниже в этой же таблице вводятся соответствующие MAC-адреса (физический адрес) беспроводных карт компьютеров.

3.13 МАС-адреса беспроводных карт можно получить с помощью команды ipconfig/all.

3.14 Проверить полученный список доступа на работоспособность, используя ранее полученные навыки.

3.15 Обеспечение доступа к Интернету с использованием точки доступа.

При выполнении работы необходимо обратить внимание на то, что этот тип установки требует статические IP-адреса для каждого компьютера и точек доступа в сети.

3.15.1 Нужно помнить, что есть множество вариантов реализации ЛВС с выходом в Интернет и беспроводная сеть не исключение. Один из вариантов – подключить настроенную точку доступа к сетевому устройству (коммутатору), который в свою очередь имеет связь с шлюзом по умолчанию.

Рисунок 6 – Один из вариантов организации выхода в Интернет через WLAN

3.15.2 Попробуйте открыть любой сайт Интернета.

Контрольные вопросы

1 Какой тип серверов, помимо точки беспроводного доступа, как правило, доступен для подключения рабочей станции к WLAN?

2 Какой тип соединения следует использовать для управления точками беспроводного доступа?

3 Особенности настройки Access Point.

4 Отличия Wi-Fi от WiMAX.

5 Диапазон частот работы Wi-Fi.

6 Отличия 802.11а от 802.11g.

7 Виды модуляций, используемые в Wi-Fi.

8 Способы увеличения пропускной способности Wi-Fi.

9 Оборудование Wi-Fi сетей.

10 Протоколы беспроводных сетей.

7 Лабораторная работа. Настройка беспроводного маршрутизатора

Цель работы:

– получить практические навыки по установке беспроводного маршрутизатора и подключению его в сеть;

– научиться правильно настраивать сеть, построенную на основе беспроводного маршрутизатора.

Рабочее задание

Настроить компьютер подключению к маршрутизатору.

Настроить маршрутизатор.

Объединить сеть.

Настройка параметров отвечающих за безопасность беспроводного соединения.

Протестировать лабораторную работу.

Получить доступ в Интернет.

Методическое указание

Внешний вид беспроводного маршрутизатора приведен на рисунке 1.

Рисунок 1

Состояния кнопок и ключей данного маршрутизатора приведены в таблице 1.

Таблица 1

|

Позиция |

Состояние |

Описание |

|

Power |

On |

Указывает надлежащую связь к электропитанию. |

|

OFF |

Нет питания. |

|

|

Status |

On |

Указывает, что устройство связано с WLAN. |

|

WAN |

|

Указывает связь к WAN порту. |

|

мигание |

Передача данных. |

|

|

WLAN |

|

Связь установлена. |

|

мигание |

Передает или получает пакет. |

|

|

|

Нет деятельности связи. |

|

|

LAN |

|

Указывает, что связь установлена. |

|

мигание |

Передача данных. |

|

|

|

Никакой связи ЛВС. |

3.1 Настройка компьютера для подключения к маршрутизатору

3.1.1 Если вы для конфигурирования беспроводного маршрутизатора хотите подключиться к нему по LAN, то вам следует настроить Ethernet-карту компьютера, присвоив IP-адрес 192.168.1.х (где (х) число от 2 до 253) и маску подсети 255.255.255.0, так как данному беспроводному маршрутизатору по умолчанию присвоен IP-адрес 192.168.1.1. А если хотите подключиться по WLAN, то следует настроить беспроводную карту присвоив вышеуказанный IP-адрес.

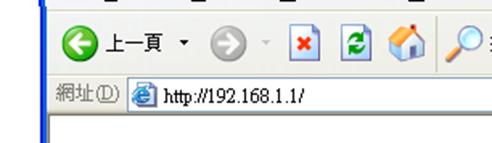

3.2 Настройка беспроводного маршрутизатора

3.2.1 Вы можете получить доступ к меню конфигурации маршрутизатора, открыв окно web-браузера и набирая IP-адрес данного беспроводного маршрутизатора: 192.168.1.1.

Рисунок 2

3.2.2 В появившемся окне наберите имя пользователя и пароль. По умолчанию в обеих строчках набираются слово «admin».

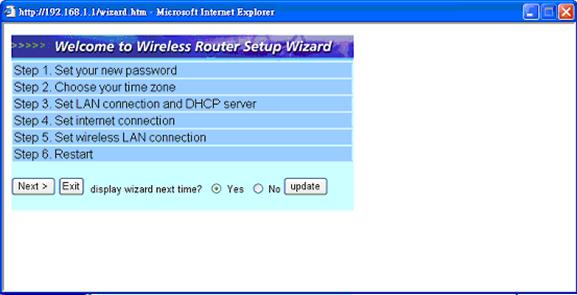

3.2.3 Появится главное меню, чтобы настроить и обновить конфигурацию беспроводного маршрутизатора нажмите на пиктограмму Wizard.

3.2.4 Тут вы можете просто следовать за последовательным процессом (в шести простейших шагах), чтобы получить простейшую беспроводную конфигурацию маршрутизатора. Щелкните "далее" (Next), чтобы продолжить.

Рисунок 3

Шаг 1: установите новый Пароль, например – password.

Шаг 2: выберите ваш часовой пояс.

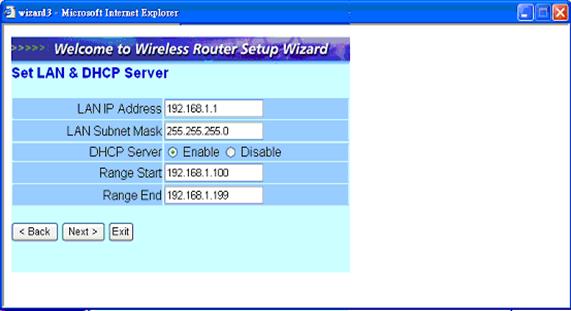

Шаг 3: обеспечьте связь с компьютерной сетью.

Установите IP-адрес и маску подсети (значения IP-адреса и маски подсети уточните у преподавателя), эти значения зависят от сети, с которым вы хотите связать маршрутизатор. Если Вы воспользуетесь DHCP, то он может автоматически назначать IP-адреса. Назначьте диапазон IP-адресов в области “начала Диапазона” и “конец Диапазона”. Щелкните "Далее", чтобы продолжить.

DHCP сервер.

Рисунок 4

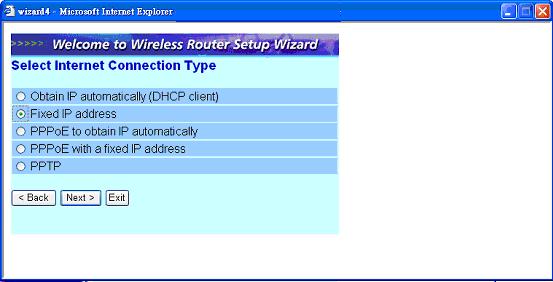

Шаг 4: определить тип связи с Интернетом. Выберите пункт с фиксированным IP-адресом.

Рисунок 5

После этого появится следующее окно. Этот экран позволяет вам настроить в маршрутизаторе WAN связь, присвоить IP-адрес для WAN, добавлять DNS адреса.

Пожалуйста, установите WAN и DNS сервер адрес (получить у преподавателя). После нажмите Next.

Рисунок 6

Шаг 5: установить связь с беспроводной ЛВС. В поле ESSID наберите имя беспроводной сети, например – ЕСТ.

Шаг 6: чтобы новые параметры вошли в силу, перезагрузите маршрутизатор, нажав на Restart. Если хотите выйти без изменения, нажмите Exit.

3.2.5 После успешной перезагрузки маршрутизатора отсоедините кабель Ethernet и попробуйте подключиться к нему по беспроводному каналу. Для этого нужно настроить TCP/ IP протокол на автоматическое получение IP-адреса (в свойствах Сетевого окружения). После открыть окошко Беспроводного сетевого соединения, выберите вашу беспроводную сеть (сеть маршрутизатора) и нажмите на кнопку Подключить. Если в списке нет вашей сети, то выберите параметр Обновить список сети (с левой стороны окошки Беспроводного сетевого соединения).

3.2.6 Подключите другие компьютеры к беспроводной сети маршрутизатора используя ранее полученные навыки.

3.2.7 Попробуйте получить доступ к папкам (с общим доступом) другого компьютера.

3.3 Настройка параметров, отвечающих за безопасность беспроводного соединения.

3.3.1 Установить административные и пользовательские пароли через LAN Setting . Эти пароли используются, чтобы получить доступ на интерфейс маршрутизатора. Пароль должен быть набран снова для подтверждения.

Рисунок 8

3.3.2 Создать фильтр для беспроводной сети маршрутизатора с помощью меню Access (с левой стороны в главном меню маршрутизатора). Фильтрацию можно делать по многим параметрам, попробуйте изучить каждый фильтр.

3.3.3 Для примера создадим фильтр на основе МАС адресов. Для этого выбираем нужное нам условие (поставив галочку), разрешить (allow) или запретить (deny) прохождение пакетов с определенного узла через беспроводной маршрутизатор. После чего на строчке MAC Address наберите физический адрес узла, к которому необходимо применить выбранное условие, а на строчке Name – имя компьютера.

3.3.4 Нажмите Add (Добавить). Маршрутизатор перезагрузится для сохранения вновь введенных параметров. Теперь попробуйте проверить на работоспособность созданный вами фильтр, для этого попробуйте войти в маршрутизатор с узла неудовлетворяющего правилам доступа фильтра. Вам должны отказать в доступе.

3.4 Подключите маршрутизатор к локальной сети кафедры для получения Интернета по WLAN.

Контрольные вопросы

1 Отличие работы маршрутизатора от точки доступа.

2 Назовите три службы, предоставляемые WEP.

3 Опишите механизм криптографической аутентификации, имеющийся в WEP.

4 Реализация какого типа атак возможна по причине отсутствия обратной аутентификации AP по отношению к рабочей станции?

5 Какой алгоритм используется WEP для обеспечения конфиденциальности?

6 Что позволяет делать злоумышленнику недостаток в WEP, связанный с вектором инициализации?

7 Какой алгоритм используется WEP для обеспечения целостности?

8 Почему недостаточно использовать SSID или MAC-адреса для обеспечения аутентификации?

9 Почему аутентификация 802.1X сама по себе рассматривается как уязвимость в системе?

10 Какой тип систем следует использовать для корректного обеспечения безопасности информации при передаче через WLAN?

11 Какую периодическую оценку необходимо проводить при работе с WLAN?

12 Технологии шифрования WРА и WРА2.

Список литературы

Основная литература

1 Олифер В.Г., Олифер Н.А. Компьютерные сети. Принципы, технологии, протоколы: Учебник для вузов. 3-изд. – СПб: «Питер», 2007. – 958 c.

2 Программа сетевой академии Cisco CCNA 1 и 2. Вспомогательное руководство. 3-е изд. с испр.: пер. с англ. – М.: Вильямс, 2005. – 1168 с.

3 Гук М. Аппаратные средства локальных сетей. Энциклопедия – СПб: Издательство «Питер», 2000. – 576 с.

4 Компьютерные сети. Учебный курс /Пер. с англ. - М.: Русская редакция ТОО «Channel Trading Ltd.», 1998. - 696с.

5 Джеймс Челлис, Чарльз Перкинс, Мэтью Стриб. Основы построения сетей: Учебное руководство для специалистов MCSE-М.: Лори, 1997. - 323 с.

6 К. Андерсон, М. Минаси. Локальные сети: Полное руководство. - СПб.: Корона,. 1999. - 624 с.

7 Кульгин М. Технологии корпоративных сетей: Энциклопедия. - СПб.: Питер, 1999. -704 с.

8 Компьютерные сети. Книга 1: High-Performance Networking: Энциклопедия пользователя: Пер. С англ./Марк А, Спортак и др. - К.: ДиаСофт, 1999.-432 с.

9 Компьютерные сети. Книга 2: Networking Essentials: Энциклопедия пользователя: Пер. С англ./Марк А. Спортак и др. - К.: ДиаСофт, 1999. -432 с.

10 Рошан П., Лиэри Дж. Основы построения беспроводных локальных сетей стандарта 802.11.: Пер. с англ. – М.: Издательский дом «Вильямс». 2004, – 304 с.

11 Столингс В. Беспроводные линии связи и сети, 2003.

12 Хелд Г. Технологии передачи данных. 2003.

13 Семёнов Ю.А. Алгоритмы телекоммуникационных сетей. ч 1. Алгоритмы и протоколы каналов и сетей передачи данных (ГНЦ ИТЭФ). - Издательство: ИНТУИТ.ру, БИНОМ. Лаборатория знаний., book.itep.ru, http://citforum.ru/nets/semenov.

14 Пахомов С. Протоколы беспроводных локальных сетей. – Компьютер пресс. – № 5 – 2004.

15 Пахомов С. Протоколы беспроводных сетей семейства 802.11. – Компьютер пресс, № 5, 2005.

16 Беспроводные сети стандарта 802.11.g //Электронная версия на сайте http://www.rmt.ru

17 Беспроводные локальные сети //Электронная версия на сайте http://www.rmt.ru

18 Топология беспроводных компьютерных сетей //Электронная версия на сайте http://www.rmt.ru

19 Беспроводной доступ Wireless LAN //Электронная версия на сайте http://www.insystem.ru

20 Введение в беспроводные локальные сети //Электронная версия на сайте http://www.rmt.ru

21 Оборудование WLAN точки доступа //Электронная версия на сайте http://www.bytemag.ru

Дополнительная литература

1 Кулаков Ю.А., Омелянский С.В. Компьютерные сети. Выбор, установка, использование и администрирование. - К.: Юниор, 1999. - 544 с

2 Высокоскопроизводительные сети. Энциклопедия пользователя: Пер. с англ./Марк А. Спортак и др. - К.: ДиаСофт, 1998. - 432 с.

3 2000. СПб.: BHV - Санкт-Петербург, 1999. П.Зубанов Ф. Перспектива Windows NT 5.0. - М.: Русская редакция ТОО «Channel Trading Ltd.». - 1998. - 392 с.

4 Кастер X. Основы Windows NT и NTFS. Пер. с англ.- М.: ТОО «Channel Trading Ltd.», - 1996. -440 с.

5 Стерн М., Монти Г., Бэчманн В. Сети приложений на основе Windows NT для профессионалов. - М.: Питер Ком, 1999. - 448 с.

6 Казаков С. И. Основы сетевых технологий. -М.: Микроинформ, 1995.

7 Кулаков Ю. А., Луцкий Г.М. Локальные сети: Учебное пособие. - Киев: Юниор, 1998.-336 с.

8 Новиков Ю. В., Карпенко Д.Г. Аппаратура локальных сетей. Функции, выбор, разработка. - М.: ЭКОМ, 1998 - 288 с.

9 3олотов С. Протоколы Интернет. - СПб.: BHV - Санкт-Петербург, 1998, 304 с.

10 Толковый словарь по вычислительной технике. - М.: Русская редакция ТОО «Channel Trading Ltd.», - 1995. - 496 с.

11 Титтел Э., Хадсон К., Стюарт Дж. М. Networking Essentials. Сертификационный экзамен - экстерном (экзамен 70-058). - СПб; Питер Ком, 1999.

12 Титтел Э., Хадсон К., Стюарт Дж. М. NT Server 4. Сертификационный экзамен - экстерном (экзамен 70-067). - СПб: Питер Ком, 1999. - 400 с.

13 Найк Дилип. Стандарты и протоколы Интернета. /Пер, с англ. - М.: Русская редакция ТОО «Channel Trading Ltd,». - 1999. -384 с.

14 Семенов Ю.А. Протоколы и ресурсы Интернет. -М.: Радио и Связь, 1996. -320 с.

15 Корпоративные технологии MS Windows NT Server 4.0: Учебный курс. М.: Издательский дом «Русская редакция» ТОО «Channel Trading Ltd.».-1998.-664с.

16 Люцарев B.C. и др. Безопасность компьютерных сетей на основе Windows NT. - М.: Русская редакция ТОО «Channel Trading Ltd.» - 1998. -304 с.